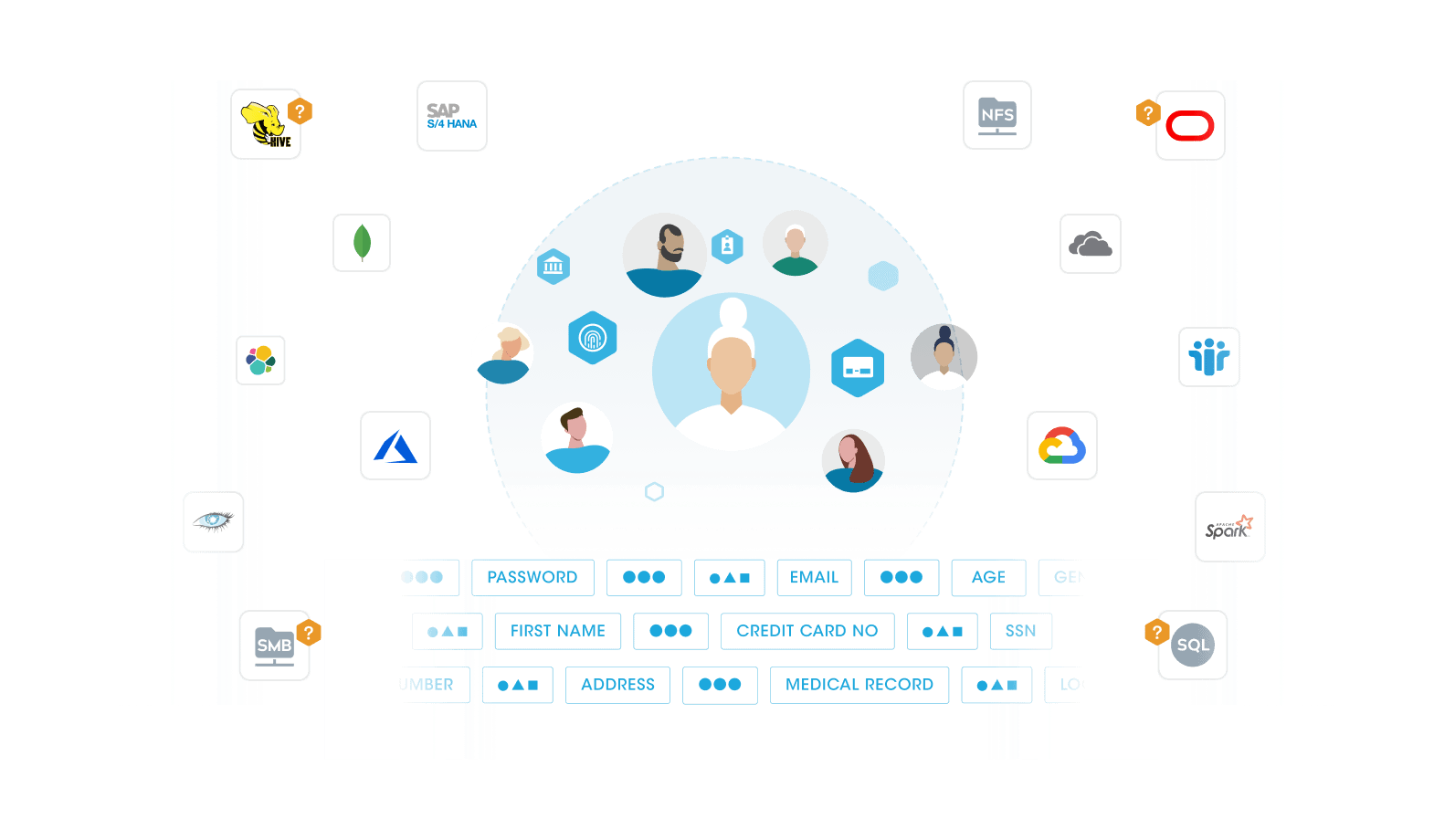

إدارة مخاطر تكوين البيانات

تحسين وضع أمان بيانات الحوسبة السحابية والبرمجيات كخدمة (SaaS) من خلال تحديد أولويات الأنظمة التي تحتوي على بيانات حساسة ومعالجتها.

- منع تسريب البيانات الحساسة من خلال إعطاء الأولوية للتكوينات الخاطئة باستخدام قواعد تحدد التركيبات السامة للمخاطر

- استفد من أكثر من 800 قاعدة محددة مسبقًا لتقييم الامتثال لأطر الأمان والمعايير التنظيمية تلقائيًا

- قم بمعالجة التكوينات الخاطئة تلقائيًا أو إخطار مسؤولي البيانات بشأن الانتهاكات الأمنية باستخدام نهج الاتحاد.

تقييم الامتثال ومخاطر الأمن السيبراني، والحد من إرهاق التنبيهات، وفرض ضوابط أمن البيانات.

يتعلم أكثر