منع الوصول غير المقصود إلى البيانات

- تحديد "المجموعات الخطرة" من الملفات والمجلدات والمستخدمين وأذونات الوصول باستخدام قواعد الرسم البياني والتصورات القوية

- فهم مخاطر مشاركة البيانات من خلال تحليل سياق الملفات، بما في ذلك حساسية البيانات، وحقوق الأفراد والمجموعات، والرؤى التنظيمية.

- يمكنك بسهولة معالجة أخطاء تكوين الوصول باستخدام سياسات تقوم تلقائيًا بتعيين نتائج الأمان إلى الفرق المناسبة.

مثال: خطط الاندماج والاستحواذ السرية التي يمكن الوصول إليها من قبل فرق غير مالية

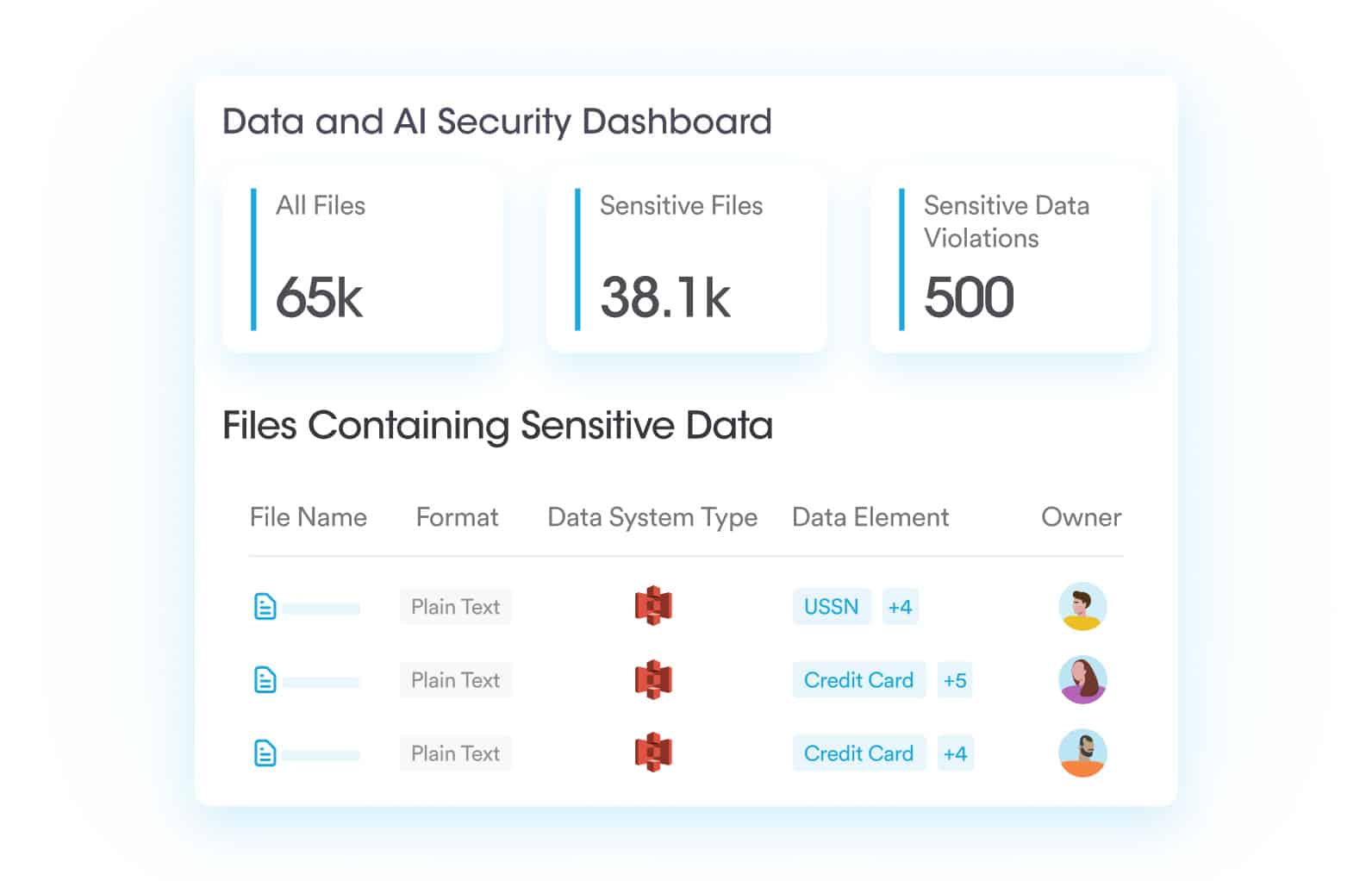

تقييم وضع أمن البيانات

- تقييم إعدادات تكوين النظام تلقائيًا باستخدام أفضل الممارسات الأمنية المدمجة لمشاركة البيانات وحمايتها والامتثال

- مراجعة مخاطر البيانات وانتهاكات الأمن باستخدام لوحات المعلومات المدمجة وأدوات إعداد التقارير القابلة للتخصيص

- قم بمعالجة مشكلات الوضع الأمني تلقائيًا باستخدام سياسات تُسند نتائج الاكتشافات الأمنية تلقائيًا إلى الفرق المناسبة.

مثال: تأكد من أن المشاركة العامة تتم افتراضياً للأشخاص في مؤسستك

إعطاء الأولوية لمخاطر البيانات الحساسة

- تحديد مئات أنواع عناصر البيانات الحساسة والوثائق السرية بدقة باستخدام التصنيف المدعوم بالذكاء الاصطناعي

- تحليل مخاطر الوضع الأمني للتكوين، والكشف عن الملفات والمجلدات المشتركة على نطاق واسع أو المعرضة للخارج.

- قلل من إرهاق التنبيهات وحدد أولويات مجموعات المخاطر السامة من خلال ربط حساسية البيانات برؤى الوضع الأمني.

مثال: إمكانية الوصول على مستوى المؤسسة إلى البيانات الحساسة مثل تفاصيل الاتصال بالعملاء

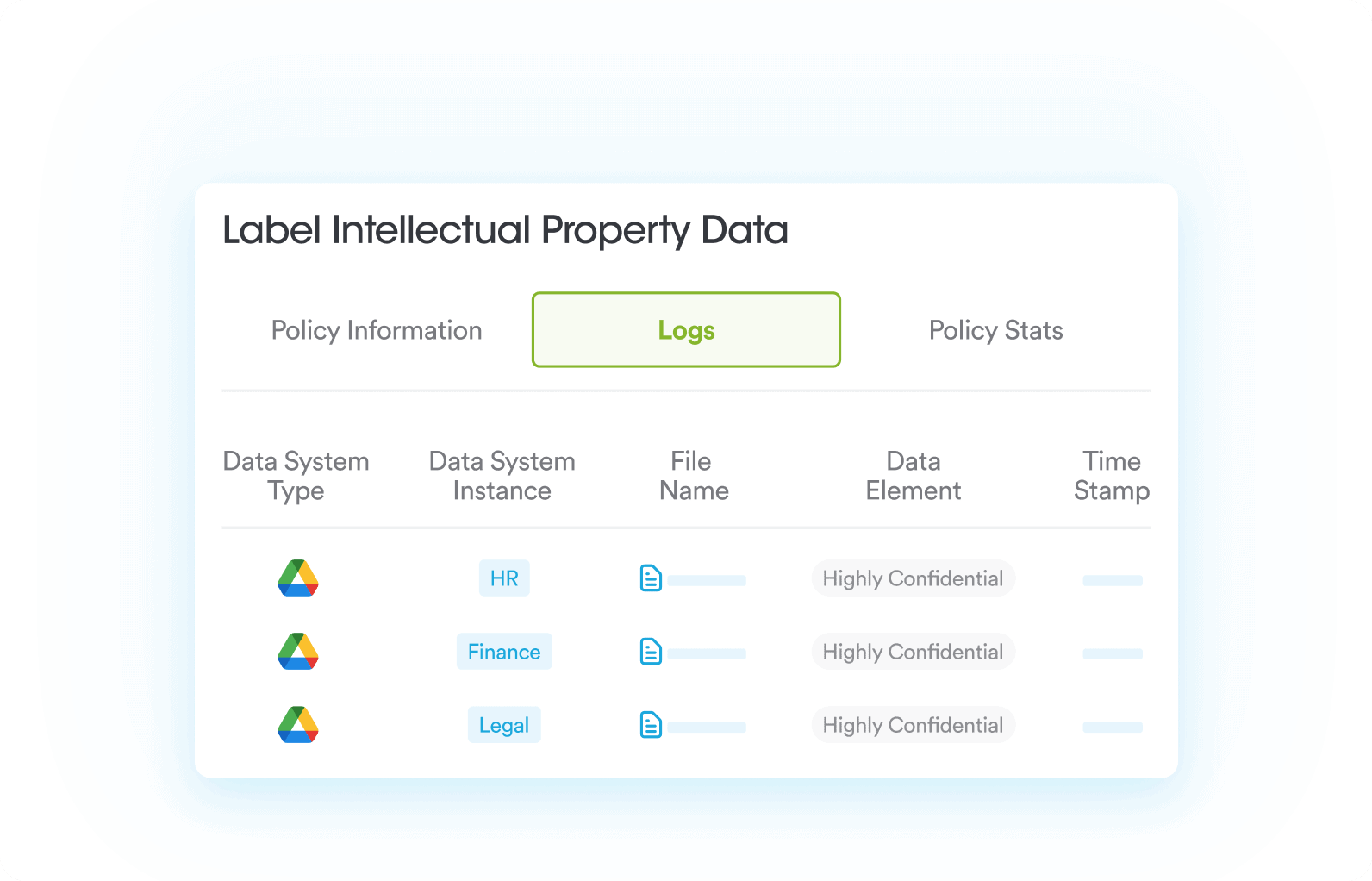

أتمتة عملية وضع العلامات والتصنيفات على البيانات

- تصنيف الملفات تلقائيًا بدقة وعلى نطاق واسع بناءً على سمات مثل النوع والتصنيف والملكية والموقع والحالة الأمنية واللوائح والعمر

- حماية بيانات الشركة عن طريق استبعاد الملفات ذات التصنيفات المحددة من ردود Copilot على استفسارات الموظفين

- ضمان توحيد عملية وضع العلامات عبر بيئات الحوسبة السحابية المتعددة الهجينة وبيئات البرمجيات كخدمة (SaaS) باستخدام محرك سياسة بيانات موحد

مثال: تصنيف الملفات المملوكة للمديرين التنفيذيين على أنها "مقيدة" لمنع الوصول إليها عبر برامج الذكاء الاصطناعي.

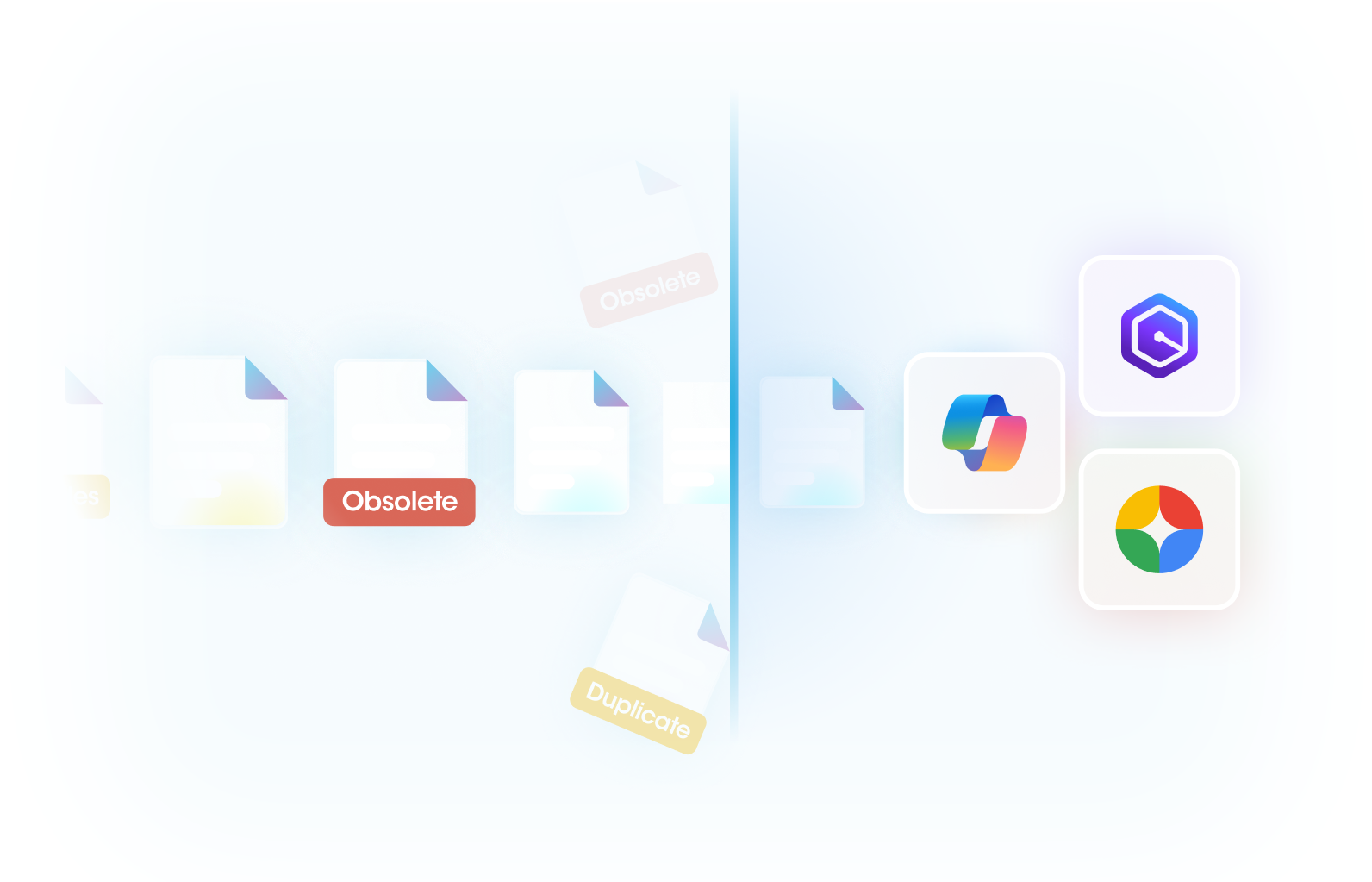

تقليل البيانات الزائدة والقديمة

- تحديد البيانات الزائدة تلقائيًا، مثل الملفات المكررة والملفات شبه المكررة، باستخدام سياسات مرنة قائمة على الرسوم البيانية وتجميع مدعوم بالذكاء الاصطناعي

- اكتشاف الملفات القديمة بناءً على سمات متنوعة مثل محتوى الملف، وعمره، ونشاط الوصول والتعديل، والملكية، وغير ذلك.

- قم تلقائيًا بتصنيف الملفات الزائدة والقديمة أو عزلها لضمان استبعادها بواسطة الذكاء الاصطناعي عند إنشاء الاستجابات.

مثال: يقوم وكيل الذكاء الاصطناعي باسترجاع ملف موارد بشرية عمره 10 سنوات للإجابة على استفسارات توظيف الموظفين الجدد