تواجه المؤسسات اليوم تحديات عديدة، من بينها الهجمات الإلكترونية المتكررة والحاجة إلى حماية الأصول الرقمية. وتتزايد هذه التحديات مع توليد ملايين التيرابايت من البيانات يومياً حول العالم، بدءاً من data quality ودقتها، مروراً بأمنها، وصولاً إلى تحديد البيانات وتصنيفها في قواعد البيانات المنعزلة.

مع انتشار البيانات في البيئة الرقمية، من الضروري التذكير بأن البيانات ليست مجرد معلومات أساسية ضرورية للأغراض التشغيلية، بل هي أصل استراتيجي يُغذي عملية اتخاذ القرارات المستنيرة والابتكار وإدارة المخاطر. تستفيد الشركات من جميع الأحجام من البيانات لتعزيز الكفاءة التشغيلية، وتحسين العمليات والأهداف الاستراتيجية، واكتساب معرفة أعمق بقاعدة مستخدميها، والأهم من ذلك، إدارة المخاطر بكفاءة.

بحلول عام 2025، من المتوقع أن تصل تكلفة الجرائم الإلكترونية إلى 10.5 تريليون دولار سنوياً، مما يجعلها ثالث أكبر قطاع في العالم من حيث الناتج المحلي الإجمالي. وتتسع رقعة الهجمات الإلكترونية لتشمل حجم البيانات نفسها، المنتشرة عبر عدة دول وأنظمة سحابية معقدة.

1. انتشار البيانات عبر بيئات السحابة الهجينة والمتعددة

التحدي: بعد أن كانت البيانات محصورة في أنظمة تخزين البيانات المحلية، باتت الآن تنتشر عبر المناطق بسرعة فائقة. فالبيانات التي تُنشأ في أريزونا قد تُعثر عليها عبر المحيط الأطلسي في غضون جزء من الثانية. ثم تنتشر هذه البيانات عبر منصات الحوسبة السحابية، وتطبيقات البرمجيات كخدمة (SaaS)، ومستودعات البيانات، وبيئات تكنولوجيا المعلومات غير الرسمية. هذا التشتت يجعل من الصعب الحفاظ على الرؤية الشاملة، وتطبيق قواعد الأمان، وضمان الامتثال.

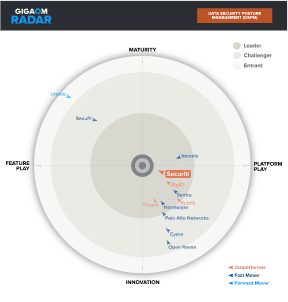

الحل : Securiti 's Data Security Posture Management يوفر نظام إدارة بيانات المؤسسات ( DSPM ) اكتشافًا موحدًا للبيانات الحساسة وتصنيفها في جميع البيئات. وبفضل الرؤية الآنية لمكان وجود بياناتك ونوعها ومن لديه حق الوصول إليها، تستطيع المؤسسات حماية أصولها الأكثر أهمية بشكل استباقي.

2. غياب السياق المحيط بالبيانات الحساسة

التحدي: تتواجد البيانات المنظمة وغير المنظمة عبر شبكات وأنظمة متعددة، سواءً في مراكز البيانات المحلية أو السحابية أو السحابية الهجينة أو قواعد البيانات الظلية أو في أنظمة معزولة. وتفتقر هذه البيانات عادةً إلى السياق، مثل نوع صاحب البيانات أو مكان وجودها أو حساسيتها أو مدى خضوعها للوائح التنظيمية، مما يُصعّب على فرق الأمن تحديد أولويات تخفيف المخاطر بفعالية.

الحل : لم تُصمم أنظمة الحوكمة التقليدية لإدارة التعقيدات اللازمة للتحكم في البيانات غير المهيكلة، بما في ذلك الاكتشاف والتصنيف المباشرين. data lineage التتبع، وتنظيف البيانات. Securiti تستفيد "مخططات المعرفة" من ذكاء البيانات المدعوم بالذكاء الاصطناعي لتقديم سياق متعمق، بما في ذلك العلاقات مع أصحاب البيانات، وحقوق الوصول، والإقامة، والنطاق التنظيمي، مما يوفر رؤية سياقية حيوية حول بياناتك غير المهيكلة والمهيكلة.

3. الخطأ البشري والوصول المفرط في الامتيازات

التحدي: يُعدّ العنصر البشري الحلقة الأضعف في سلسلة الأمن السيبراني. فبحسب تحليل أجرته شركة Mimecast ، كانت الأخطاء البشرية مسؤولة عن 95% من اختراقات البيانات في عام 2024، والتي نتجت في معظمها عن التهديدات الداخلية، وإساءة استخدام بيانات الاعتماد، وسوء التكوين، وأخطاء المستخدمين. في كثير من الأحيان، يتمتع الأفراد أو الأنظمة بوصول غير مقصود إلى بيانات حساسة لا ينبغي لهم الوصول إليها، أو بيانات غير ضرورية لعملياتهم اليومية، مما يزيد من خطر انكشاف البيانات غير المقصود.

الحل : Securiti توفر Data Access Intelligence & Governance تشفيرًا شاملاً للبيانات المخزنة والمنقولة، بالإضافة إلى ضوابط وصول قائمة على الأدوار لتقييد الوصول إلى البيانات على الموظفين المصرح لهم، وتقنيات متقدمة لإخفاء هوية البيانات لضمان نقلها بشكل آمن. ومن خلال الاستفادة من مخطط المعرفة، يربط النظام بأنظمة البيانات المنظمة وغير المنظمة، ويحدد تلقائيًا خرائط الاتصال بين البيانات الشخصية والهويات الفريدة، وينشئها، مما يضمن أمان البيانات الحساسة طوال دورة حياتها.

4. التعقيد التنظيمي والامتثال العالمي

التحدي: Data privacy تتطور القواعد والسياسات باستمرار. وتفرض قوانين بارزة، مثل اللائحة العامة لحماية البيانات ( GDPR ) للاتحاد الأوروبي، وقانون خصوصية المستهلك في كاليفورنيا ( CCPA )، وقانون حقوق الخصوصية في كاليفورنيا ( CPRA )، بالإضافة إلى قانون قابلية نقل التأمين الصحي والمساءلة (HIPAA)، التزامات صارمة على الشركات فيما يتعلق بأمن البيانات. ويتعين على المؤسسات العاملة في مختلف الولايات القضائية تتبع والامتثال للوائح الخصوصية المتنوعة والمتناقضة في كثير من الأحيان.

الحل : Securiti Data Command Center تُمكّن هذه التقنية المؤسسات من أتمتة مجموعة واسعة من متطلبات الامتثال، بما في ذلك الوفاء بحقوق أصحاب البيانات ، وإدارة الموافقة ، data mapping ، وتقييم المخاطر ، breach management ، وإدارة privacy policy . بالإضافة إلى ذلك، Data Command Center تُمكّن هذه التقنية المؤسسات من ضمان نقل البيانات بشكل آمن عبر الحدود الجغرافية من خلال تحديد مسارات تدفق البيانات. كما تُمكّن المؤسسات من الامتثال لمتطلبات نقل البيانات عبر الحدود بموجب قوانين هامة، مثل اللائحة العامة لحماية البيانات (GDPR) وقانون حماية خصوصية المستهلك في كاليفورنيا (CPRA)، وذلك من خلال تحديد وإدارة مسارات تدفق البيانات عبر مختلف المناطق الجغرافية.

5. تأخر اكتشاف الحوادث والاستجابة لها

التحدي: تُعدّ إدارة الاستجابة الفعّالة لاختراقات البيانات أمرًا بالغ الأهمية لحماية البيانات الحساسة. وتشمل هذه الإدارة تحديد نقاط الضعف من خلال تقييمات شاملة للمخاطر وتقييمات الأثر. تواجه المؤسسات صعوبة في اكتشاف المخاطر بسبب افتقارها للتركيز على أنشطة الشبكة ونقاط النهاية، مما يؤدي إلى إغفال تدفقات البيانات. ونتيجةً لذلك، عند وقوع الحوادث، قد يستغرق تحديد البيانات المتأثرة وقتًا طويلاً، وهو أمر غير مسموح به بموجب القوانين واللوائح. data privacy مخالفة اللوائح.

الحل : Securiti توفر Breach Management إجراءات استجابة للحوادث تمكّن المؤسسات من التعامل مع مشكلات الخصوصية في الوقت المناسب وبفعالية. وهذا أمر بالغ الأهمية، لأنه بموجب لوائح اختراق البيانات، يُتوقع من المؤسسات اتخاذ تدابير معقولة لحماية البيانات الشخصية من الوصول غير المصرح به، أو الكشف عنها، أو تغييرها، أو إساءة استخدامها، أو فقدانها قبل معالجتها.

تبني الأتمتة من أجل وضع أمني قوي للبيانات

إن أمن البيانات ليس عملية من خطوة واحدة، بل هو استراتيجية شاملة تتطلب إشراك مجموعة من الخبراء. data privacy مسؤول يشرف على عمليات أمن البيانات الحيوية. هذا بالإضافة إلى تدريب الموظفين على اللوائح المعمول بها وأفضل الممارسات لأمن البيانات.

من خلال الجمع بين الاكتشاف الآلي، وذكاء البيانات السياقي، والتنفيذ القائم على السياسات، يمكن للمؤسسات تنظيم مخاطر البيانات وأمنها ووضع الامتثال الخاص بها. Securiti تشتهر بمساعدة المؤسسات على تطبيق أمن البيانات بثقة ومرونة.