ما هو CSPM؟

يشير مصطلح CSPM إلى إدارة وضع أمن الحوسبة السحابية. وهو نهج أمني مصمم خصيصًا لمساعدة المؤسسات على المراقبة المستمرة والشفافية التامة لتكوينات بنيتها التحتية السحابية. ومن خلال هذه الرؤى، تستطيع المؤسسات ضمان توافقها مع أفضل الممارسات الصناعية ومعايير الامتثال والالتزامات التنظيمية.

علاوة على ذلك، فإنه يتيح تحديد ومعالجة وتخفيف المخاطر الأمنية والتكوينات الخاطئة بشكل استباقي عبر مختلف الخدمات السحابية، بما في ذلك البنية التحتية كخدمة (IaaS) والمنصة كخدمة (PaaS) والبرمجيات كخدمة (SaaS).

برزت إدارة أداء الحوسبة السحابية (CSPM) كمبادرة استراتيجية بالغة الأهمية للشركات، فهي تتجاوز مجرد كونها إجراءً شكليًا للامتثال. فمن خلالها، تحصل المؤسسات على رؤية فورية ومراقبة مستمرة لبيئاتها السحابية، مما يضمن التزام تكوينات البنية التحتية بأفضل الممارسات في القطاع والمعايير التنظيمية ذات الصلة. علاوة على ذلك، يمكن أتمتة المهام الحيوية، مثل تحديد المخاطر وترتيب أولوياتها وعمليات معالجتها، بشكل كامل، مما يضمن اتباع نهج استباقي يتم فيه تحديد الثغرات الأمنية ومعالجتها قبل أن تتسبب في أي ضرر جسيم.

تتناول هذه المدونة بالتفصيل أهمية إدارة أداء الحوسبة السحابية (CSPM) وكيف تختلف عن أدوات أمان الحوسبة السحابية الشائعة الأخرى. كما توضح الميزات التي تجعل CSPM حلاً فعالاً، والأهم من ذلك، أفضل الممارسات التي يجب مراعاتها عند تطبيقها.

تابع القراءة لمعرفة المزيد.

لماذا يُعدّ برنامج إدارة المشاريع المعتمد (CSPM) مهمًا؟

بحسب تقرير ، تستخدم 94% من الشركات اليوم خدمات الحوسبة السحابية. وقد مكّن هذا من إنشاء وتخزين ومشاركة كميات هائلة من البيانات رقميًا دون الاعتماد على التخزين التقليدي في مقر الشركة. لم يوفر هذا الترتيب للشركات مبالغ طائلة فحسب، بل سمح أيضًا باستغلال البيانات بكفاءة أعلى بكثير من ذي قبل.

مع ذلك، أدى التوسع الكبير في استخدام الحوسبة السحابية وتطوير بنيتها التحتية إلى زيادة الفرص والمخاطر على حد سواء. فقد كشف تقرير التهديدات السحابية لعام 2024 الصادر عن شركة كراود سترايك أن أخطاء التكوين البسيطة في الحوسبة السحابية وحدها مسؤولة عن نحو 70% من جميع الاختراقات الأمنية المتعلقة بها. وهذا يُبرز مدى إلحاح وضرورة إدارة الشركات لوضعها الأمني السحابي بفعالية.

لنأخذ مثال شركة كابيتال وان في عام 2019. استغل موظف سابق في شركة أمازون ويب سيرفيسز (AWS) خللاً في إعدادات جدار حماية تطبيقات الويب (WAF)، مما مكّنه من الوصول غير المصرح به إلى بيئة AWS الخاصة بكابيتال وان، والوصول إلى أكثر من 100 مليون سجل عميل، بما في ذلك أسماء المستخدمين وعناوينهم ودرجاتهم الائتمانية وأرقام الضمان الاجتماعي الخاصة بهم. أعقب ذلك سلسلة طويلة من التحقيقات والمسائل القانونية، أسفرت عن تكبّد كابيتال وان غرامات وتكاليف إصلاح بلغت 270 مليون دولار.

أثبت تبني الحوسبة السحابية أنه نقلة نوعية هائلة لمعظم الشركات. ومع ذلك، وكما أبرزت حادثة اختراق بيانات كابيتال وان، فإنه ينطوي على مخاطر كبيرة تتعلق بتعقيد البنية التحتية، وقابلية التوسع السريع، وتحديات الامتثال. صُمم نظام إدارة أداء الحوسبة السحابية (CSPM) لمعالجة هذه المخاطر والتحديات بفعالية. تُمكّن قدراته الآلية للتقييم والمعالجة من نشر التطبيقات والخدمات السحابية بسرعة وأمان، مما يُسهّل بدوره ممارسات التطوير المرنة وسير العمل. بعبارة أخرى، يضمن النظام الأمن والمرونة في بيئات الحوسبة السحابية دون المساس بالنمو أو الابتكار.

كيف يعمل نظام إدارة المشاريع المعتمد (CSPM)

يعتمد نظام إدارة أداء الحوسبة السحابية (CSPM) بشكل كبير على المراقبة والتقييم المستمرين للبيئات السحابية. تضمن هذه النظرة الشاملة والمتكاملة تحديد جميع المخاطر الأمنية، وترتيب أولوياتها، ومعالجتها بناءً على المتطلبات والتفضيلات الفريدة لكل مؤسسة. ويتم ذلك من خلال دورة منظمة تشمل الاكتشاف والتقييم وترتيب الأولويات والمعالجة، مما يضمن استمرارية الأعمال والامتثال للمعايير ضمن البنية التحتية السحابية.

يُعد اكتشاف الأصول المرحلة الأولى، حيث يتم فحص وتقييم البنية التحتية السحابية وبيئاتها بدقة. يساعد ذلك في تحديد جميع الموارد ذات الصلة، بما في ذلك قواعد البيانات، ومساحات التخزين، والأجهزة الافتراضية، وإعدادات الشبكة، وصلاحيات وصول المستخدمين. يُعد أتمتة هذه العملية أمرًا بالغ الأهمية، نظرًا لأن الموارد السحابية ديناميكية للغاية وتتغير باستمرار، مما قد يؤدي إلى نتائج غير فعالة إذا تمت يدويًا. من خلال إدارة أداء السحابة المؤتمتة، يتم تحديث المخزون في الوقت الفعلي، مما يضمن بقاء جميع الموارد ذات الصلة مرئية ومُسجلة.

بعد مرحلة الاكتشاف، تُجرى تقييمات أمنية لتكوين كل أصل. ويتم ذلك وفقًا لمعايير الأمان واللوائح التنظيمية المعمول بها في القطاع، والتي قد تشمل معايير مركز أمن الإنترنت (CIS)، واللائحة العامة لحماية البيانات (GDPR)، وقانون قابلية نقل التأمين الصحي والمساءلة (HIPAA)، أو غيرها من معايير القطاع. ثم يتم تحديد ومعالجة أي تكوينات خاطئة محتملة، مثل حاويات البيانات المتاحة للعامة، أو صلاحيات المستخدم المتساهلة للغاية، أو منافذ الشبكة غير الآمنة، أو قواعد البيانات المشفرة بشكل غير صحيح. بعد ذلك، يمكن لنظام إدارة أمن المعلومات (CSPM) تطبيق قواعد وسياسات أمنية محددة مسبقًا.

بعد ذلك، تستفيد إدارة أمن المعلومات السحابية (CSPM) من إمكانيات الأتمتة والتحليلات لتحديد أولويات جميع المشكلات ونقاط الضعف المحددة. ويمكن أن تستند هذه الأولويات إلى مدى خطورتها، وإمكانية استغلالها، وتأثيرها المحتمل على عمليات المؤسسة. علاوة على ذلك، تُمكّن فرق تكنولوجيا المعلومات والأمن من معالجة المشكلات الأكثر إلحاحًا أولًا، مما يُحسّن الكفاءة التشغيلية ويُقلل من المخاطر الأمنية المباشرة للمؤسسة. وتعتمد منصات إدارة أمن المعلومات السحابية الحديثة على التحليلات المدعومة بالذكاء الاصطناعي والتعلم الآلي للتنبؤ بالتهديدات المحتملة، وتحديد أولوياتها مسبقًا، ووضع خطط معالجة قبل وقوعها، مما يُعزز الاستباقية الشاملة.

أخيرًا، يمكن أن تكون عملية المعالجة مؤتمتة بالكامل أو شبه مؤتمتة، وذلك حسب تفضيلات المؤسسة أو الموارد المتاحة. عند تحديد أي خلل محتمل في الإعدادات، يتم إطلاق تنبيهات فورية، ويمكن تنفيذ إجراءات المعالجة والتصحيح تلقائيًا.

المفاهيم الخاطئة الشائعة حول شهادة إدارة المشاريع المعتمدة (CSPM)

لعلّ التحدي الأكبر الذي يواجه تطبيق نظام إدارة أداء أمن المعلومات (CSPM) هو المفاهيم الخاطئة المتعددة بشأنه. هذه المفاهيم الخاطئة تُشوش على تقييم المؤسسات الشامل لمدى ملاءمة نظام إدارة أداء أمن المعلومات لاحتياجاتها، وتُعيق اعتماده الفعال.

أولاً، يُعدّ نظام إدارة أداء الحوسبة السحابية (CSPM) أداةً مُوجّهةً في المقام الأول نحو الامتثال. وهذا يعني أن أهم مزايا CSPM ستكون مُخصصةً فقط للشركات العاملة في قطاعات تخضع لرقابة صارمة، حيث تُدقّق إدارة البيانات بدقةٍ بالغة. وبينما يُسهّل CSPM الامتثال بشكلٍ كبير من خلال السماح بالمراقبة المستمرة لإعدادات الحوسبة السحابية، فإن أهميته تتجاوز مجرد الالتزام باللوائح والامتثال. فهو يُتيح تحديد نقاط الضعف بشكلٍ استباقي، والتي قد تُؤدي، في حال إهمالها، إلى خسائر بملايين الدولارات في الأعمال، وانهيار العمليات، وغرامات تنظيمية، وفقدان ثقة العملاء.

ثمّة فكرة أخرى مفادها أن إطار عمل إدارة أمان السحابة (CSPM) غير ضروري للمؤسسات التي تعتمد بالفعل على وسطاء أمان الوصول إلى السحابة (CASB) أو منصات حماية أحمال العمل السحابية (CWPP). في الواقع، يُعالج كل إطار عمل من هذه الأطر مجالات أمنية مختلفة. فبينما يُدير CASB أمان التطبيقات، تُعدّ CWPP مثالية لإدارة أحمال العمل مثل الأجهزة الافتراضية والبيئات غير الخادمية ، في حين صُمّم CSPM لمعالجة حالات سوء التكوين على مستوى البنية التحتية ومخاطر الامتثال. لذا، لا ينبغي النظر إلى CSPM كبديل أو حلٍّ بديل لأيٍّ من هذه الحلول، بل كوسيلةٍ تُكمّلها وتُعزّز الوضع الأمني السحابي العام داخل المؤسسة.

ثمّة خرافة أخرى مفادها أن إدارة أداء السحابة السحابية (CSPM) ضرورية فقط للمؤسسات الكبيرة ذات العمليات السحابية الواسعة، أو أن تطبيقها معقد للغاية، ويستهلك موارد كثيرة، ويُعطّل سير العمل الحالي، ما يجعلها في متناول هذه المؤسسات الكبيرة فقط. في الواقع، جميع المؤسسات، مهما كان حجمها، مُعرّضة بنفس القدر للاختراقات الأمنية التي قد تحدث نتيجةً لأخطاء في تهيئة السحابة. من خلال CSPM، يُمكنها أتمتة مهام الكشف والمعالجة، ما يُقلّل بشكل كبير من العمليات اليدوية ويُوفّر التغطية الأمنية اللازمة. علاوة على ذلك، صُمّمت CSPM مع مراعاة سهولة التكامل. يُمكنها الاتصال بسلاسة مع بيئات السحابة الحالية عبر واجهة برمجة التطبيقات (API)، حيث تُبسّط تحليلاتها المدعومة بالذكاء الاصطناعي ولوحات التحكم البديهية عملية النشر والإدارة اليومية بشكل كامل.

أربع قدرات أساسية لنظام إدارة أداء الحاسوب

يُقدّم حلّ إدارة أمن الحوسبة السحابية (CSPM) القويّ العديد من الإمكانيات الأساسية المصممة خصيصًا لمواجهة التحديات المختلفة التي تواجهها المؤسسات في إدارة أمنها السحابي . ومن بين هذه الإمكانيات، تشمل أهم أربع إمكانيات يجب أن يمتلكها حلّ CSPM موثوق ما يلي:

الرؤية المستمرة واكتشاف الأصول

بلا شك، يُعدّ الجانب الأهم في أي حل لإدارة أداء الحوسبة السحابية هو القدرة على جرد جميع أصول الحوسبة السحابية ومراقبتها باستمرار. وكما ذُكر سابقًا، فإن أصول الحوسبة السحابية، مثل الأجهزة الافتراضية وقواعد البيانات ومساحات التخزين وصلاحيات المستخدمين، تُنشأ أو تُعدّل أو تُحذف بشكل متكرر. وهذا ما يجعل الرؤية الدقيقة والفورية للبنية التحتية للحوسبة السحابية أكثر أهمية.

الكشف عن حالات سوء التكوين ومنعها

تُعدّ الأخطاء في الإعدادات مصدر تهديد رئيسي في بيئات الحوسبة السحابية، إذ تُشكّل غالبية الاختراقات الأمنية السحابية. يضمن نظام إدارة أداء الحوسبة السحابية (CSPM) تقييم البنية التحتية السحابية بالكامل بشكل دقيق ومستمر للكشف عن أي أخطاء في الإعدادات، وذلك استنادًا إلى معايير الصناعة والمواصفات الدولية والمتطلبات التنظيمية. تُسهم هذه الاستباقية بشكل كبير في الحدّ من الثغرات الأمنية التي يستغلها المهاجمون، وبالتالي حماية المؤسسة من الحوادث التي قد تُؤدي إلى غرامات باهظة ومشاكل قانونية وفقدان ثقة المستخدمين.

لا يقتصر دور إدارة أداء أمن المعلومات (CSPM) على تحديد المشكلة وإحالتها إلى الأقسام المختصة، بل يمكن الاستفادة منه لأتمتة الإجراءات التصحيحية اللازمة لمعالجة الثغرات الأمنية. فعلى سبيل المثال، عند اكتشاف مورد مُهيأ بشكل خاطئ، يمكن لحل CSPM إعادة الإعدادات فورًا إلى حالة آمنة. وهذا لا يوفر الوقت والموارد فحسب، بل يضمن أيضًا استمرار فريق الأمن في التركيز على المبادرات الاستراتيجية بدلًا من عمليات إعادة التهيئة اليدوية.

تحديد أولويات المخاطر والتحليلات المتقدمة

تُمكّن حلول إدارة وضع أمن الحوسبة السحابية الحديثة من إدارة أمن الحوسبة السحابية بشكل استباقي من خلال الاستفادة من خوارزميات الذكاء الاصطناعي والتعلم الآلي لتحليل كميات هائلة من بيانات الأمان. ومن خلال هذا التحليل، يُمكن تحديد الاتجاهات والأنماط التي تُشير إلى التهديدات المحتملة. كما يُتيح تحديد الأولويات بناءً على درجة الخطورة ومقاييس أخرى لفرق الأمن الاستجابة بشكل استراتيجي، ومعالجة المخاطر الأكثر خطورة أولاً. علاوة على ذلك، يُرتقي هذا الأمر بإدارة وضع أمن الحوسبة السحابية إلى ما هو أبعد من مجرد أداة مراقبة بسيطة، حيث يُساعد في صياغة إدارة وضع الأمن الشامل للمؤسسة لتصبح منهجية أمنية استباقية.

خاتمة

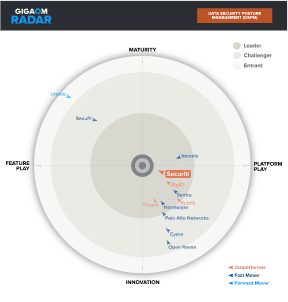

في حين أن CSPM هو خيار فعال للغاية للمؤسسات التي تسعى إلى تعزيز أمنها السحابي، إلا أن هناك بدائل قد تكون أكثر ملاءمة لاحتياجاتها الفريدة لأمن البيانات السحابية.

أحد هذه البدائل هو Data Security Posture Management ( DSPM ). مقارنةً بـ CSPM ، DSPM يُقدّم نظام إدارة أمن البيانات (DSPM) نهجًا أمنيًا أكثر تركيزًا على البيانات، حيث يُركّز على أصول البيانات التفصيلية للمؤسسة بدلًا من المراقبة الشاملة للبنية التحتية. علاوة على ذلك، تم تحسين DSPM لمعالجة مختلف مشكلات أمن البيانات والخصوصية المتعلقة بالبيانات الحساسة. فهو قادر على تحديد جميع المشكلات في هذه الأصول ومعالجتها مباشرةً أينما كانت مخزنة، عبر بيئات سحابية وأحمال عمل متعددة.