بفضل مزيج من التطورات التي يقودها الذكاء الاصطناعي، والعوامل الاجتماعية والاقتصادية، والنطاق الهائل للابتكارات المتاحة، سيستمر اعتماد المؤسسات على البيانات في التوسع. ومع ذلك، فإن ما يجعل هذه البيانات قيّمة للغاية للشركات هو نفسه ما يجعلها هدفًا جذابًا للمخترقين وغيرهم من الجهات الخبيثة. تدرك الشركات هذا الأمر جيدًا، مما يفسر النفقات الضخمة التي تُنفق على البحث والتطوير لمختلف تدابير أمن البيانات وخصوصيتها وحوكمتها. يضمن هذا الحفاظ على موارد بياناتها آمنة مع تحقيق أقصى استفادة منها، ويتيح الامتثال الاستباقي وفي الوقت المناسب للوائح التنظيمية.

ما هو إطار حوكمة أمن البيانات؟

يُعدّ إطار حوكمة أمن البيانات (DSG) أحد العمليات التي تتبناها المؤسسات بشكل متزايد كوسيلة استراتيجية للتخفيف من جميع المخاطر المحتملة التي تهدد موارد بياناتها والقضاء عليها. وعند تطبيقه بشكل صحيح، يُمكّن هذا الإطار المؤسسة من امتلاك مجموعة واضحة من السياسات والضوابط وهياكل المساءلة التي تضمن تأمين جميع بياناتها وتصنيفها بشكل مناسب، وعدم إمكانية الوصول إليها إلا من قِبل الأفراد والأدوات المصرح لهم والمؤهلين، مما يوفر بالتالي مستويات متعددة من الأمان لجميع موارد البيانات هذه.

علاوة على ذلك، يمكن أن يكون ذلك مفيدًا في القضاء على التناقضات الداخلية والتشتت في جهود حماية البيانات في جميع أنحاء المنظمة من خلال ثقافة وسياسة تنظيمية موحدة تجاه أمن البيانات .

تابع القراءة لمعرفة المزيد حول ما يجعل إطار حوكمة أمن البيانات مهمًا جدًا للمؤسسات، والتحديات الحاسمة التي تواجهها المؤسسات في تنفيذ هذا الإطار، والعناصر الرئيسية المشاركة في نشره، وربما الأهم من ذلك كله، أفضل طريقة لتنفيذ مثل هذا الإطار في جميع أنحاء المؤسسة.

لماذا يُعدّ إطار حوكمة أمن البيانات أمراً ضرورياً؟

يمكن تقييم أهمية ذلك بالنسبة للمؤسسة من خلال النظر إلى أمثلة لما اضطرت المنظمات إلى مواجهته في غيابه.

سواء كان الأمر يتعلق بشركة الخطوط الجوية البريطانية التي تواجه غرامة قدرها 26 مليون دولار بسبب إجراءات أمن البيانات غير الكافية التي أثرت على 400 ألف مستخدم، أو الهجوم الإلكتروني على شركة TalkTalk حيث تأثر 100 ألف عميل، مما أدى إلى انخفاض كارثي بنسبة الثلث في قيمة الشركة بأكملها، أو اختراق بيانات AT&T سيئ السمعة حيث انتهى المطاف ببيانات حساسة لآلاف العملاء على الإنترنت المظلم، فهناك سلسلة كاملة من الأمثلة التي ينبغي أن تكون بمثابة تحذيرات مشؤومة للمؤسسات فيما يتعلق بمدى أهمية إطار حوكمة أمن البيانات.

في الوقت نفسه، لا ينبغي أن يمنح هذا الشركات الصغيرة شعورًا زائفًا بالأمان. فالمهاجمون الإلكترونيون يشكلون خطرًا مماثلًا عليها، إذ تتعرض الشركات الصغيرة لخسائر لا تقل عن 50,000 دولار أمريكي لكل هجوم إلكتروني . علاوة على ذلك، وبحسب عوامل أخرى، كطبيعة الحادث ونطاقه، قد تتكبد الشركة خسائر تتراوح بين 25,000 و200,000 دولار أمريكي جراء كل هجوم إلكتروني . هذه مجرد التداعيات المالية، والتبعات التنظيمية، والإجراءات القانونية، وفقدان السمعة، والتي قد تكون كارثية على الشركات التي تعتمد بشكل كبير على ثقة عملائها لضمان استمرارها في العمل.

العناصر الأساسية لإطار حوكمة أمن البيانات الفعال

تتضمن بعض العناصر الأساسية التي تدخل في إطار عمل فعال ما يلي:

سياسات إدارة المخاطر

تُعدّ إدارة المخاطر جوهر إطار حوكمة أمن البيانات، إذ تُمكّن من اتباع نهج استباقي لتحديد التهديدات الأمنية وتقييمها والتخفيف من آثارها قبل تفاقمها وتسببها في مشاكل أكبر. ووفقًا لتقرير IBM حول تكلفة اختراق البيانات ، فإن المؤسسات التي تتبنى سياسة فعّالة لإدارة المخاطر على نطاق واسع تشهد انخفاضًا في تكاليف الاختراق، حيث يتم الحد من الأضرار المالية بمعدل 1.5 مليون دولار أمريكي سنويًا لكل حادثة.

من خلال ممارسات محددة لإدارة المخاطر، مثل اختبارات الاختراق الدورية، وتقييمات المخاطر، والمراقبة المستمرة، تستطيع المؤسسات ضمان السيطرة الفعّالة على التحديات التي تواجهها. ويمكن تعزيز هذه الممارسات بالاستعانة بأطر عمل معترف بها دوليًا، مثل معيار ISO 27005 (إدارة المخاطر في الأمن السيبراني) أو معيار NIST 800-30 (إرشادات تقييم المخاطر)، لتقييم جميع أنواع المخاطر التي تواجهها المؤسسة ووضع التدابير المضادة المناسبة.

تصنيف البيانات

يُعدّ تصنيف البيانات مفيدًا للغاية لسببين رئيسيين. فهو يُتيح فهمًا أفضل لحساسية موارد البيانات وتحديد أولويات المخاطر، إذ يُمكن تصنيف جميع تدابير الحماية بناءً على احتمالية الهجمات وتأثيرها المحتمل على كل أصل. ويضمن هذا التحديد للأولويات إدارةً فعّالة وموثوقة لميزانيات الأمن، مع تمكين المؤسسة من تلبية المتطلبات التنظيمية لهذا التصنيف.

قد يكون هذا الاعتبار الأخير ذا أهمية خاصة، نظرًا لأن لوائح حماية البيانات الهامة، مثل اللائحة العامة لحماية البيانات ( GDPR ) وقانون قابلية نقل التأمين الصحي والمساءلة (HIPAA) وقانون الخصوصية وغيرها، تفرض بشكل صارم تدابير أمنية مختلفة لأنواع البيانات المختلفة، مثل المعلومات الشخصية (PII) والسجلات المالية وبيانات الرعاية الصحية. يُمكّن هذا التصنيف المؤسسات من ضمان تشفير جميع موارد البيانات التي يجب تشفيرها، وتقييد الوصول إليها، وتطبيق تدابير أمنية إضافية لضمان حماية مُعززة.

تخطيط الاستجابة للحوادث

شهد عام 2024 ارتفاعًا حادًا بنسبة تقارب 75% في حوادث الأمن السيبراني ، وهو ارتفاع هائل مقارنةً بعام 2023. وكما هو الحال مع الشركات، يستغل المخترقون والجهات الخبيثة قدرات الذكاء الاصطناعي إلى أقصى حد، مما يجعل اختراقات البيانات وغيرها من حوادث الأمن السيبراني أمرًا لا مفر منه. في ظل هذا الوضع المتقلب، يكفي هؤلاء المهاجمون أن يحالفهم الحظ مرة واحدة فقط، ما قد يؤدي إلى خسائر بملايين الدولارات للشركات. لذا، من الضروري للغاية أن تمتلك الشركات خطة استجابة للحوادث في حال وقوع مثل هذه الحوادث.

بفضل هذه الخطة، تستطيع المؤسسات اكتشاف أي حادثة أمن سيبراني واحتوائها والتعافي منها بسرعة وكفاءة، مع القضاء على أي احتمالات لحدوث أضرار طويلة الأمد. علاوة على ذلك، لا تحتاج المؤسسات إلى وضع خطط بديلة ثابتة من خلال تدريبات الاستجابة للحوادث الدورية، بل يمكنها تقييم أداء موظفيها والخطة، وإجراء التعديلات اللازمة لضمان وجود خطة فعّالة تقلل من أي أضرار محتملة للحادثة، وتخفف في الوقت نفسه من تأثيرها المالي المحتمل.

سياسات التحكم في الوصول

تركز العديد من المؤسسات بشكل مفرط على التهديدات الخارجية، ما قد يؤدي إلى إهمالها التخطيط الكافي للتهديدات الداخلية المحتملة. ولا تقتصر التهديدات الداخلية على التهديدات الخبيثة فقط، فقد يتسبب موظف واحد لا يلتزم بمعايير أمان كلمات المرور، أو ضحية لمحاولة تصيد احتيالي، في أضرار جسيمة.

تضمن ضوابط الوصول حماية أصول البيانات، وخاصة موارد البيانات الحساسة، من أي شكل من أشكال الوصول غير المصرح به داخليًا أو خارجيًا. وتشمل هذه الضوابط مزيجًا من بنية أمنية قائمة على مبدأ انعدام الثقة، وضوابط الوصول القائمة على الأدوار (RBAC) ، ومبدأ أقل الامتيازات (PoLP) على نطاق واسع، وذلك لإضافة طبقة حماية أساسية لجميع البيانات.

علاوة على ذلك، تتيح هذه الضوابط رؤية أوضح لكيفية استخدام موارد البيانات هذه في مختلف أقسام المؤسسة، مع سهولة تحديد صلاحيات المستخدمين بطريقة لا تعيق سير العمليات اليومية للمؤسسة. كما أنها تتيح أيضاً وجود سلسلة من المساءلة في حال وقوع أي حادث محتمل.

التحديات في تطبيق إطار حوكمة أمن البيانات

تتضمن بعض التحديات الأكثر إلحاحًا وأهمية التي يجب حلها عند تطبيق إطار حوكمة أمن البيانات ما يلي:

عدم التوافق التنظيمي

من الناحية التقنية والتشغيلية البحتة، قد يكون هذا الإطار مناسبًا لمواجهة جميع تحديات المؤسسة. مع ذلك، يتمثل أحد أهم العوائق التي قد تقوض فعاليته في غياب دعم القيادة والتنسيق بين مختلف الأقسام. فمن الشائع جدًا أن تستمر المؤسسات في النظر إلى أمن البيانات كمسؤولية تقنية معلومات بحتة، بدلًا من اعتباره اعتبارًا تنظيميًا شاملًا. ونتيجةً لذلك، قد تواجه مبادرات حوكمة أمن البيانات صعوبة في الحصول على التمويل والموارد الكافية، فضلًا عن الحماس اللازم لضمان نجاحها.

يلعب التعاون دورًا حيويًا في ضمان فعالية إطار حوكمة أمن البيانات. يجب على أقسام تكنولوجيا المعلومات، والشؤون القانونية، والموارد البشرية، والتسويق، وجميع الأقسام الأخرى التي تتعامل مع البيانات بشكل كبير، التخلي عن نهجها المنعزل في أمن البيانات، وتبني البديل الموحد الذي يوفره إطار حوكمة أمن البيانات. عند تطبيقه بشكل صحيح، يُصبح هذا الإطار عاملًا مساعدًا للأعمال، وليس مجرد عبء إضافي على الامتثال.

المتطلبات التنظيمية المتطورة

قد يصبح هذا أحد أكثر التحديات إلحاحًا عند تطبيق إطار حوكمة أمن البيانات داخل المؤسسة، أي أن متطلبات الامتثال التنظيمي التي استدعت هذا الإطار في المقام الأول قد تكون قد تطورت بحلول وقت تطبيقه. وهذا عامل يجب على المؤسسات مراعاته لأن جميع المتطلبات الرئيسية data privacy تخضع اللوائح باستمرار لتعديلات رئيسية وثانوية تُغير الالتزامات المحددة على المنظمات.

تُعدّ أدوات مراقبة الامتثال الآلية بالغة الأهمية في هذا السياق. فمحاولة مواكبة هذا المشهد التنظيمي المتطور يدويًا قد تكون مُرهقة للموارد وغير فعّالة. لذا، يُمكن لنهج "الامتثال بالتصميم"، الذي يستفيد من قدرات الذكاء الاصطناعي في تقييمات المخاطر وتقارير الامتثال في الوقت الفعلي، أن يُتيح تحديث جميع سياسات الحوكمة وتعديلها حسب الحاجة لمواكبة التغييرات التنظيمية.

قيود الموارد

هذه حقيقة بسيطة بالنسبة لمعظم المؤسسات. تلعب الاعتبارات المتعلقة بالميزانية دورًا هامًا في تحديد أفضل السبل للاستفادة من هذه الأطر. بالنسبة للمؤسسات التي تعمل بميزانيات محدودة، وخبرات قليلة، وأولويات أعمال أخرى أكثر إلحاحًا، غالبًا ما تُهمَل هذه الأطر الإدارية، حتى مع وجود حماس عام لاعتمادها.

تتعدد التكاليف المرتبطة بتطبيق إطار حوكمة أمن البيانات داخل المؤسسة، مثل أدوات تقييم المخاطر، وعمليات تدقيق الامتثال، وفرق الأمن المتخصصة، وجميع التدابير الأمنية الأخرى. ورغم فعالية كل منها في حماية أصول البيانات، إلا أنها مكلفة للغاية وتمثل نفقات مالية كبيرة.

تحديات التكامل

تعمل المؤسسات الحديثة ضمن بيئات تقنية معلومات معقدة. وكما ذكرنا سابقًا، يجب على أي مؤسسة التخلي عن النهج التقليدي المنعزل لأمن البيانات، إلا أن ذلك غالبًا ما يكون أسهل قولًا من فعل، نظرًا لتداخل الأنظمة القديمة، والبنية التحتية متعددة السحابات، وتطبيقات الجهات الخارجية، والشبكات المعقدة التي تختلف من قسم لآخر. لذا، فإن تطبيق إطار عمل موحد قد يمثل تحديًا تشغيليًا ولوجستيًا.

قد تنشأ مشكلات عدم توافق، ونقص في قابلية التشغيل البيني، وقد ترى المؤسسة أن تكلفة تبني مبادرة حوكمة معينة غير مجدية بسبب عدم توافقها مع أنظمتها الأخرى. إن عدم معالجة هذه المشكلات قد يؤدي إلى ثغرات أمنية ومزيد من أوجه القصور التي من شأنها أن تُفقد أطر حوكمة أمن البيانات جدواها من الأساس.

تحديد البيانات الحساسة بشكل مناسب

لعلّ من بين الجوانب التي غالباً ما يتم إغفالها عند تطبيق إطار عمل، تحديد جميع أصول البيانات وتصنيفها وفهرستها بشكل مناسب، بما في ذلك البيانات الحساسة. تفتقر معظم المؤسسات إلى منهجية فعّالة ومنظمة لاكتشاف البيانات.

ونتيجةً لذلك، ثمة فجوةٌ جوهريةٌ في فهمهم لالتزاماتهم ذات الصلة بجميع هذه البيانات، مثل اختلاف المتطلبات التنظيمية باختلاف المناطق التي جُمعت فيها البيانات. وهذا بدوره قد يؤدي إلى كشف معلوماتٍ حساسةٍ دون داعٍ، وعدم كفاءة عمليات تدقيق الامتثال، وسوء تخصيص موارد أمن البيانات ، ويجعل تأمين جميع البيانات بشكلٍ مناسبٍ أكثر صعوبةً من اللازم.

كيف Securiti يمكن المساعدة

يجب على المؤسسات أن تأخذ في الاعتبار عوامل متعددة مثل الالتزامات التنظيمية، واحتياجات السوق المتطورة، والتهديدات السيبرانية الناشئة عند وضع الاستراتيجيات والتدابير المناسبة لتأمين أصول بياناتها، وخاصة تلك ذات الطبيعة الحساسة.

بغض النظر عن التدابير التقنية، فإن أمن البيانات الفعال غالباً ما يعتمد على العمليات التشغيلية التي تتبناها المؤسسة، مثل إطار حوكمة أمن البيانات. فهو لا يضمن فقط وجود جميع العمليات والسياسات والاعتبارات الأخرى اللازمة وفقاً لاحتياجات المؤسسة، بل يتميز أيضاً بالمرونة الكافية لتحديثه وتعديله بناءً على احتياجات المؤسسة المتغيرة.

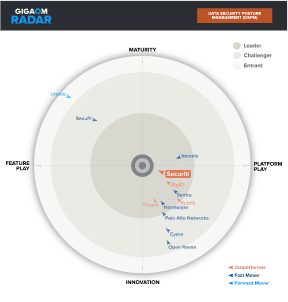

Securiti 's Data Command Center تم تصميم منصة مركزية تتيح الاستخدام الآمن للبيانات والذكاء الاصطناعي مع التكامل مع إمكانيات Data Security Posture Management ( DSPM ) بدقة لجعل اعتماد مثل هذا الإطار سهلاً وفعالاً.