أمن البيانات مقابل Data Privacy

يُعدّ كلٌّ من أمن البيانات والخصوصية مصطلحين شائعي الاستخدام، لكنهما غالباً ما يُساء فهمهما أو يُخلط بينهما. data privacy يُعد عنصرًا أساسيًا في استراتيجية أمن البيانات، وهدفه الرئيسي هو ضمان الاستخدام الأخلاقي والمسؤول للبيانات.

تُوفّر قوانين Data privacy ، مثل اللائحة العامة لحماية البيانات (GDPR) وقانون حماية خصوصية المستهلك (CPRA) وقانون قابلية نقل التأمين الصحي والمساءلة (HIPAA) وقانون غرام-ليتش-بليلي (GLBA)، أحكامًا تُنظّم كيفية جمع البيانات وتخزينها ومعالجتها ومشاركتها وبيعها. وتشمل هذه الأحكام، على سبيل المثال لا الحصر، الحصول على موافقة العملاء، وحقوقهم في الخصوصية، وتقييم المخاطر، وتدابير حماية البيانات.

يُرسي أمن البيانات الأساس للامتثال لـ data privacy تُسهم القوانين في توفير رؤى معمقة حول البيانات الشخصية والحساسة، والمخاطر المرتبطة بها، والضوابط اللازمة للتخفيف من هذه المخاطر. كما تمنع الوصول غير المصرح به وما يترتب عليه من اختراقات للبيانات .

تحديات أمن البيانات

لم يكن حماية البيانات مع ضمان الكفاءة التشغيلية أمراً سهلاً قط. فمن بيئات البيانات المتنوعة والمعقدة، إلى مشهد التهديدات المتنامي، وصولاً إلى البيانات الزائدة أو القديمة أو التافهة (ROT) المتزايدة باستمرار، وإجراءات حماية البيانات المعزولة، فإن الطريق إلى أمن بيانات قوي مليء بالتحديات.

دعونا نلقي نظرة على بعض أهم التحديات التشغيلية التي تعيق قدرة المؤسسات على حماية بياناتها.

انعدام وضوح البيانات

تختلف نسبة البيانات غير المُستغلة باختلاف القطاعات، حيث تتراوح بين 40% و90% . تقوم المؤسسات بجمع وتكرار وإنشاء كميات هائلة من البيانات على مدار العام، لكنها لا تستخدم إلا جزءًا ضئيلاً منها. قد تكون هذه البيانات مخزنة سابقًا في أنظمة قديمة، ولكنها نُقلت عن غير قصد إلى الحوسبة السحابية أثناء عملية الترحيل، مما أدى إلى عدم ظهورها في لوحة تحكم السحابة. قد تُجمع بعض البيانات في البداية لأغراض تجارية اعتيادية، ثم تُنسى لاحقًا. ولأن البيانات غير المُستغلة أو غير المُستغلة غير معروفة لقسم تقنية المعلومات، فإنها لا تخضع أبدًا للفحص بحثًا عن المخاطر، أو للتنظيف، أو للإدارة.

عندما لا تعرف المؤسسات البيانات الموجودة في بيئتها لأنها لا تستطيع رؤيتها أو الوصول إليها، يصبح من الصعب وضع سياسات أو ضوابط أمنية مناسبة لحماية البيانات.

تزايد التهديدات الأمنية

شهد مشهد التهديدات الأمنية للبيانات تحولاً جذرياً خلال السنوات القليلة الماضية، ولا يزال هذا التحول مستمراً حتى الآن. إذ يتكيف المهاجمون بشكل متزايد مع التقنيات الجديدة ويستغلون أساليب مبتكرة للتحايل على الأنظمة، مثل تقنيات الذكاء الاصطناعي والتعلم الآلي. وبالمثل، تُعد التهديدات الداخلية واختراقات بيانات الأطراف الثالثة من أبرز المخاوف في مجال الأمن السيبراني. علاوة على ذلك، أدى ظهور الجيل الجديد من الذكاء الاصطناعي إلى ظهور تهديدات فريدة في هذا المشهد المتطور أصلاً. ومن بين التهديدات السائدة التي تنفرد بها أنظمة التعلم الآلي، سمية الذكاء الاصطناعي، والهلوسة، والتدخل المفرط من قبل جهات خارجية، وكشف البيانات الحساسة.

يجب على المؤسسات أن تتطور باستمرار وتتكيف مع تدابير وأدوات أمن البيانات الجديدة للتغلب على هذا التحدي.

الامتثال التنظيمي

تُعدّ إدارة مخاطر الامتثال تحديًا آخر يُعيق قدرة فرق الأمن على تفعيل أمن البيانات. فقد سنّت معظم الدول قوانين لحماية data privacy وتنظيم إدارتها بشكل آمن ومسؤول. إلا أن معظم هذه القوانين تتداخل في بنودها ومتطلباتها، مما يُصعّب الامتثال لمختلف الأنظمة القانونية. ومع إضافة قوانين الذكاء الاصطناعي، مثل قانون الاتحاد الأوروبي للذكاء الاصطناعي ، يواجه فريق الأمن تحديًا في حماية البيانات وضمان توافق تدابيره الأمنية مع قوانين وأطر العمل في هذا المجال.

البيانات الزائدة والقديمة والتافهة (ROT)

تُعدّ البيانات جوهرة الابتكار والنمو. مع ذلك، فإن الإفراط في جمع البيانات الزائدة والقديمة وغير المهمة والاحتفاظ بها قد يُعرّض المؤسسة لمخاطر أمنية جسيمة، مثل الوصول غير المصرح به، وكشف البيانات الحساسة، وفقدان البيانات، وغيرها. تُشير الدراسات إلى أن المؤسسات تُنفق ما يصل إلى 34 مليون دولار على بيانات زائدة وقديمة وغير مهمة يُمكن حذفها بأمان. لا يقتصر الاحتفاظ بهذه البيانات على كونه خطرًا أمنيًا فحسب، بل يُشكّل أيضًا خطرًا تنظيميًا قد يُؤدي إلى عقوبات قانونية وتشويه سمعة الشركة.

مع انتشار البيانات عبر بيئات متعددة، بما في ذلك الموارد المحلية، والبرمجيات كخدمة (SaaS) ، والموارد السحابية، أصبح تتبع بيانات ROT وتنفيذ سياسات الاحتفاظ والضوابط ذات الصلة أمرًا صعبًا.

نهج أمني منعزل

تخيل مجموعة من رجال الإطفاء متمركزين في طوابق مختلفة من المبنى نفسه. يبذل كل منهم قصارى جهده لإخماد النيران في طابقه. لكن بسبب انعدام وسائل الاتصال، ينقطع التنسيق بينهم، مما يؤدي إلى استمرار انتشار النيران. هذا يُشبه ما يُعرف بـ"عزلة أمن البيانات". فعندما تستخدم المؤسسات أدوات أمن بيانات مختلفة بشكل منفصل، مع قلة التكامل بينها، تزداد مخاطر الأمن السيبراني. يُحدّ التكامل غير الفعال بين هذه الأدوات من قدرتها على فهم سياق البيانات أو التهديدات المرتبطة بها. ويؤدي هذا النقص في التنسيق إلى سياسات أو ضوابط أمن بيانات غير متسقة، ويزيد من احتمالية اختراق البيانات.

مخاطر أمن البيانات والامتثال

تواجه المؤسسات العديد من المخاطر الأمنية ومخاطر الامتثال أثناء حماية البيانات الحساسة في بيئاتها. دعونا نستعرض بعضًا من أكثر المخاطر شيوعًا.

الوصول المتميز

يعني الوصول المفرط أن المستخدمين أو التطبيقات قد حصلوا على صلاحيات أكثر من اللازم لأداء مهامهم. ويُعدّ الوصول المفرط خطرًا أمنيًا بالغ الخطورة، إذ قد يؤدي إلى هجمات من جهات خارجية وهجمات داخلية. ولتوضيح الأمر، فإن 80% من الاختراقات الأمنية تتعلق بهويات مخترقة. وتشير إحصائيات أخرى إلى أن 99% من هويات الحوسبة السحابية تتمتع بصلاحيات مفرطة. لذا، يجب على المؤسسات التحول إلى نهج آلي وواعٍ بالسياق. data access governance للتغلب على هذا الخطر، يتطلب الأمر رؤية كاملة للبيانات الحساسة، وتحديد المستخدمين أو الأدوار التي يمكنها الوصول إلى البيانات، وصلاحياتهم، وآلية تطبيق ضوابط الوصول المناسبة.

إعدادات الأمان الخاطئة

تنشأ مخاطر التكوين عندما لا يتم تكوين إعدادات أمان النظام بشكل صحيح أو عند تطبيقها نتيجة الإهمال. وتُعدّ التكوينات الخاطئة ثالث أكثر أساليب الهجوم شيوعًا، حيث تمثل 11% من الهجمات. وقد تؤدي العديد من مشكلات التكوين الشائعة إلى اختراقات البيانات. على سبيل المثال، توفر مجموعات البيانات غير المشفرة أو ذات التشفير الضعيف فرصًا كافية للمخترقين لسرقة البيانات الحساسة أو تعديلها. وبالمثل، قد يؤدي غياب المصادقة متعددة العوامل (MFA) إلى الوصول غير المصرح به إلى البيانات الحساسة. وتُمكّن الرؤية الواضحة لمخاطر أمان البيانات عبر مختلف البيئات وضوابط الأمان الموحدة المؤسسات من تحديد أولويات جهود المعالجة بكفاءة.

أهم عشرة مخاطر وفقًا لـ OWASP بالنسبة لبرامج الماجستير في القانون

من جهة، ساهمت نماذج اللغة الكبيرة (LLMs) في تسريع عملية تصميم النماذج الأولية وتطوير تطبيقات الذكاء الاصطناعي من الجيل الأول (GenAI)، مثل روبوتات الدردشة. ومن جهة أخرى، فقد أدت إلى ظهور مخاطر أمنية فريدة على البيانات المستخدمة في عمليات الذكاء الاصطناعي من الجيل الأول. في عام 2023، حددت مبادرة OWASP أهم 10 مخاطر لنماذج اللغة الكبيرة 43 تهديدًا فريدًا، ثم اختصرتها إلى عشرة من أخطرها. على سبيل المثال، يُعدّ تسميم بيانات التدريب خطرًا، حيث قد يقوم المهاجمون بتزويد نموذج اللغة الكبير ببيانات ضارة، مما يجبره على إنتاج مخرجات غير أخلاقية. وبالمثل، يُعدّ كشف البيانات الحساسة خطرًا بالغ الأهمية، عندما تحتوي البيانات المستخدمة لتدريب نموذج اللغة الكبير على بيانات حساسة دون تنقيح أو إخفاء مناسب.

الاحتفاظ بالبيانات

تجمع الشركات كميات هائلة من البيانات وتخزنها على مدار العام. مع ذلك، لا تتم معالجة معظم هذه البيانات أو تحليلها، بل تُنسى. قد يؤدي الجهل بنوع البيانات الموجودة واللوائح التنظيمية التي تنطبق عليها إلى مخالفات قانونية. فبدون تصنيف البيانات data mapping بشكل صحيح، قد لا تعرف الشركات قوانين الاحتفاظ بالبيانات التي تُخزن في بيئتها. وبالتالي، فإن الإفراط في الاحتفاظ بالبيانات لن يؤدي فقط إلى اختراقات محتملة، بل إلى غرامات تنظيمية أيضًا.

أفضل الممارسات لتحقيق أمن البيانات الأمثل

والآن السؤال هو ما هي أفضل الممارسات التي يجب على المؤسسات مراعاتها لتعزيز الوضع الأمني لبياناتها، والتخفيف بشكل أفضل من المخاطر الأمنية المختلفة، وحماية نفسها من انتهاكات الامتثال.

اكتشاف البيانات وتصنيفها

يبدأ أمن البيانات باكتساب رؤية شاملة للبيانات، وأنواعها، ومعلومات الوصول إليها. يجب على فرق الأمن الاستفادة من حلول مدعومة بالذكاء الاصطناعي توفر معلومات استخباراتية شاملة عن أصول البيانات السحابية الأصلية والبيانات غير المهيكلة. ينبغي أن تكون الأداة قادرة على تحديد مختلف التنسيقات، بما في ذلك البيانات المهيكلة وغير المهيكلة . بعد ذلك، يجب تصنيف البيانات بشكل صحيح باستخدام عملية تصنيف فعّالة. ينبغي لمحرك التصنيف الاستفادة من أساليب تصنيف متنوعة لزيادة الدقة، مثل التعرف على الكيانات المسماة (NER)، ومعالجة اللغة الطبيعية (NLP)، أو المصنفات الجاهزة. يمكن تصنيف البيانات إلى عامة، وخاصة، وسرية، وحساسة، وذلك حسب احتياجات المؤسسة.

تطبيق مبدأ الوصول بأقل الامتيازات

يجب أن تقتصر إمكانية الوصول إلى معلومات الملكية الفكرية أو البيانات الخاضعة للوائح على المستخدمين المصرح لهم فقط. ويتعين على فرق الأمن الحصول على معلومات شاملة حول الوصول إلى البيانات الحساسة في جميع أنحاء بيئة البيانات الخاصة بهم، بما في ذلك من لديه حق الوصول إليها وكيفية الوصول إليها. ويشمل ذلك أيضًا المراقبة المستمرة لأنماط الوصول غير الطبيعية أو المستخدمين غير النشطين. يجب على فرق الأمن أولاً تحديد المستخدمين في مختلف الأقسام الذين يحتاجون فعلاً إلى الوصول.

إجراء تقييم مستمر للمخاطر

قيّم بانتظام وضع أمن بياناتك والتزامك بالمعايير من خلال تقييمات المخاطر الآلية. تمنح هذه التقييمات الشركات رؤية شاملة للثغرات الأمنية والمخاطر في جميع جوانب أمنها والتزامها بالمعايير، مما يسمح لها بمعالجة هذه الثغرات قبل فوات الأوان. يمكن منح المخاطر درجات أو تصنيفات مختلفة تمكّن الفرق من تحديد أولويات المعالجة بناءً على فهم مدى حساسية المخاطر. من خلال التركيز على نقاط الضعف الأكثر خطورة، تستطيع المؤسسات تخصيص الموارد بكفاءة وتنفيذ إجراءات معالجة فورية لمنع وقوع الحوادث أو الحد من آثارها.

تدفقات بيانات الخرائط

يُعدّ رسم خرائط تدفق البيانات أحد أهمّ عناصر أمن البيانات وخصوصيتها. فهو يُساعد على تصوّر كيفية انتقال البيانات داخليًا أو خارجيًا عبر المؤسسة، مما يُتيح تقييمًا دقيقًا لعملية تحويلها. ومن خلال فهم مصدر البيانات ووجهتها ونطاقها والغرض منها وسياق معالجتها، يُمكن للفرق تحديد الثغرات في المؤسسة. data privacy والجهود الأمنية.

تطبيق ضوابط أمن الذكاء الاصطناعي والبيانات

تُعدّ البيانات غير المهيكلة كنزًا ثمينًا لتطبيقات الذكاء الاصطناعي العام. مع ذلك، فإن استخدامها في نماذج التعلم مدى الحياة يُعرّضها لمجموعة جديدة من مخاطر الأمن والامتثال. لذا، يجب على فرق الأمن بناء استراتيجية أمن البيانات مع مراعاة الاستخدام الآمن للبيانات في تطبيقات الذكاء الاصطناعي. ولتحقيق ذلك، ينبغي الحفاظ على data quality من خلال ضمان عدم تكرارها أو تقادمها. كما يجب إخفاء البيانات الحساسة أو تنقيحها قبل استخدامها في تطبيقات الذكاء الاصطناعي العام. وبالمثل، يجب الحفاظ على صلاحيات الوصول إلى البيانات غير المهيكلة لضمان وصول المستخدمين المصرح لهم فقط إلى مطالبات الذكاء الاصطناعي العام.

لوائح الامتثال للبيانات

عند مناقشة أمن البيانات، من الضروري أيضًا فهم الامتثال لقوانين حماية البيانات . يُظهر الامتثال مدى حرص المؤسسة على أمن وخصوصية البيانات الحساسة التي يتم جمعها من المستخدمين أو العملاء. ويتطلب الامتثال تصنيف البيانات بشكل مناسب، والاحتفاظ بها، وإدارة المخاطر، لضمان توافق إجراءات أمن المؤسسة مع المتطلبات القانونية. دعونا نلقي نظرة على بعض قوانين حماية البيانات الأكثر شيوعًا.

اللائحة العامة لحماية البيانات (GDPR)

يُعدّ نظام حماية البيانات العامة (GDPR) من بين أكثر القوانين شمولاً. وقد ألهم هذا القانون دولًا أخرى حول العالم لصياغة قوانينها الإقليمية لحماية البيانات، مثل قانون حقوق الخصوصية في كاليفورنيا (CPRA) في الولايات المتحدة. يحمي هذا القانون بيانات وحقوق خصوصية الأفراد في الاتحاد الأوروبي. كما يُلزم المؤسسات بتطبيق ضوابط أمنية متنوعة لضمان الامتثال للوائح. فعلى سبيل المثال، يُحمّل القانون كلاً من المتحكم بالبيانات ومعالجها مسؤولية فقدان البيانات الشخصية. لذا، يجب على الشركات وضع ضمانات تقنية لمنع فقدان البيانات أو اختراقها، مثل أداة حماية من فقدان البيانات (DLP) أو نظام أكثر تطورًا. data security posture management ( DSPM الحل. وبالمثل، يُعد منع الوصول غير المصرح به إلى البيانات إجراءً أمنيًا آخر مطلوبًا بموجب اللائحة العامة لحماية البيانات (GDPR).

قانون قابلية نقل التأمين الصحي والمساءلة (HIPAA)

قانون قابلية نقل التأمين الصحي والمساءلة (HIPAA) هو قانون اتحادي في الولايات المتحدة. ينطبق هذا القانون على الجهات التي تجمع وتعالج السجلات الطبية للمرضى أو المعلومات الصحية المحمية (PHI)، بما في ذلك المستشفيات ومقدمي خطط التأمين الصحي وشركات التأمين. يُصنف القانون إلى فئات مختلفة، منها قاعدة الخصوصية، وقاعدة الحماية، وقاعدة الإبلاغ عن الاختراقات، وقاعدة أومني باس. وكجزء من الامتثال، يجب على الجهات المشمولة بالقانون تقييم احتمالية وتأثير المخاطر المحتملة على المعلومات الصحية المحمية. كما يجب اتخاذ تدابير أمنية مناسبة لمعالجة هذه المخاطر المحددة. ويتعين على الجهة تطبيق سياسات فعالة للتحكم في الوصول إلى المعلومات الصحية المحمية لمنع الوصول غير المصرح به.

معيار أمان بيانات صناعة بطاقات الدفع (PCI DSS)

معيار أمان بيانات صناعة بطاقات الدفع (PCI DSS) هو معيار أمني يوفر إرشادات استراتيجية لمساعدة الجهات الخاضعة له على حماية بيانات بطاقات الدفع الخاصة بعملائها. ومن بين أهدافه الرئيسية، يُلزم معيار PCI DSS الجهات الخاضعة له بحماية بيانات حاملي البطاقات الحساسة ومنع الاحتيال المالي واختراقات البيانات. وكجزء من الامتثال لمعيار PCI DSS، يجب على الجهات الخاضعة له ضمان التزامها بالمتطلبات الأساسية الاثني عشر للائحة. على سبيل المثال، يجب على هذه الجهات تطبيق ضوابط أمنية فعّالة للشبكة، مثل تثبيت جدار الحماية أو أنظمة كشف التسلل، لمنع اختراقات البيانات. كما يجب تطبيق إعدادات أمنية مناسبة على جميع مكونات النظام الحساسة، وتطبيق مبدأ أقل الامتيازات لتقييد وصول المستخدمين إلى الأنظمة الحيوية وبيانات حاملي البطاقات.

إطار عمل الأمن السيبراني التابع للمعهد الوطني للمعايير والتكنولوجيا

المعهد الوطني للمعايير والتكنولوجيا (NIST) هو وكالة تابعة لوزارة التجارة الأمريكية. يتمثل دوره في مساعدة الوكالات الفيدرالية والشركات الأخرى على فهم وإدارة وتحديد وتخفيف المخاطر التي تهدد الشبكات أو البيانات الحساسة. ويُعد إطار الأمن السيبراني التابع للمعهد الوطني للمعايير والتكنولوجيا أحد هذه الجهود، حيث يوفر مجموعة من الإرشادات الاستراتيجية لتحقيق هذه الأهداف. فعلى سبيل المثال، يتطلب أحدث إصدار من الإطار، الإصدار 2.0، من الشركات إجراء تقييمات للمخاطر، وتحديدها، ووضع خطة عمل للحد منها. علاوة على ذلك، ينبغي على الشركات تطبيق إجراءات مصادقة قوية لحماية البيانات أثناء نقلها. كما يجب على فرق الأمن تطبيق ضوابط وصول صارمة لمنع فقدان البيانات.

قانون الذكاء الاصطناعي للاتحاد الأوروبي

يُقدّم قانون الذكاء الاصطناعي للاتحاد الأوروبي إطارًا قانونيًا للجهات التي تُطوّر وتستخدم أنظمة وتطبيقات الذكاء الاصطناعي، مما يُمكّنها من ضمان تطويرها ونشرها واستخدامها بشكل آمن. ويُلزم هذا الإطار بتصنيف أنظمة الذكاء الاصطناعي بناءً على ملفات تعريف المخاطر. كما يُحدّد القانون مبادئ توجيهية استراتيجية لتطبيقات الذكاء الاصطناعي عالية المخاطر، مما يُمكّن المؤسسات من ضمان استخدامها بشكل مسؤول وأخلاقي. وتُلزم المادة 10 من قانون الذكاء الاصطناعي للاتحاد الأوروبي الشركات بضمان حوكمة بيانات قوية لمجموعات بيانات التدريب والتحقق والاختبار. ومن بين المتطلبات الأخرى، يجب على الشركات التأكد من خلو مجموعات البيانات من الأخطاء ودقتها السياقية لمنع الاستجابات المتحيزة.

لقد جلب ظهور الذكاء الاصطناعي مجموعة واسعة من المخاطر غير المسبوقة. ونتيجة لذلك، تقترح الحكومات في جميع أنحاء العالم لوائح وأطر عمل خاصة بالذكاء الاصطناعي لتنظيم البيانات والذكاء الاصطناعي بما يُمكّن من استخدامه بشكل آمن. ومن أبرز قوانين ومعايير الذكاء الاصطناعي قانون الاتحاد الأوروبي للذكاء الاصطناعي ، والأمر التنفيذي بشأن التطوير والاستخدام الآمن والموثوق للذكاء الاصطناعي ، وقانون الذكاء الاصطناعي والبيانات الكندي (AIDA) .

حلول أمن البيانات المتقدمة

تختلف أنواع حلول أمن البيانات باختلاف نطاق المؤسسة واحتياجاتها. ويضمن اتباع نهج شامل لأمن البيانات حماية بيئة بيانات المؤسسة، والامتثال للوائح التنظيمية، وكسب ثقة العملاء. فيما يلي أهم قدرات أمن البيانات التي ينبغي أن تكون جزءًا من برنامج إدارة البيانات الشامل.

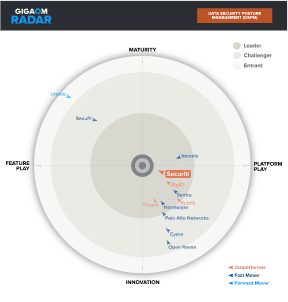

Data Security Posture Management ( DSPM )

توفر Data Security Posture Management ( DSPM ) صورة شاملة لبيئة أمن البيانات في المؤسسة من خلال رؤية شاملة لبياناتها الحساسة وأنماط الوصول إليها وتقييمات المخاطر. DSPM يتضمن ذلك القدرات التالية.

Data Discovery & Classification

يقوم هذا الحل بمسح بيئة الحوسبة السحابية لاكتشاف أصول البيانات الأصلية وغير الأصلية. كما يقوم محرك الاكتشاف بأتمتة تحديد مواقع أصول البيانات المهيكلة وغير المهيكلة، مما يوفر رؤية شاملة لبيئة البيانات. تصنف الأداة البيانات وفقًا لحساسيتها، والمتطلبات التنظيمية، وأهميتها التجارية. على سبيل المثال، يمكن تصنيف البيانات وفقًا لعناصرها ، مثل البيانات المالية، أو بيانات الملكية الفكرية، أو بيانات الأعمال. وبالمثل، يمكن أيضًا تصنيف البيانات وفقًا للوائح المعمول بها مثل PCI DSS وGDPR و CPRA وغيرها.

Data Access Intelligence & Governance

يراقب نظام إدارة أداء البيانات DSPM ويتتبع بدقة تفاصيل الوصول إلى البيانات الحساسة واستخدامها. توفر معلومات الوصول إلى البيانات لفرق الأمن رؤى قيّمة، مما يسمح لهم بوضع سياسات وضوابط وصول مناسبة. وباستخدام هذه الرؤى نفسها، تستطيع فرق الحوكمة تطبيق نموذج الوصول بأقل الامتيازات بكفاءة.

إدارة مخاطر التكوين

DSPM تساعد هذه الأداة المؤسسات على إجراء تقييمات فعّالة للمخاطر. ويتحقق ذلك من خلال المراقبة المستمرة لبيئات البيانات للكشف عن مختلف الثغرات الأمنية، مثل سوء التكوين أو الوصول غير المصرح به. ومن خلال تحديد درجات المخاطر، DSPM يساعد فرق الأمن على تحديد أولويات المعالجة بفعالية.

Data Lineage التتبع

يحدث تحويل البيانات في مراحل مختلفة من دورة حياة البيانات، أي من لحظة إدخالها إلى لحظة حذفها. DSPM توفر الأدوات للمؤسسات القدرة على تتبع هذا التحول عبر دورة حياة البيانات، مما يوفر رؤية أفضل لدقتها وسلامتها وسريتها.

ROT Data Minimization

تشير الإحصائيات إلى أن ما بين 40% و90% من البيانات غير مُستغلة. غالبًا ما تحتوي هذه البيانات على بيانات زائدة، وقديمة، وغير مهمة (ROT) لا تخضع للمتابعة أو المراقبة من قِبل فرق تقنية المعلومات. قد تُشكل هذه البيانات خطرًا أمنيًا جسيمًا نتيجةً لغياب الحوكمة والضوابط الأمنية. لذا، ينبغي أن تتضمن منظومة أمن البيانات في أي مؤسسة ما يلي: ROT data minimization يجب وضع سياسات وضوابط لمنع المخاطر الأمنية والتنظيمية والتشغيلية. وينبغي أن تشمل هذه السياسات تحديد البيانات المكررة، والاحتفاظ بالبيانات، وحذفها، وتفويضها، وعزلها.

AI Security & Governance

يشهد العالم تزايداً ملحوظاً في تبني تقنيات الذكاء الاصطناعي من الجيل الأول (GenAI) في مختلف القطاعات. ونظراً للقدرات التحويلية الهائلة لهذه التقنية الناشئة، يتعين على الشركات توفير رؤية شاملة لها ووضع ضوابط لضمان استخدامها الآمن. ويمكن تحقيق ذلك من خلال حلول قوية لأمن وحوكمة الذكاء الاصطناعي ، توفر إطاراً للمؤسسات يساعدها على الحصول على رؤية كاملة لاستخدام الذكاء الاصطناعي، والمخاطر ذات الصلة، والضوابط المناسبة لضمان الاستخدام الآمن للبيانات والذكاء الاصطناعي.

Compliance Management

فيما يتعلق بالامتثال لقوانين حماية البيانات، يُلاحظ تقليديًا أن الشركات غالبًا ما تعتمد على عمليات يدوية عرضة للأخطاء، وتستغرق وقتًا طويلاً، ومكلفة. ومما يزيد الأمر تعقيدًا، AI governance تتزايد القوانين أيضاً، مما يُلزم المؤسسات بتبني ضمانات فعّالة لإثبات امتثالها. ويمكن لأداة compliance management الآلية تبسيط عملية الامتثال لقوانين البيانات والذكاء الاصطناعي باستخدام قوالب واختبارات وضوابط موحدة.

Breach Management

يُعدّ نظام إدارة منع الاختراقات والاستجابة لها عنصرًا أساسيًا في منظومة أمن البيانات لديك. فهو يوفر رؤية شاملة لنطاق الاختراق، والهويات المتأثرة، والأثر المالي، والالتزامات التنظيمية. كما يُفترض أن يُتيح هذا النظام أتمتة الإبلاغ عن الاختراقات ، وهو شرط أساسي في معظم قوانين حماية البيانات والخصوصية.

احمِ بياناتك وذكائك الاصطناعي في كل مكان مع Securiti

Securiti يُبسّط مركز قيادة البيانات والذكاء الاصطناعي أمن البيانات والذكاء الاصطناعي في كل مكان، بما في ذلك مخازن البيانات المحلية، وتطبيقات SaaS، ونماذج الذكاء الاصطناعي، والبيئات السحابية. وتستبدل هذه المنصة النهج المجزأ لأمن البيانات من خلال توحيد جميع الإمكانيات الرئيسية ضمن نافذة واحدة، بما في ذلك على سبيل المثال لا الحصر: اكتشاف البيانات وتصنيفها، data lineage ، وإدارة الوصول والتحكم فيه، وإدارة الوضع الأمني . compliance management ، وتقليل البيانات، و AI security & governance .

شاهد فيديو توضيحي سريع لمعرفة المزيد حول كيفية Securiti يمكن أن يساعدك ذلك في تبسيط أمن البيانات.

الأسئلة الشائعة حول أمن البيانات