في بيئة الأعمال الحديثة، يُعدّ الاستخدام الأمثل للبيانات عاملاً حاسماً لنجاح أي مؤسسة. ويضمن ذلك كفاءةً غير مسبوقة في اتخاذ القرارات، مع حصول المشاريع الواعدة على الاستثمار المالي المناسب. وينتج عن ذلك مستوى نجاح غير مسبوق للشركات التي تتجنب التكاليف الثابتة تقريباً. لذا، من المنطقي أن تخصص المؤسسات موارد مماثلة لحماية أصول بياناتها.

شهدنا العديد من الحالات البارزة التي أهملت فيها الشركات حماية بياناتها، ما عرّضها لعواقب تنظيمية ومالية وتشويه سمعتها. سواءً كان ذلك اختراق بيانات ياهو عام 2016، أو ماريوت الدولية عام 2018، أو لينكدإن عام 2021، أو كابيتال وان عام 2019، فإنّ الاختراقات الأمنية قد تُخلّف أثراً بالغاً على المؤسسة وتُزعزع ثقة المستهلكين بشدة في قدرتها على حماية بياناتهم بالشكل الأمثل.

مع أن هذه مجرد أمثلة بارزة، إلا أنها ليست حالات معزولة بأي حال من الأحوال. والأهم من ذلك، أنها تُبرز أهمية وجود سياسة واضحة ومحددة وقابلة للتنفيذ لأمن البيانات، تُمكّن المؤسسة من الدفاع عن نفسها ضد جميع أنواع التهديدات الإلكترونية، الداخلية منها والخارجية.

تتناول المدونة التالية بمزيد من التفصيل سبب أهمية سياسة أمن البيانات للمؤسسات، والعناصر الرئيسية التي يجب مراعاتها وإدراجها فيها، والخطوات اللازمة لتنفيذها بشكل فعال عبر البنية التحتية للمؤسسة.

من خلال فهم المكونات الأساسية وتطبيق أفضل الممارسات عند اعتماد سياسة أمن البيانات، يمكن للمؤسسات ضمان وجود الآليات المناسبة والثقافة التنظيمية اللازمة للدفاع ضد أي تهديدات للأمن السيبراني.

ما هي سياسة أمن البيانات؟

تُعدّ سياسة أمن البيانات مجموعة رسمية وموثقة من القواعد والإجراءات داخل المؤسسة، تُحدد كيفية حماية بياناتها من جميع أنواع التهديدات الرقمية، ولا سيما الوصول غير المصرح به، أو الاستخدام، أو الإفصاح، أو التعديل، أو التدمير. وهي بمثابة مخطط لإدارة وحماية جميع البيانات الحساسة التي بحوزة المؤسسة، بما في ذلك معلومات العملاء، والملكية الفكرية، وسجلات الأعمال الداخلية، المخزنة عبر أقسام وأنظمة متعددة.

من خلال تحديد مسؤوليات الموظفين والممارسات المقبولة والضوابط الفعالة بشكل واضح، تضمن السياسة وجود إطار عمل كامل داخل المنظمة لضمان التعامل المسؤول مع البيانات.

يُعدّ هذا المورد بالغ الأهمية لدعم الامتثال التنظيمي، مع توضيح الخطوات التنظيمية المتخذة لحماية البيانات من جميع التهديدات ذات الصلة للعملاء والشركاء. باختصار، هو بمثابة ضمانة استراتيجية ودليل عملي في آنٍ واحد، إذ يحتوي على جميع المعلومات اللازمة للحد من مخاطر انكشاف البيانات، مع تعزيز قدرة المؤسسة على مواجهة التهديدات الناشئة التي تُهدد بياناتها.

لماذا تحتاج إلى سياسة أمن البيانات؟

من المهم النظر إلى سياسة أمن البيانات والتعامل معها كأكثر من مجرد إجراء شكلي. ففي بيئة الأعمال الحديثة، حيث تُعدّ البيانات أصلاً حيوياً ومسؤولية في آنٍ واحد، يُصبح دمجها بشكل سليم ضمن عمليات البيانات في المؤسسة ضرورة استراتيجية لتجنب الاختراقات المحتملة للبيانات، والإضرار بالسمعة، والغرامات التنظيمية التي قد تترتب على غيابها. وبدون وجود إرشادات واضحة مُحددة في سياسة أمن البيانات، تُصبح المؤسسات عُرضة لأخطاء داخلية متكررة وغير مُدققة، ما قد يُؤدي إلى أضرار جسيمة على المدى القريب والبعيد.

هناك أمثلة عديدة تؤكد هذه الحقيقة. لنأخذ مثال شركة إيكويفاكس. فهي إحدى أكبر ثلاث وكالات تقارير ائتمان المستهلك في العالم، وتعالج المعلومات المالية لما يقرب من 800 مليون فرد وأكثر من 80 مليون شركة على مستوى العالم. ومع ذلك، في عام 2017، تعرضت لما يُعتبر اليوم أحد أكبر اختراقات البيانات في التاريخ، حيث تأثر 140 مليون مستخدم (40% من إجمالي سكان الولايات المتحدة). وقد أدى ذلك إلى ما يمكن وصفه بـ"كابوس تشغيلي هائل" للشركة، إذ كلّف إيكويفاكس 1.5 مليار دولار لإجراء إصلاح شامل لبنية أمن البيانات لديها لمعالجة الوضع.

رغم أن التداعيات المالية لعدم وجود سياسة لأمن البيانات قد تكون مبرراً مقبولاً لتطبيقها، إلا أن فوائدها تتجاوز ذلك بكثير. فسياسة أمن البيانات الواضحة المعالم تُعدّ مورداً قيماً لبناء الثقة مع العملاء والشركاء على حد سواء. كما أن إيصال موقف المؤسسة واعتباراتها من خلال هذه السياسة يُرسل إشارةً إلى المصداقية والمسؤولية.

تقوم الشركات بإجراء بحث شامل وفحص دقيق لممارسات البيانات لدى مورديها المحتملين عند اتخاذ قرارات العمل، ويُعد توثيق ممارسات أمن البيانات بشكل شامل ميزة تنافسية حيوية للشركات.

ما الذي يجب تضمينه في سياسة أمن البيانات؟

يجب أن تتسم سياسة أمن البيانات الفعّالة بالشمولية والوضوح في تحديد الإرشادات اللازمة لإدارة البيانات في جميع أنحاء المؤسسة. وتشمل العناصر الأساسية لهذه السياسة تفاصيل حول ما يلي:

تصنيف البيانات

يشمل تصنيف البيانات تحديد موارد البيانات وتصنيفها بشكل مناسب داخل المؤسسة بناءً على حساسيتها، واختصاصها، وأهميتها للعمليات التجارية. في معظم الحالات، يتضمن تصنيف البيانات وضع علامات شاملة على جميع البيانات في فئات بناءً على احتياجات المؤسسة والمتطلبات التنظيمية ذات الصلة، مثل البيانات السرية، والحساسة، والمخصصة للاستخدام الداخلي، والعامة. من خلال هذا التصنيف، يمكن بسهولة تحديد كيفية التعامل مع كل أصل من أصول البيانات، وتخزينه، والوصول إليه، واستخدامه، ومشاركته، والتخلص منه بناءً على سياقه وخصائصه الفريدة.

بالإضافة إلى فوائدها التشغيلية، التي تعمل على تحسين إدارة البيانات في جميع أنحاء المؤسسة، فإنها تضمن لجميع الموظفين الذين يتعاملون مع البيانات إمكانية الوصول إلى هذه الموارد ضمن التدابير الأمنية المناسبة المعمول بها، مثل تشفير البيانات المالية أو بيانات الملكية الفكرية الحساسة للغاية بشكل مناسب وتقييد الوصول إلى الموظفين المصرح لهم.

التحكم في الوصول

تُعدّ ضوابط الوصول، أو تحديدًا ضوابط الوصول الفعّالة، إحدى الركائز الأساسية لسياسة أمن البيانات السليمة، والتي تضمن أن يقتصر الوصول إلى موارد البيانات وإدارتها وتعديلها على الأفراد الأكثر صلةً داخل المؤسسة. وتعتمد المؤسسات على مزيج من ضوابط الوصول القائمة على الأدوار (RBAC) ومبدأ أقل الامتيازات (PoLP) لمنح هذه الصلاحيات بناءً على أدوار الأفراد ومسؤولياتهم وعلاقتهم بموارد البيانات داخل المؤسسة. ولا يقتصر دور ذلك على تقليل المخاطر المرتبطة بالوصول غير المصرح به، والإفصاحات غير المقصودة، والتهديدات الداخلية، بل يُرسي أيضًا آليةً للمساءلة في حال وقوع مثل هذه الحوادث.

إلى جانب تدابير التحكم في الوصول هذه، تقوم المؤسسات عادةً بتعزيزها بأساليب إضافية، بما في ذلك المصادقة متعددة العوامل (MFA) والتحقق البيومتري وسياسات كلمات المرور القوية، مما يقلل بشكل أكبر من أي ثغرات محتملة.

تخزين البيانات وتشفيرها

تُعدّ ممارسات تخزين البيانات وتشفيرها بالغة الأهمية لضمان أمن المعلومات الحساسة ضد الوصول غير المصرح به أو السرقة أو إساءة استخدام البيانات. ولضمان توافق ممارسات تخزين البيانات وتشفيرها في المؤسسات مع المتطلبات التنظيمية ومعايير الصناعة، يجب أن يكون لديها إرشادات تخزين محددة تُفصّل المنصات والإجراءات المقبولة لحماية البيانات بشكل كافٍ أثناء التخزين وأثناء النقل.

تستطيع معظم المؤسسات اعتماد بروتوكولات التشفير القياسية في هذا المجال، مثل تشفير AES-256 بت، الذي يضمن بقاء البيانات غير قابلة للقراءة من قبل جهات غير مصرح لها حتى في حال اختراق موارد التخزين. مع ذلك، يمكن للمؤسسات التي ترغب في استخدام بروتوكولات تشفير متطورة للغاية لحماية بياناتها الحساسة بشكل خاص، اختيار التشفير القائم على الشبكة أو التشفير القائم على المنحنيات الإهليلجية.

بالإضافة إلى ذلك، يمكن أن تضمن الإرشادات الخاصة بعمل نسخ احتياطية آمنة لجميع البيانات الهامة توفر البيانات في حالات فقدان البيانات أو هجمات برامج الفدية، مع إجراء عمليات تدقيق دورية لاختبار والتحقق من فعالية تدابير أمان التخزين المعمول بها.

إرشادات مشاركة البيانات والتدريب التوعوي

في كثير من الأحيان، ينتهي الأمر بالموظفين إلى استخدام موارد البيانات بطريقة لا تتوافق مع المتطلبات التنظيمية، وذلك ببساطة لعدم تلقيهم التدريب والتوعية الكافيين بشأن هذه المتطلبات. إن وجود إرشادات واضحة وقابلة للتنفيذ، تحدد الجهات المخولة بتنفيذ الإجراءات المتعلقة بالبيانات، إلى جانب توفير أساليب آمنة للقيام بذلك، يضمن عدم تعرض البيانات للتسريب العرضي أو الإهمال من جانب الموظفين.

علاوة على ذلك، يمكن لهذه الإرشادات تحديد الطرق الدقيقة والقنوات المعتمدة لمشاركة البيانات وإدارتها، مثل رسائل البريد الإلكتروني المشفرة، أو بروتوكول نقل الملفات الآمن، أو منصات مشاركة البيانات المخصصة. ويمكن توسيع نطاق هذه الإرشادات لتشمل بروتوكولات مشاركة البيانات مع جهات خارجية، مما يضمن التزام الجهات الخارجية التي ستتمكن من الوصول إلى هذه البيانات بمعايير مماثلة لأمن البيانات .

إن توثيق هذه الإجراءات يضيف عنصرًا من المساءلة وإمكانية التتبع، مما يمكن أن يساعد المؤسسات على التخفيف من حدة المشكلات المستقبلية واتخاذ تدابير علاجية بدقة أكبر في حالة حدوث خرق في المستقبل.

وأخيرًا، ينبغي تدريب الموظفين باستمرار وبشكل كافٍ على أفضل السبل لاتباع هذه الإرشادات وتطبيقها في عملياتهم اليومية. ويمكن لجلسات التدريب التفاعلية التي تستخدم المحاكاة أن تساعد المؤسسات على تحديد المجالات التي يحتاج فيها الموظفون إلى مزيد من التدريب، وهو ما يمكن تحسينه في برامج التدريب المستقبلية.

بشكل عام، يُسهم هذا في خلق ثقافة واعية بالأمن في جميع أنحاء المؤسسة. وتضمن الإرشادات والسياسات المناسبة الالتزام بمبادئ أمن البيانات، وتدريب الموظفين تدريباً كافياً لأداء مهامهم وفقاً لهذه الإرشادات.

خطة الاستجابة للحوادث

تساعد خطة الاستجابة للحوادث المؤسسات على تقليل آثار اختراق البيانات، كما أنها بالغة الأهمية في سد أي ثغرات قد تُفاقم الوضع. تُحدد هذه الخطة جميع الأدوار والمسؤوليات في أعقاب الاختراق، وتُقدم إرشادات مفيدة حول مسؤوليات كل فرد، بما في ذلك التحقيق والتواصل النهائي بشأن الاختراق وفقًا للمتطلبات التنظيمية.

يمكن أن تكون هذه الخطط، إذا تم تصميمها وتنفيذها بشكل صحيح، حيوية في تقليل أوقات الاستجابة مع الحد من الأضرار والتكاليف المرتبطة بها.

يجب اختبار الخطة بدقة وانتظام من خلال تدريبات محاكاة واختراقات تُساعد على فهم كيفية تنفيذها في حال وقوع هجوم. لا يقتصر الأمر على توفير رؤى حول جاهزية الموظفين وفعاليتهم في أداء مهامهم وفقًا للخطة، بل يمكن أيضًا الاستفادة من الدروس المستفادة في مراجعات المتابعة لتحديث خطة الاستجابة واستراتيجيتها، بما يضمن توافقها مع التهديدات الناشئة والتطورات التكنولوجية وغيرها من العوامل ذات الصلة والضرورية.

خطوات لتطبيق سياسة فعالة لأمن البيانات

تقييم التدابير الأمنية الحالية

قبل أن تبدأ المؤسسات في صياغة وتنفيذ تدابير جديدة لأمن البيانات، يجب عليها إجراء تقييم شامل لوضعها الأمني الحالي لتحديد جميع نقاط القوة والضعف والثغرات. ويمكن أن تكون البيانات المستقاة من اختبارات الاختراق السابقة وعمليات التدقيق الأخرى المتعلقة بالامتثال مفيدة في هذه الحالة، إذ تُسلط الضوء على جميع المجالات التي تتطلب اهتمامًا فوريًا.

علاوة على ذلك، يُمكن أن يُوفّر التدقيق والتحليل المُعمّق لأي حوادث أو اختراقات أو مواقف كادت أن تُؤدي إلى حدوث اختراقات سابقة سياقًا مفيدًا ورؤى ثاقبة حول أي مشكلات مُتكررة أو عوامل مُغفلة قد تكون ذات صلة. بعد ذلك، يجب توثيق النتائج بشكلٍ مُناسب، ومشاركتها مع جميع الجهات المعنية لضمان دعم المؤسسة لها، ووضع الأساس لتحسينات مُستقبلية، وتحديد مسارٍ مُناسب لسياسة أمن البيانات.

إشراك أصحاب المصلحة

يُعدّ التعاون عاملاً حاسماً في نجاح سياسة أمن البيانات وفعاليتها الشاملة. تتطلب هذه السياسة مشاركة فعّالة من مختلف الإدارات والأفراد، إلى جانب القيادة العليا، لتقديم وجهات نظر واعتبارات متنوعة تضمن تلبية جميع الاحتياجات والمخاوف التشغيلية الرئيسية لجميع الإدارات. إضافةً إلى ذلك، يُسهم هذا التعاون في خلق بيئة من الملكية الجماعية، وتساعد الاجتماعات الدورية أصحاب المصلحة على فهم أدوارهم ومسؤولياتهم بوضوح.

علاوة على ذلك، يمكن تحديد أي نزاعات أو مشاكل بشكل استباقي ومعالجتها والتخفيف من حدتها لتجنب تحولها إلى مشاكل تشغيلية رئيسية في المستقبل أو التسبب في أوجه قصور غير ضرورية.

ينبغي أن تترافق سياسة أمن البيانات الفعّالة مع مجموعة من الحلول الكفؤة التي تُسهّل تطبيقها ومراقبتها وتجعلها أكثر موثوقية. تشمل هذه الحلول برامج تصنيف البيانات، وحلول التشفير، ومنصات مشاركة الملفات الآمنة، وأنظمة إدارة الهوية والوصول التي تتوافق مع متطلبات السياسة. علاوة على ذلك، تُسهّل هذه الأدوات الأتمتة، مما يُتيح كفاءةً وشفافيةً أكبر في تطبيق السياسة على مستوى المؤسسة.

تستطيع المؤسسات تحديد مدى ملاءمة هذه الأدوات بناءً على مجموعة من العوامل، مثل إمكانيات التكامل، وقابلية التوسع، وسهولة الاستخدام، والتوافق مع متطلبات الامتثال التنظيمي. وعلى أي حال، فإن الاستثمار في هذه الأدوات يُسهّل تطبيق سياسات أمن البيانات، مما يضمن فعالية هذه التدابير ومرونتها وقدرتها على مواجهة أي تهديدات جديدة وناشئة.

مراجعة وتحديث منتظم

يجب ألا تكون حماية البيانات عملية ثابتة. فالتهديدات تتطور باستمرار، وكذلك السياسات المصممة للتصدي لها. تُعد المراجعات والتحديثات الدورية لسياسة حماية البيانات ضرورية لضمان استمرار التدابير المُطبقة في توفير مستوى مناسب من الحماية لموارد بيانات المؤسسة. ويمكن جدولة هذه التقييمات الدورية بناءً على متطلبات كل مؤسسة لضمان تحديث السياسة باستمرار بعد الأحداث أو التطورات الهامة ذات الصلة بحماية بيانات المؤسسة.

تشمل هذه التطورات، على سبيل المثال لا الحصر، اتجاهات الصناعة المتغيرة، والتحديثات التنظيمية، والحوادث الإلكترونية الأخيرة. ويمكن أن تساعد هذه التطورات المؤسسات على توقع المخاطر المحتملة ومعالجتها قبل أن تتحول إلى تهديدات تشغيلية. علاوة على ذلك، فإن استطلاع آراء أصحاب المصلحة والموظفين وإدراجها في السياسات المتبعة يضمن بقاء السياسة ملائمة وفعالة لمواجهة أي مشكلات مستجدة.

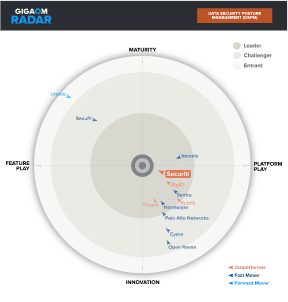

كيف Securiti يمكن المساعدة

Securiti 's Data Command Center هي شركة رائدة في مجالها DSPM منصة تُمكّن من الاستخدام الآمن للبيانات والذكاء الاصطناعي. توفر هذه المنصة ذكاءً موحدًا للبيانات، وضوابط، وتنسيقًا عبر بيئات سحابية هجينة متعددة. وتعتمد عليها العديد من الشركات العالمية المرموقة. Securiti 's Data Command Center لتلبية احتياجاتهم المتعلقة بأمن البيانات والخصوصية والحوكمة والامتثال.