يُعدّ اختراق البيانات هاجسًا مرعبًا يدفع 77% من مديري أمن المعلومات حول العالم إلى الخوف على وظائفهم. وهذا الخوف مبرر، إذ تتزايد تكلفة اختراقات البيانات بشكلٍ كبير كل عام، مما يُسبب قلقًا بالغًا لقادة الأمن.

مع قيام مسؤولي أمن المعلومات بتكثيف جهودهم في مجال تقنيات الأمن لمواجهة التهديدات الأمنية الحالية أو الناشئة (الذكاء الاصطناعي)، غالباً ما يجدون أنفسهم أمام مفترق طرق من الاختصارات الأمنية: DLP وCNAPP و DSPM تمثل هذه الاختصارات مجموعة محسنة من الاستراتيجيات الجديدة المصممة لحماية بيئات البيانات المعقدة التي تواجهها فرق الأمن اليوم.

تابع القراءة حيث تتعمق هذه المدونة في تعريفات وقدرات منع فقدان البيانات (DLP) ومنصة حماية التطبيقات السحابية الأصلية (CNAPP) و Data Security Posture Management ( DSPM ). كما يمكنك التعرف على سبب كون اتباع نهج موحد لأمن البيانات هو الحل الأمثل للتغلب على بيئات اليوم المعقدة.

بلغت قيمة صناعة منصات الحوسبة السحابية الأصلية 7.45 مليار دولار أمريكي في عام 2025، ومن المتوقع أن تصل إلى 62.72 مليار دولار أمريكي بحلول عام 2034، بمعدل نمو سنوي مركب قدره 26.77%. ومع ازدهار سوق الحوسبة السحابية الأصلية، تتزايد نقاط الضعف ونقاط الهجوم بوتيرة مماثلة. في صناعة تعتمد على تطبيقات الحوسبة السحابية الأصلية، تُعد منصة حماية تطبيقات الحوسبة السحابية الأصلية (CNAPP) بالغة الأهمية لحماية هذه التطبيقات طوال دورة حياتها التطويرية عبر بيئات الحوسبة السحابية العامة.

تُعرّف غارتنر منصة CNAPP بأنها "مجموعة موحدة ومتكاملة بإحكام من إمكانيات الأمان والامتثال المصممة لحماية البنية التحتية والتطبيقات السحابية الأصلية". يوحّد هذا الحل العديد من إمكانيات الأمان السحابي الاستباقية والتفاعلية لتعزيز الرؤية في المخاطر، واكتشاف الأخطاء في التكوين ومعالجتها، ومعلومات التهديدات والاستجابة لها، وحماية أحمال العمل السحابية، وإدارة الأذونات، و compliance management على سبيل المثال لا الحصر.

تتألف حلول CNAPP التقليدية من مجموعة متنوعة من المكونات، ولكن المكونات الأساسية عادةً ما تشمل ما يلي:

- إدارة وضع أمان الحوسبة السحابية (CSPM) : تساعد حلول إدارة وضع أمان الحوسبة السحابية المؤسسات على تقييم الوضع الأمني العام لبنيتها التحتية السحابية العامة. وتوفر هذه الحلول رؤىً حول مشكلات التكوين الخاطئ الحرجة التي قد تؤدي إلى اختراقات أمنية في الحوسبة السحابية. كما تتيح الأداة اتخاذ تدابير تصحيحية والامتثال لمعايير الأمان.

- إدارة استحقاقات البنية التحتية السحابية (CIEM) : تتيح CIEM لفرق الأمن إدارة إعدادات الأذونات عبر بيئتهم السحابية. وتساعد هذه الإدارة الفرق على تطبيق مبدأ أقل الامتيازات من خلال فحص البيئة بحثًا عن نقاط الوصول غير المصرح بها، واكتشاف مشكلات الوصول المتعلقة بمستخدمين أو أدوار محددة، وإبلاغ الموظفين المعنيين بها لاتخاذ الإجراءات اللازمة.

- منصة حماية أحمال العمل السحابية (CWPP) : تتيح منصة CWPP للفرق اكتشاف التهديدات والمخاطر الأمنية والاستجابة لها عبر أحمال العمل الخاصة بالبنية التحتية السحابية للمؤسسة.

منع فقدان البيانات (DLP)

يُعدّ تسريب البيانات، أو استخراجها أو تصديرها، تهديدًا شائعًا لأمن البيانات. ولتوضيح الأمر، بلغت قيمة السوق العالمية لهذه التقنية 69.1 مليار دولار أمريكي في عام 2021، ومن المتوقع أن تصل إلى 217.5 مليار دولار أمريكي بحلول عام 2031، بمعدل نمو سنوي مركب قدره 26.77%. وتتعدد العوامل التي قد تُسبب ذلك، مثل كشف بيانات اعتماد الموظفين أو الهجمات الداخلية. وتعتمد المؤسسات نهجًا استباقيًا للتغلب على هذه التهديدات الأمنية من خلال نشر حلول منع فقدان البيانات (DLP).

ببساطة، تحمي حلول منع تسرب البيانات (DLP) البيانات الحساسة من الوصول غير المصرح به عن طريق منعها من مغادرة بيئة المؤسسة الآمنة. فهي تفحص وتتحكم في البيانات أثناء نقلها أو تخزينها عبر البريد الإلكتروني، أو التخزين السحابي، أو الشبكات، وتفرض سياسات محددة مسبقًا، مثل التشفير، لضمان عدم وقوع البيانات في الأيدي الخطأ. توفر حلول منع تسرب البيانات نهجًا استباقيًا لحماية البيانات من التسرب، حيث إنها تخفف من المخاطر المعروفة.

توفر أدوات منع فقدان البيانات التقليدية الإمكانيات التالية:

- تصنيف البيانات : يُعدّ تصنيف البيانات إحدى القدرات الأساسية لحلول منع فقدان البيانات. تكشف الأداة عن جميع البيانات، سواءً كانت مُهيكلة أو غير مُهيكلة، وتُصنّفها بناءً على مستوى حساسية البيانات. على الرغم من أنه يُنصح باستخدام الحد الأدنى من العلامات للتصنيف، إلا أنه يُمكن استخدام مئات العلامات حسب احتياجات العمل.

- التشفير، والحظر، أو إلغاء الوصول: يستجيب نظام منع فقدان البيانات (DLP) لقواعد محددة بناءً على مجموعة من السياسات المُعرّفة مسبقًا. وبناءً على هذه السياسات، قد يختار النظام تشفير البيانات، أو حظرها تمامًا، أو إلغاء وصول المستخدمين إليها.

- المراقبة والإبلاغ : تواصل أدوات منع فقدان البيانات مراقبة حركة البيانات الحساسة عبر نقاط النهاية والشبكات ورسائل البريد الإلكتروني. في حال تفعيل قاعدة معينة، قد تُصدر الأداة تنبيهًا وتُخطر فرق الأمن السيبراني. وبناءً على التقييم، يُمكن لفريق الأمن تحديد ما إذا كان التنبيه إنذارًا خاطئًا أم حادثًا أمنيًا.

Data Security Posture Management ( DSPM )

على الرغم من أن DLP وCNAPP أدوات أمان سحابية فعالة، إلا أن قيودها تمنعها من تقديم حل أمني شامل. وهنا تكمن المشكلة. data security posture management ( DSPM ) يدخل حيز التنفيذ.

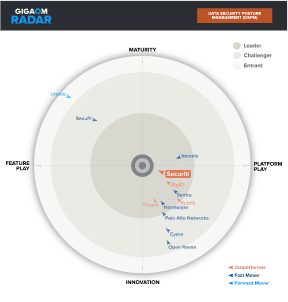

على المدى DSPM تم تقديم هذا المفهوم لأول مرة من قبل شركة غارتنر في تقريرها "دورة الترويج لأمن البيانات" لعام 2022. ومنذ ذلك الحين، DSPM أصبحت واحدة من أسرع الفئات نمواً في حلول أمن البيانات السحابية، ومن المتوقع أن يتم اعتمادها من قبل 75٪ من المؤسسات بحلول منتصف عام 2025.

من أبرز التحديات التي تواجهها المؤسسات اليوم فيما يتعلق بأمن البيانات، الوصول المفرط إلى البيانات وانعدام الشفافية في الوصول إلى البيانات الحساسة. ويشير 83% من قادة تكنولوجيا المعلومات والأمن السيبراني إلى أن انعدام الشفافية في الوصول إلى البيانات يؤثر بشكل كبير على الوضع الأمني العام لمؤسساتهم.

DSPM يُتيح هذا النظام للمؤسسات رؤى تفصيلية حول بياناتها الحساسة، وكيفية استخدامها، ومن يستخدمها. كما يُساعد في بناء خريطة علاقات بين المستخدمين ومصادر البيانات للكشف عن المخاطر المحتملة في بيئات الحوسبة السحابية العامة والخاصة، وتطبيقات البرمجيات كخدمة (SaaS)، والبيئات المحلية. ويُساعد النظام أيضًا في وضع سياسات وضوابط فعّالة لإدارة الصلاحيات، ويضمن الامتثال لأطر العمل الأمنية من خلال تحديد سياسات الوضع الأمني.

يتضمن حل DSPM القوي الإمكانيات التالية:

- اكتشاف البيانات : يقوم الحل بتحديد وتصنيف البيانات الحساسة والمنظمة بتنسيقات منظمة وغير منظمة عبر مصادر بيانات متنوعة للحصول على رؤية كاملة لمشهد البيانات.

- تصنيف البيانات : DSPM يصنف البيانات بناءً على مستوى حساسيتها، أو الحاجة التجارية، أو السياق التنظيمي، أو أي معايير صناعية محددة. التصنيف ضروري لـ DSPM لأنه يساعد في تطبيق سياسات الأمن والحوكمة والامتثال المناسبة.

- رسم خرائط تدفق البيانات وتتبع النسب : Data mapping وتساعد تقنيات تتبع مسار البيانات فرق الحوكمة والأمن على تتبع حركة البيانات بين الأنظمة والشبكات والتطبيقات. وهذا يُمكّن المؤسسات من الحصول على رؤى معمقة حول تحول البيانات، مثل كيفية الوصول إلى البيانات وتغييرها والتأثر بها طوال دورة حياتها.

- تقييم المخاطر : DSPM تُمكّن هذه التقنية الفرق من إجراء تقييمات للمخاطر من خلال مراقبة البيانات بحثًا عن الثغرات الأمنية أو الإعدادات الخاطئة . وتُحدد الفرق درجات المخاطر للمساعدة في تحديد أولويات إجراءات المعالجة.

- ذكاء وضوابط الوصول إلى البيانات : DSPM كما يتيح ذلك لفرق الحوكمة مراقبة الوصول إلى البيانات الحساسة والحصول على رؤى معمقة بشأنه، وذلك بناءً على المستخدمين والأدوار والصلاحيات والمواقع الجغرافية. ومن خلال مراقبة معايير محددة، مثل المستخدمين غير النشطين أو الاستخدام غير الطبيعي للوصول، تستطيع فرق الحوكمة تطبيق نموذج الوصول بأقل قدر من الصلاحيات بشكل أفضل.

- تطبيق ضوابط الأمان : تُحدد ضوابط الأمان وفقًا للمعلومات التي يتم جمعها من خلال التصنيف وتقييم المخاطر. على سبيل المثال، قد تُطبق سياسات التشفير أو إخفاء البيانات على البيانات الحساسة سواءً كانت مخزنة أو قيد النقل.

- تدفقات بيانات الذكاء الاصطناعي الآمنة : الريادة DSPM أدوات مثل Securiti 's DSPM تتجاوز الحلول حماية البيانات التقليدية وتوفر أمانًا للبيانات والذكاء الاصطناعي. على سبيل المثال، Securiti تساعد هذه التقنية المؤسسات على اكتساب رؤى معمقة حول أمن البيانات والذكاء الاصطناعي وحالة الامتثال. كما يمكن للفرق الحصول على مزيد من المعلومات حول مخاطر التداخلات السامة من خلال اختبارات جاهزة للاستخدام.