كيف DSPM يكمل CSPM و SSPM

يُعدّ CSPM حلاً فعالاً لتحديد وتكوين الثغرات الأمنية في الحوسبة السحابية مع تطبيق أفضل الممارسات الأمنية. مع ذلك، فهو أداة تركز على البنية التحتية السحابية، وبالتالي، يتعامل مع جميع موارد السحابة على حد سواء دون القدرة على تحديد أولويات الأصول التي تحتوي على بيانات حساسة وعالية المخاطر. وهذا ما يؤدي عادةً إلى إنذارات خاطئة وإرهاق المستخدمين.

على سبيل المثال، يكتشف نظام إدارة أمن العملاء (CSPM) في شركة تقنية مالية خللين في إعدادات بيئته. أولهما قاعدة بيانات عملاء غير مشفرة، وثانيهما خادم تطوير متاح للعامة. في حين أن الثغرة الأولى تتطلب اهتمامًا فوريًا لأنها تتعلق بحماية بيانات العملاء الحساسة، فإن الثانية تُعدّ خطرًا منخفض الأولوية لأن الخادم يُستخدم داخليًا لأغراض الاختبار. مع ذلك، يتعامل نظام إدارة أمن العملاء مع كلا الخللين بنفس القدر من الأهمية، مما يُولّد سيلًا من الإشعارات. تُؤدي هذه الحالات إلى إرهاق فرق الأمن، وتسبب إجهادًا ناتجًا عن كثرة التنبيهات، وتأخيرات قد تُفضي إلى اختراقات للبيانات أو مخاطر تتعلق بالامتثال.

على غرار أدوات إدارة وضع الأمان السحابي (CSPM)، لا تُعطي أدوات إدارة وضع الأمان السحابي (SaaS) الأولوية للتطبيقات بناءً على البيانات الحساسة، بل على المخاطر المرتبطة بها. فعلى سبيل المثال، قد تُعطي أداة إدارة وضع الأمان السحابي (SSPM) الأولوية نفسها لخلل في إعدادات تطبيق يُعنى بتذاكر دعم العملاء، كما تُعطيها لمخاطر حرجة في تطبيق يُعنى بالمعاملات المالية. يُعرّض هذا التوزيع غير المتوازن للأولويات المؤسسات لمخاطر جسيمة تتعلق بالأمن والخصوصية والامتثال.

وعلى النقيض من ذلك، Data Security Posture Management ( DSPM ) تتعامل مع إدارة وأمن البيانات داخل بيئات الحوسبة السحابية العامة. DSPM يُقدّم هذا النظام رؤى شاملة حول البيانات، مثل نوعها، ومواقعها الجغرافية، وحساسيتها، وأصلها، وجودتها، واستخدام الوصول إليها بمرور الوقت. ومن خلال الاستفادة من هذه الرؤى، تستطيع فرق الأمن تحسين وضع أمن البيانات لديها في مختلف البيئات، كمنع الوصول غير المصرح به، وإخفاء البيانات لضمان مشاركتها بشكل آمن، والامتثال لأنظمة الخصوصية، لا سيما عمليات نقل البيانات عبر الحدود، لتجنب مخاطر عدم الامتثال.

قوي DSPM يُكمّل هذا الحل حلول إدارة أداء السحابة السحابية (CSPM) وإدارة أداء السحابة السحابية (SSPM)، مما يُمكّن فرق الأمن من تحديد أولويات الثغرات الأمنية في موارد السحابة وتطبيقات SaaS بناءً على البيانات الحساسة الموجودة في هذه الأصول. وبالتالي، يُمكن لفرق الأمن تقليل الإنذارات الكاذبة والتأخيرات غير الضرورية.

كيف Securiti يمكن المساعدة

Securiti 's Data Command Center ، مع دمج Data Security Posture Management يعزز هذا الحل الوضع الأمني للمؤسسات من خلال تأمين بياناتها في كل مكان. وهو يوفر أفضل ما في DSPM تُتيح هذه الإمكانيات إمكانية تقديم رؤى سياقية حول البيانات المخزنة والمتداولة. كما تُساعد في وضع سياسات وضوابط قوية لإدارة الوصول، ورسم خرائط لحركة البيانات عبر الأنظمة والتطبيقات، وتحديد أولويات حالات سوء التكوين بناءً على البيانات الحساسة، وتتبع تحول البيانات طوال دورة حياتها.

لكن Data Command Center يتجاوز المفهوم التقليدي DSPM وهو حل يقتصر على السحابات العامة. ويعتمد هذا الحل على إطار عمل موحد، ويساعد في حماية البيانات عبر السحابات العامة والخاصة وسحابات البيانات وبيئات SaaS.

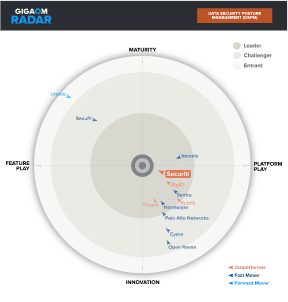

والجدير بالذكر، Securiti حصلت على المرتبة الأولى في تقارير GigaOm Radar و Gartner's Customer Choice بفضل أحدث تقنياتها DSPM حل.

اطلب عرضًا تجريبيًا للاطلاع على التفاصيل Securiti مركز قيادة البيانات™ قيد التشغيل.

الأسئلة الشائعة حول DSPM مقارنة بين CSPM وSSPM: