لنأخذ البرمجيات كخدمة (SaaS) كمثال. ليس من النادر أن تمتلك مؤسسة ما أكثر من 50 تطبيقًا من تطبيقات SaaS ومزودي خدمات سحابية ضمن منظومة بياناتها. لكل تطبيق منها ضوابطه وميزاته الأمنية الخاصة، والتي تعمل بكفاءة عند استخدامها بشكل منفصل وتكوينها بشكل صحيح. ولكن عند وجود العديد منها، مع تفاوت في إشراف فرق الأمن، تظهر مشكلة التوسع. يُضاف إلى ذلك أن هذه الأنظمة غير مصممة للتواصل فيما بينها، ولا تشترك في نفس السياسات والضوابط، وتتطلب من المؤسسة وجود تصنيفات متعددة، وسياسات تصنيف، وضوابط أمنية، وغير ذلك.

إليكم نظرة على بعض أهم التحديات التي تواجهها فرق الأمن في حماية البيانات في السحابة - وما وراءها.

العثور على البيانات المظلمة والبيانات الظلية

تخيّل هذا: من المحتمل، بل من المرجح، أن تكون غالبية بيانات مؤسستك بيانات غير مُستغلة أو مُهملة، مُخزّنة في أنظمة منسية أو تتراكم في أنظمة جديدة لم تخضع بعد لإشراف فرق الأمن (نخصّ بالذكر نماذج الذكاء الاصطناعي الحديثة). قد تكون هذه بيانات قديمة تُخفي مخاطر غير معروفة، وتجعل البيانات الحساسة عُرضة للاختراق، وتُعرّض الامتثال للوائح للخطر، أو بيانات تحتوي على فرص هائلة، جاهزة لاستغلالها. في كلتا الحالتين، أنت بحاجة إلى رؤية شاملة لها لتقليل المخاطر التي تُهدد مؤسستك.

يقول ثلث الشركات إن 75% أو أكثر من بياناتها تُصنّف كبيانات غير مُراقبة ، أي بيانات جُمعت على مر الزمن دون أي رقابة، ولا تُعدّ من أصول الشركة، وقد تُشكّل خطراً جسيماً على الشركة في حال اختراقها. وبحسب القطاع، قد تتراوح نسبة هذه البيانات بين 40% و90% من بيانات الشركة.

فيما يتعلق بالبيانات غير المصرح بها - وهي البيانات التي يتم إنشاؤها وتخزينها وحتى مشاركتها دون وجود ضوابط أو سياسات أمنية - تشير تقديرات 60% من المؤسسات إلى أن أكثر من نصف بياناتها غير معروفة لفرق الأمن وتقنية المعلومات لديها. وإذا لم تتم مراقبتها، فإنها تصبح أكثر عرضة للوصول غير المصرح به.

إن البيانات المظلمة والبيانات الخفية تجعل المؤسسات عرضة للمخاطر، وعرضة للهجوم، وفي انتهاك للعديد من لوائح الامتثال.

اكتشاف النقاط العمياء

مجرد معرفتك بمكان بياناتك لا يعني بالضرورة امتلاكك الرؤية الكاملة لها. فالبيانات التي تقع في نطاق اهتمام الشركة قد تحتوي على معلومات حساسة تُشكل خطراً على المؤسسة، بدءاً من المعلومات الشخصية والمعلومات الصحية المحمية، وصولاً إلى بيانات الموظفين أو الملكية الفكرية للشركة.

لا يمكنك حماية ما لا تراه، أو حتى ما لا تعلم بوجوده. عليك اكتشافه لتعرف كيف تحميه. لم تعد الأساليب القديمة لاكتشاف البيانات، كالتصنيف اليدوي للأصول، فعّالة في بيئات الحوسبة السحابية المعقدة. تحتاج المؤسسات إلى تقنيات أكثر تطورًا وحداثة، تعتمد على التعلم الآلي، لمعالجة الثغرات الأمنية والحصول على رؤية شاملة لجميع بياناتها الحساسة، في كل مكان.

إعطاء الأولوية للاختلالات في التكوين

ليس سراً أن الشركات تسعى جاهدة للتحرك بسرعة لتسريع الابتكار والحفاظ على ميزتها التنافسية، وأن فرق العمل غالباً ما تجد نفسها تحت ضغط كبير يدفعها لارتكاب الأخطاء. لهذا السبب المؤسف، تُعد أخطاء التكوين في الخدمات السحابية شائعة. ورغم إمكانية تجنب معظمها، إلا أن ضبط هذه الإعدادات ليس بالأمر السهل دائماً، مما يُفاقم المشكلة. من التطوير والنشر المتسرعين إلى الأتمتة الجاهزة للاستخدام وصولاً إلى التشفير غير السليم، تتنوع أسباب هذه الأخطاء بقدر ما هي ضارة، تاركةً البيانات الحساسة في الأنظمة ذات التكوين الخاطئ مكشوفة وعرضة للوصول غير المصرح به.

تُترك فرق الأمن - التي تعاني بدورها من ضغط العمل - لتكتشف هذه الأخطاء، وتُفعّل آلية لتحديد أولوياتها، وتُصلحها. تحتاج الشركات إلى رؤية واضحة لمكان وجود بياناتها الأكثر أهمية حتى تتمكن من إدارة إعدادات تلك البيئات بشكل أكثر ذكاءً.

إدارة الضوابط التقنية

تقوم المؤسسات بوضع سياسات لإدارة بياناتها طوال الوقت، وتحدد كيفية تعامل الفرق مع ممارسات مثل إخفاء كلمات المرور وتشفير البيانات، ولكن ما إذا كانت هذه السياسات قد تم وضعها مع مراعاة أفضل الممارسات - ثم يتم توصيلها وتنفيذها وتشغيلها بشكل صحيح في جميع أنحاء العمل - فهذه قصة مختلفة.

حتى مع وجود أفضل السياسات والممارسات، لا تزال العديد من فرق الأمن تفتقر إلى وسيلة لمعرفة ما إذا كانت الإدارات والأقسام الأخرى تلتزم بممارسات حماية البيانات السليمة. ولتحديد ما إذا كانت هذه السياسات (التي نأمل أن تكون مصممة بعناية وحسنة النية) تُطبّق خارج نطاق اختصاص إداراتهم، تحتاج فرق الأمن إلى رؤية شاملة لجميع البيانات داخل المؤسسة.

ضمان أقل قدر من الامتيازات

يجب على المؤسسات إدارة الوصول إلى بياناتها وفقًا لمبدأ أقل الامتيازات. ويُعدّ النظام الذي يكشف عن حالات الشذوذ في أذونات البيانات ويوفر طرقًا لمعالجتها عنصرًا أساسيًا في التحكم لضمان سلامة بياناتك.

يجب الموازنة بين الحاجة إلى سهولة الوصول إلى البيانات لأغراض العمل وضمان أمنها. ويُعدّ فهم المستخدمين ذوي الصلاحيات الزائدة والإعدادات التي تسمح بالمشاركة العامة أو الاختيارية، بالإضافة إلى تمكين المعالجة السريعة لاحتياجات بيانات المستخدمين، من التحديات التي تواجهها جميع المؤسسات. يتيح لك نظام متطور يفهم ويضع سياق بياناتك بالكامل الحفاظ على هذا التوازن، وتمكين المستخدمين من تحقيق أقصى إنتاجية مع منع الوصول غير الضروري في حال اختراق حساب أي مستخدم.

إدارة الاستجابة للاختراقات الأمنية

قد تتعرض حتى أكثر الشركات حرصًا لحوادث اختراق البيانات، أو حتى الهجمات الخبيثة. ولا يُقاس مدى فعالية ممارسات أمن المعلومات في مؤسستك باختراق البيانات بحد ذاته، بل بالاستجابة له، بما في ذلك سرعة وشفافية وشمولية إدارتها. تُعدّ إدارة الاستجابة الفعّالة أساسية للامتثال، بينما قد يُكبّد البديل المؤسسة تكاليف باهظة تتمثل في غرامات تنظيمية، وتسويات ورسوم قانونية، وتشويه سمعة العلامة التجارية، وغير ذلك.

وبينما لا يعني كون المؤسسة آمنة بالضرورة أنها محصنة ضد حوادث الاختراق، فإن المؤسسات التي تعطي الأولوية لمخاطر الأمن وتعالج التهديدات والانتهاكات ذات المستوى الأعلى أولاً ستكون في وضع أفضل لاكتشاف التهديدات وصدها عند ظهورها، فضلاً عن التعامل مع الاختراقات بطريقة فعالة وسلسة ومتوافقة مع القوانين.

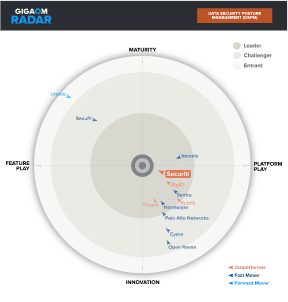

إن الاعتماد على الأساليب القديمة لتأمين البيانات، وتطبيق سياسات مختلفة لأنظمة متباينة في جميع أنحاء المؤسسة، لا يكفي في عالم يتم فيه إنشاء 329 مليون تيرابايت من البيانات يوميًا. Securiti موحد Data Command Center يمكن للمنظمات تمكين DSPM لبيانات السحابة الخاصة بمؤسساتهم - ثم تجاوز ذلك DSPM لحماية البيانات السحابية، والبيانات المحلية، وبيانات البرمجيات كخدمة (SaaS)، والبيانات المتداولة، يُمكّنك إنشاء مصدر مركزي موحد للبيانات من اكتشاف البيانات غير المُستغلة على نطاق واسع في جميع أنظمة مؤسستك، وإخضاع هذه البيانات لإشراف فريق الأمن، وكشف الثغرات الأمنية، وتحسين إدارة المخاطر الناتجة عن سوء التكوين، وإدارة وصول المستخدمين وفقًا لمبدأ أقل الامتيازات، والاستجابة الشاملة والمتوافقة مع قوانين حماية البيانات في حال حدوث أي خلل.