الحاجة إلى التحول من نهج البنية التحتية إلى نهج البيانات أولاً

تقليديًا، اعتمدت المؤسسات بشكل كبير على حلول إدارة وضع أمن الحوسبة السحابية (CSPM) لسدّ ثغرة أمن الحوسبة السحابية. صُممت هذه الحلول خصيصًا للبنية التحتية، حيث تقوم بفحص موارد الحوسبة السحابية لاكتشاف أي خلل في التكوين باستخدام عمليات فحص آلية تتوافق مع معايير الأمان والامتثال المختلفة.

يُعدّ نظام إدارة أمن المعلومات (CSPM) حلاً مستقلاً عن نوع البيانات بطبيعته. بمعنى آخر، لا يستطيع نظام إدارة أمن المعلومات (CSPM) تحديد الأنظمة التي تحتوي على بيانات حساسة والتي تم تكوينها بشكل خاطئ.

إنها طريقة فعّالة للغاية لحماية البيانات في السحابة، حيث يتعين على فرق الأمن التعامل مع كل خلل في تكوين نظام البيانات على أنه خطر ذو أولوية متساوية. هذا يعني أن فرق الأمن ذات الموارد المحدودة لا تعرف أي خلل في تكوين نظام البيانات يجب إصلاحه أولاً. ونظرًا لعدم كفاءة حماية البيانات باستخدام إدارة أداء السحابة السحابية (CSPM)، تبقى الكثير من البيانات الحساسة مكشوفة بسبب خلل تكوين أنظمة البيانات غير المُعالج، مما يمنح المهاجمين ميزة ويزيد من خطر اختراق البيانات.

يُعدّ استطلاع اختراق البيانات المذكور سابقًا مثالًا رئيسيًا يوضح سبب حاجة المؤسسات DSPM .

تُعد " أم جميع الاختراقات " حالة أخرى حديثة - وربما تاريخية - تسلط الضوء على أهمية تبني نهج يركز على البيانات لأمن البيانات السحابية.

بدأ عام 2024 بحادثة هائلة عُرفت باسم "أم الاختراقات". فقد أسفر اختراق بيانات ضخم وغير مسبوق عن تسريب 26 مليار سجل تحتوي على بيانات حساسة وسرية. وشمل هذا الاختراق بيانات حساسة من منصات رائدة عالميًا، وسجلات سرية من منظمات حكومية في الولايات المتحدة والبرازيل والفلبين، على سبيل المثال لا الحصر.

أدى حجم الاختراق الهائل إلى تعريض ملايين المستخدمين حول العالم لمخاطر مثل الوصول غير المصرح به، وسرقة الهوية، وغيرها من الهجمات الموجهة. والجدير بالذكر أنه تم الإبلاغ عن أن سبب الاختراق هو خلل في إعدادات جدار الحماية.

يلفت هذا الحادث انتباه مجتمع أمن البيانات السحابية إلى أحد الشواغل الحاسمة - كيفية حماية البيانات أينما كانت موجودة في السحابة العامة أو الخاصة أو الهجينة متعددة السحابات.

سد فجوة أمن البيانات السحابية مع DSPM

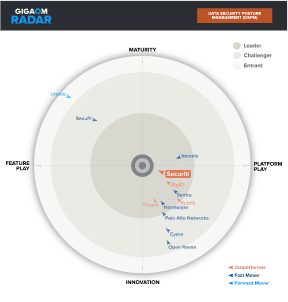

بخلاف حلول إدارة أداء الأنظمة التقليدية، حيث ينصب التركيز على البنية التحتية، DSPM ينصب تركيزها على البيانات. كما حددتها شركة غارتنر ، Data Security Posture Management هي عملية توفر " رؤية واضحة لمكان وجود البيانات الحساسة، ومن لديه حق الوصول إلى تلك البيانات، وكيف تم استخدامها، وما هو الوضع الأمني لمخزن البيانات أو التطبيق".

صُممت حلول إدارة حماية البيانات DSPM لتوفير أدوات تحكم لمواجهة التحديات الفريدة لحماية البيانات السحابية. على سبيل المثال،

- يُطوّر هذا الحل القدرة على اكتشاف البيانات غير المعروفة أو البيانات الخفية في السحابة. وهي البيانات التي تُكرر أو تُنسخ أو تُحفظ نسخ احتياطية منها عبر بيئات مختلفة، ولكنها لا تخضع لأي إطار لإدارة البيانات أو سياسات أمنية. قد توجد هذه البيانات دون أي إعدادات أمنية مناسبة أو صلاحيات وصول كافية، مما يُعرّضها لمخاطر جسيمة. وإلى جانب المخاطر الأمنية، تُشكّل البيانات الخفية أيضًا مخاطر تتعلق بالامتثال، والتي قد تؤدي إلى غرامات تنظيمية.

- DSPM كما يساعد الفرق على تحديد مخاطر الأمن والخصوصية التي تهدد البيانات في جميع أنحاء البيئة. ويتتبع ويحلل مخاطر الوصول المحتملة وسوء التكوين المرتبطة بالبيانات الحساسة.

- في بيئات الحوسبة السحابية المتعددة، يكون تدفق البيانات ديناميكيًا. تُنشأ نسخ من البيانات عبر منصات الحوسبة السحابية، حيث تُكرر بعضها، وتُحذف أخرى، وتُهمل بعضها (بيانات الظل). يُمثل هذا تحديًا بالغ الأهمية للمؤسسات لمراقبة وتقييم الوضع الأمني للبيانات بفعالية طوال دورة حياتها. DSPM يُمكّن الفرق من التغلب على هذا التحدي من خلال رسم الخرائط و data lineage الأتمتة.

بشكل عام، DSPM يساعد المؤسسات على ضمان بقاء البيانات الحساسة محمية من خلال توفير معلومات شاملة عن البيانات، وتقييم المخاطر، ورؤية الصلاحيات، وتحليل تدفق البيانات - بغض النظر عن مكان انتقال البيانات.

بفضل هذه القدرات، DSPM يُعد حلاً مثالياً للحد من مخاطر اختراقات أمن البيانات والتخفيف من آثارها.

تقليل مخاطر الاختراقات من خلال DSPM

فيما يلي النقاط الرئيسية DSPM القدرات والعمليات التي تتصدى بكفاءة للتحديات الفريدة لحماية البيانات السحابية وتخفف من عواقب اختراق البيانات.

اكتشف جميع أصول البيانات وقم بفهرستها

تتمثل الخطوة الأولى لحماية البيانات في فهم مكان وجودها، وهو أمر غير ممكن دون اكتشاف أصول البيانات وفهرستها أولاً عبر البيئة.

في حين أن مزودي خدمات الحوسبة السحابية (CSPs) يقدمون رؤية أساسية لأصول البيانات الأصلية، إلا أنه من الصعب تتبع وفهرسة أصول البيانات غير الأصلية أو الظلية التي لا تعرفها فرق تكنولوجيا المعلومات.

DSPM يُمكّن هذا النظام الفرق من اكتشاف وتحديد وجرد جميع الأصول عبر البيئات العامة، بما في ذلك البنية التحتية كخدمة (IaaS) والمنصة كخدمة (PaaS). ويتم ذلك من خلال الاستفادة من الموصلات الأصلية وغير الأصلية عبر أنظمة متنوعة.

يمد Sensitive Data Intelligence

يُعدّ اكتشاف البيانات الحساسة وتصنيفها بدقة باستخدام التصنيفات والوسوم تحديًا كبيرًا. تمتلك المؤسسات بيانات ضخمة بحجم البيتابايت، والتي تُصنّف بدورها إلى صيغ منظمة وشبه منظمة وغير منظمة. وتفشل أدوات التصنيف التقليدية بسبب افتقارها إلى قابلية التوسع، وعدم دقتها، وكثرة النتائج الإيجابية الخاطئة.

متقدم DSPM تستخدم الحلول تقنيات الذكاء الاصطناعي، مثل خوارزميات معالجة اللغة الطبيعية، لتصنيف البيانات الحساسة بدقة وعلى نطاق واسع. يُسهّل تحسين رؤية البيانات فهم حجم البيانات الحساسة الموجودة لديهم والمخاطر المحتملة في حال اختراقها، مما يسمح لهم بتحديد أولويات استثماراتهم في أمن البيانات.

إعطاء الأولوية لأخطاء تكوين البيانات

قد توفر حلول إدارة أداء السحابة فهمًا لوضع أمن البنية التحتية السحابية، ولكن من الصعب تشغيلها بكفاءة بسبب الإرهاق من التنبيهات والإنذارات الكاذبة.

مع DSPM يمكن للمؤسسات ربط رؤى سوء تكوين النظام بعلامات وتصنيفات البيانات . تُمكّن هذه الرؤى الفرق من وضع ضوابط مناسبة، والحد من الإنذارات الكاذبة، وتحديد أولويات الأنظمة بناءً على حساسية البيانات. ويؤدي تقليل أنظمة البيانات ذات التكوين الخاطئ التي تحتوي على بيانات حساسة إلى منع تسريب هذه البيانات الحساسة للعامة.

إدارة الوصول إلى البيانات حسب الهويات

لا يمكن تطبيق بنية قوية قائمة على مبدأ انعدام الثقة دون أتمتة وفهم دقيق لتصنيف البيانات. ولضمان إدارة فعّالة للوصول، تحتاج المؤسسات إلى فهم هويات الأشخاص الذين يصلون إلى البيانات ومستوى الصلاحيات المطلوبة لمجموعات البيانات الحساسة.

DSPM يساعد هذا النظام المؤسسات على ضبط صلاحيات الوصول بدقة من خلال توفير رؤى شاملة حول الوصول وضوابط آلية. كما يُسهّل مشاركة البيانات بشكل آمن عبر إخفاء البيانات ديناميكيًا بناءً على البيانات الحساسة. ويعزز الإخفاء الديناميكي سلامة البيانات وسريتها في حالة الوصول غير المصرح به أو أي عواقب أخرى لخرق أمن البيانات.

تضمن ضوابط الوصول أن الأشخاص والأجهزة الذين يحتاجون فقط إلى الوصول إلى البيانات الحساسة لديهم تلك الصلاحيات. بتقليل عدد الأشخاص والأجهزة التي لديها صلاحية الوصول إلى البيانات الحساسة، تُسهم في تقليل مساحة الهجوم. ويتعين على فرق الأمن الآن التأكد من حماية هؤلاء المستخدمين والأجهزة بشكل كافٍ.

تكريم الشعب Data Privacy

في حال حدوث اختراق، من المهم فهم تأثيره، ومجموعات البيانات المتأثرة، والأفراد المرتبطين بها. مع ذلك، ونظرًا لتوزع البيانات عبر بيئات سحابية متعددة، تجد المؤسسات صعوبة في تتبعها وربطها بالشخص المسؤول عنها.

شامل Data Security Posture Management ينبغي أن يوفر الحل آلية ربط ذكية تربط البيانات - أينما كانت - بالشخص المعني. وتساهم هذه المعلومات في تبسيط عمليات حماية الخصوصية المتعلقة بحقوق أصحاب البيانات، وتحليل الاختراقات والإبلاغ عنها، ونقل البيانات عبر الحدود.

ضمان ضوابط أمنية متسقة عبر تدفقات البيانات

للحفاظ على تتبع تحولات البيانات عبر دورة حياتها، يجب على المؤسسات رسم خريطة لمعالجة البيانات وفهمها data lineage تُمكّن هذه الرؤى المؤسسات من فهم كيفية انتقال البيانات بين أصولها، ونسخها، ونسخها احتياطيًا، أو تحويلها في مراحل مختلفة. ومن خلال فهم ذلك، تستطيع المؤسسات أتمتة الضوابط والسياسات المناسبة لنقل البيانات عبر بيئتها.

تضمن ضوابط أمن البيانات في جميع مراحل تدفق البيانات حماية كل بيئة تمر عبرها البيانات بشكل كافٍ، مما يضمن عدم وجود ثغرات أمنية يمكن للمهاجمين استغلالها.

بشكل عام، DSPM يُحسّن هذا النظام ضوابط أمن البيانات، مما يُمكّن المؤسسات من تقليل مخاطر اختراق البيانات. ينبغي على المؤسسات دمج هذه الضوابط. DSPM باعتبارها عنصراً أساسياً في بنية أمن الحوسبة السحابية الخاصة بهم إلى جانب حلول أمن البيانات الأخرى.

تجاوز الحدود DSPM مع Data Command Center

بينما معظم DSPM يمكن للحلول اكتشاف وتصنيف البيانات الحساسة عبر السحابات العامة، لكنها لا تغطي الثغرات الأمنية في البيئات الأخرى.

Securiti Data Command Center يُقدّم هذا الحلّ نهجًا أكثر شمولية لحماية البيانات في كل مكان، بما في ذلك السحابات العامة والخاصة، ومستودعات البيانات، وتطبيقات البرمجيات كخدمة (SaaS)، وحتى أنظمة البيانات المتدفقة. ويستفيد من رؤى البيانات السياقية في الوقت الفعلي لتحسين الوضع الأمني في بيئات السحابة الهجينة المتعددة، وذلك من خلال تصنيف دقيق للبيانات مدعوم بالذكاء الاصطناعي.

ال Data Command Center كما يدعم وظائف منصة أمان البيانات (DSP). AI Security & Governance وضوابط موحدة لـ Data Privacy ، والحوكمة، والامتثال.

شامل وموحد Data Command Center يمكن أن تساعد المؤسسات على:

- اكتشف أنظمة البيانات السحابية الأصلية وأنظمة البيانات الظلية مع دعم لآلاف أنظمة البيانات.

- تصنيف البيانات الحساسة على نطاق واسع بدقة عالية.

- الاستفادة من مئات السياسات المحددة مسبقًا لتعزيز الوضع الأمني للبيانات الحساسة.

- فرض ضوابط الوصول إلى البيانات وفقًا لأقل الامتيازات وإخفاء البيانات الديناميكي.

- أتمتة عمليات الخصوصية.

- تمكين إدارة الثقة والمخاطر والأمن بالذكاء الاصطناعي ( AI TRiSM ) عبر نماذج التعلم الآلي (MLMs) المنشورة في تطبيقات السحابة و SaaS.

هل ترغب بمعرفة المزيد؟ اطلب عرضًا تجريبيًا الآن.

الأسئلة الشائعة حول DSPM اختراقات البيانات