مثال واقعي: حاوية بيانات مكشوفة، بيانات حساسة، ووكيل ذكاء اصطناعي

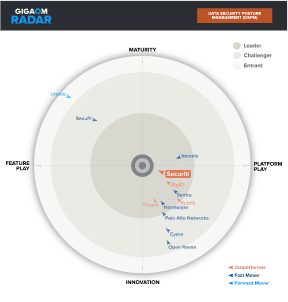

دعونا نراجع السيناريو المذكور سابقًا لفهم كيف Securiti يمكنها الكشف عن هذه التركيبات السامة وتحديد أولوياتها بشكل فعال.

تخيل أن أداة إدارة أداء أمن الحوسبة السحابية (CSPM) تُشير إلى وجود حاوية تخزين سحابية مكشوفة للعامة. وبشكل منفصل، يُحدد حل تصنيف البيانات البيانات الحساسة الموجودة داخل تلك الحاوية. وأخيرًا، تكتشف أداة إدارة أداء أمن المعلومات المدعومة بالذكاء الاصطناعي (AISPM) وجود وكيل ذكاء اصطناعي مُثبّت حديثًا في نفس البيئة. قد تبدو هذه التنبيهات، كلٌ على حدة، ذات أولوية منخفضة، ويسهل فقدانها وسط سيل التنبيهات اليومي.

لكن عندما Securiti 's DSPM بفضل مخطط المعرفة المدمج الذي يحلل هذه الأحداث التي تبدو غير مترابطة معًا، تتضح صورة أكثر أهمية. إذ يمكن للمنصة أن تكشف أن أحد برامج الذكاء الاصطناعي، الذي قد يتمتع بصلاحيات وصول واسعة، بات بإمكانه الوصول إلى قاعدة بيانات مكشوفة تحتوي على بيانات حساسة. وهذا يخلق سيناريو محفوفًا بالمخاطر، حيث يمكن لمهاجم خارجي أن يُفسد البيانات الموجودة في قاعدة البيانات. وبذلك، يستطيع برنامج الذكاء الاصطناعي استخدام هذه البيانات الحساسة المخترقة دون ضوابط أمنية كافية أو عمليات تدقيق مناسبة للصلاحيات.

يمثل هذا التقارب بين حاوية بيانات مكشوفة للعامة، ووجود بيانات حساسة ، وإمكانية وصول وكيل الذكاء الاصطناعي مزيجًا سامًا من المخاطر . Securiti يُبرز الربط الذكي لهذه الإشارات هذه المخاطر، مُسلطًا الضوء على الخطر الوشيك الذي يهدد البيانات الحساسة. DSPM منصة قادرة على ربط عوامل الخطر المتعددة التي تؤثر على بياناتك، Securiti يسهل ذلك على فرقك تحديد أولويات المخاطر ومعالجتها بكفاءة.

قواعد مخاطر مخصصة لسياقات الأعمال الفريدة

علاوة على ذلك، وإدراكاً منا أن كل شركة تتعامل مع أنواع فريدة من البيانات الحساسة وتتطلب ضوابط أمنية خاصة بالسياق لحمايتها، Securiti تُمكّن هذه الميزة فرق الأمن من تحديد قواعد مخاطر مخصصة بسهولة فائقة - غالبًا في غضون دقائق - مصممة بدقة لتناسب سياق أعمال مؤسساتهم. وتتيح هذه الإمكانية للمؤسسات تحديد مجموعات من الأخطاء في التكوين، وأنواع محددة من البيانات الحساسة، وأنماط الوصول غير المعتادة ، أو تدفقات البيانات الحيوية التي تُشكل خطرًا فريدًا على عملياتها.

على سبيل المثال، يواجه بنك عالمي خطرًا عندما تُخزَّن بيانات عملاء الاتحاد الأوروبي في أنظمة موجودة في أمريكا الشمالية، مما قد يُخالف قوانين نقل البيانات عبر الحدود . ولمعالجة هذا الأمر استباقيًا، يمكن للبنك إنشاء استعلام مُحدد لتحديد هذا المزيج الضار.

القدرة على تحديد هذه التركيبات السامة المخصصة للمخاطر من خلال Securiti يُوفر ذلك ميزة كبيرة، إذ يُتيح لفرق الأمن تركيز جهودها ومواردها على المخاطر التي تتوافق مباشرةً مع أولويات أعمالها وخصوصيات بيئتها التشغيلية. وهذا بدوره يُؤدي إلى توافق أفضل بكثير بين سياسات الأمن واحتياجات العمل الفعلية، ما يضمن تركيز الجهود الأمنية على المجالات الأكثر أهمية.

في بيئات اليوم الرقمية المتزايدة التعقيد والترابط، لم يعد مجرد تتبع التنبيهات الأمنية المعزولة والاستجابة لها استراتيجية مستدامة أو فعّالة. يجب على المؤسسات تبني نهج استباقي قائم على البيانات، يُركز على القدرة على ربط الأحداث التي تبدو متباينة، ووضعها في سياق أوسع ضمن المشهد الأمني وسياق الأعمال، والتحرك بحزم لاحتواء المخاطر الناشئة ومعالجتها. هذا تحديدًا ما يُقدمه نظام Securiti DSPM ، المدعوم بمخطط معرفي ، من خلال الكشف الذكي عن مجموعات المخاطر الخطيرة وتحديد أولوياتها - نقلة نوعية من الاستجابة السريعة للأزمات إلى المعالجة الاستباقية للمخاطر. يتكامل النظام بسلاسة مع أنظمة إدارة التذاكر المستخدمة يوميًا مثل Jira وServiceNow، مما يسمح للفرق بدمج المعالجة في سير العمل التشغيلي الحالي.

هل أنت مستعد لاكتشاف تركيباتك السامة؟ اطلب عرضًا تجريبيًا اليوم !