مع تزايد اعتماد المؤسسات على البيانات في اتخاذ القرارات الاستراتيجية، يصبح حجمها وقيمتها المتزايدان هدفًا رئيسيًا للتهديدات الإلكترونية. لذا، يُعدّ اتباع نهج حوكمة أمن البيانات المنظم أمرًا بالغ الأهمية لحماية هذا الأصل الحيوي. ووفقًا لتقرير فيريزون لعام 2025 حول تحقيقات اختراق البيانات، شهدت المؤسسات التي تتمتع بحوكمة أمنية قوية عددًا أقل من الاختراقات، مما يُبرز أهمية الحماية المنظمة.

ما هي حوكمة أمن البيانات؟

حوكمة أمن البيانات هي إطار استراتيجي مصمم لضمان حماية أصول بيانات المؤسسة ومراقبتها وتخزينها بشكل مناسب، بما يتوافق مع الالتزامات التنظيمية وغيرها من الاعتبارات التجارية الحيوية. وتُرسّخ هذه الحوكمة سلسلة واضحة للمساءلة من خلال مزيج من ضوابط الأمان وتدابير إدارة المخاطر التي تحمي جميع أصول البيانات من جميع التهديدات الرئيسية، بما في ذلك اختراقات البيانات والوصول غير المصرح به، حتى من داخل المؤسسة نفسها.

تابع القراءة لمعرفة المزيد عن الأهمية الحيوية لحوكمة أمن البيانات للمؤسسات، والمبادئ التي تنطوي عليها، وأفضل الممارسات التي يجب على الشركات تبنيها لتحقيق أقصى قدر من الفوائد، والأهم من ذلك، كيفية تطبيق نهج حوكمة أمن البيانات داخل مؤسستك.

أهمية حوكمة أمن البيانات

إنّ أقوى حجة تُبرز أهمية حوكمة أمن البيانات هي تقييم المخاطر المحتملة التي قد تتعرض لها المؤسسة في حال غيابها. وهناك أمثلة عديدة على ذلك.

يُعدّ اختراق بيانات شركة إيكويفاكس عام 2017 أحد أخطر إخفاقات الأمن السيبراني في تاريخ الشركات الحديث. فقد كشف الاختراق عن بيانات شخصية لأكثر من 147 مليون مستخدم، بما في ذلك أرقام الضمان الاجتماعي، وعناوين السكن، والسجلات المالية والطبية. وواجهت إيكويفاكس كارثة إعلامية، إضافةً إلى التداعيات التنظيمية والمالية. وكشفت التحقيقات في الاختراق عن فشل الشركة في تطبيق إطار عمل فعّال لأمن البيانات.

ونتيجةً لذلك، لم يتم اكتشاف ثغرة أمنية خطيرة في البرنامج، مما أدى إلى الاختراق. وبالمجمل، بحلول الوقت الذي توصلت فيه شركة إيكويفاكس إلى تسوية مع لجنة التجارة الفيدرالية، كانت التكاليف قد تجاوزت 1.4 مليار دولار أمريكي، شملت تكاليف مختلفة متعلقة بالاختراق، مثل الغرامات وتسويات الدعاوى القضائية، فضلاً عن الضرر البالغ الذي لحق بسمعتها.

تُعدّ سلسلة فنادق ماريوت العالمية مثالاً آخر على المؤسسات التي أدركت أهمية إطار حوكمة أمن البيانات الفعال متأخراً. فقد وقعت ضحية لثغرة أمنية في بياناتها أثرت على ما يقارب 500 مليون مستخدم بين عامي 2014 و2018. خلال هذه الفترة، تمكن مرتكبو الاختراق من الوصول غير المصرح به إلى قاعدة بيانات شركة ستاروود، التابعة لماريوت، حيث سرقوا بيانات حساسة للعملاء، مثل معلوماتهم المالية وأرقام جوازات سفرهم، في واحدة من أكبر حالات سرقة الهوية حتى الآن. وبسبب ثغرات أمن البيانات في ماريوت، ظلّ الاختراق خفياً لسنوات. وفي عام 2020، فرض مكتب مفوض المعلومات في المملكة المتحدة غرامة على ماريوت قدرها 18.4 مليون جنيه إسترليني (23.8 مليون دولار أمريكي) لانتهاكاتها المتعددة للائحة العامة لحماية البيانات (GDPR).

سواء تعلق الأمر بالغرامات التنظيمية، أو دفع الفدية للجهات الخبيثة المسؤولة عن الاختراقات، أو التسويات القانونية مع العملاء المتضررين، فإن أمن البيانات غير الفعال سيؤدي إلى خسائر مالية وسمعية تؤثر سلبًا على الشركات لسنوات.

لذا، تُعدّ حوكمة أمن البيانات ضرورة حتمية للمؤسسات، وليست خيارًا. والأهم من ذلك، بالنظر إلى أن جميع لوائح البيانات الرئيسية عالميًا ، مثل اللائحة العامة لحماية البيانات (GDPR) وقانون حماية المعلومات الشخصية (POPIA ) وقانون حماية خصوصية المستهلك في كاليفورنيا (CPRA ) وقانون الخصوصية الأسترالي ، على سبيل المثال لا الحصر، تتطلب تطبيق أكثر تدابير أمن البيانات فعالية لضمان الحماية المناسبة لبيانات المواطنين، فإن حوكمة أمن البيانات تُصبح مسألة امتثال تنظيمي للمؤسسات أيضًا.

مواضيع ذات صلة : ما هو أمن البيانات: معناه وأهميته وأفضل ممارساته وحلوله

وأخيرًا، فإن التنفيذ الاستباقي لا يقلل فقط من المخاطر التنظيمية والتشغيلية، بل يمكن أن يساعد المؤسسة أيضًا على الاستفادة بشكل آمن من أصول بياناتها لتحقيق النمو والابتكار القائم على الذكاء الاصطناعي، واكتساب ميزة تنافسية على منافسيها.

المبادئ الأساسية لحوكمة أمن البيانات

من خلال تبني حوكمة أمن البيانات، تستطيع المؤسسة تعزيز إجراءات أمن بياناتها وضمان قدرتها على مواجهة معظم التهديدات السيبرانية الحديثة التي تستهدف موارد بياناتها، مع ضمان الامتثال للوائح التنظيمية المتعلقة بأمن البيانات وحوكمتها . وتشمل بعض المبادئ الأساسية التي تعالج هذه القضايا وتشكل إطار عمل فعال لحوكمة أمن البيانات ما يلي:

أ. تصنيف البيانات وتقييم المخاطر

يُعدّ تصنيف البيانات الإجراء الأكثر فعالية الذي يمكن للمؤسسات اتخاذه لتحديد أولويات الموارد المناسبة لحماية البيانات وتخصيصها، وذلك بناءً على مستوى حساسيتها وقيمتها للمؤسسة والتزاماتها التنظيمية. ويمكن للمؤسسات الاستفادة من تصنيف البيانات وفقًا لاحتياجاتها الخاصة والمميزة. ويمكن تطوير الفئات الناتجة بناءً على هذه الاحتياجات، مثل درجة الحساسية، والاختصاص القضائي، أو أي معايير تصنيف أخرى تحتاجها المؤسسة. ويضمن هذا التصنيف أن تكون جميع التدابير الأمنية المُطبقة لحماية البيانات متناسبة في فعاليتها.

وبالمثل، يُمكّن تقييم المخاطر من تحديد التهديدات ونقاط الضعف المحتملة بشكل استباقي، مع توضيح آثار أي اختراقات محتملة للبيانات. ولا يقتصر دور تقييمات المخاطر الدورية على تحديد جميع المخاطر التي تواجهها المؤسسة بشكل شامل، بل يُساعد أيضًا في تحديد أولويات أصول البيانات الأكثر عرضة للخطر والتي تتطلب إجراءات أمنية فورية وصارمة. وعند إجرائها باستمرار، تُوفر هذه التقييمات للمؤسسات رؤية شاملة لأصول بياناتها وإجراءاتها الأمنية، مما يسمح بإجراء تعديلات استباقية كلما دعت الحاجة قبل أن تتفاقم المشكلات إلى مشاكل حرجة.

ب. تطبيق سياسات أمن البيانات

تضمن سياسات أمن البيانات فهمًا واضحًا ومشتركًا على مستوى المؤسسة لكيفية التعامل مع موارد البيانات والوصول إليها وتخزينها وحمايتها. وتشمل هذه السياسات تعريفات واضحة للأدوار والمسؤوليات وحقوق الوصول، مما يضمن التزام جميع الموظفين، بمن فيهم موظفو الجهات الخارجية الذين لديهم صلاحية الوصول إلى بيانات المؤسسة، بأفضل الممارسات المعتمدة. وتشمل الجوانب الأخرى لسياسات أمن البيانات قواعد الوصول إلى البيانات ، وبروتوكولات التشفير، والاحتفاظ بالبيانات ، وخطط الاستجابة للحوادث، وإدارة الموردين .

عند تطبيق سياسات حوكمة أمن البيانات، يجب إيلاء أهمية خاصة لضوابط الوصول القائمة على الأدوار (RBAC). تضمن هذه الضوابط منح الموظف صلاحية الوصول إلى موارد بيانات المؤسسة الضرورية لأداء مهامه الوظيفية فقط. ويُعرف هذا المبدأ أيضاً بمبدأ أقل الامتيازات (PoLP)، وهو يضمن الحد من مخاطر الوصول غير المصرح به والمخاطر الداخلية. كما يمكن للمؤسسات الاستفادة من أساليب مصادقة إضافية، مثل المصادقة متعددة العوامل (MFA)، وإدارة كلمات المرور الآمنة، والوصول البيومتري، لتعزيز ضوابط الوصول الرقمية والمادية في جميع أنحاء المؤسسة.

يجب مراجعة جميع هذه السياسات المطورة وتحديثها بانتظام لمواكبة التهديدات المتطورة والمتطلبات التنظيمية.

ج. التوافق مع متطلبات الامتثال واللوائح التنظيمية

يُعدّ الامتثال للوائح التنظيمية ركيزة أساسية في إطار حوكمة أمن البيانات الفعال. قد يُقال إنّ أهمّ دافع للنظر في تطبيق إطار حوكمة أمن البيانات هو تحقيق الامتثال للوائح . مع ذلك، فإنّ هذا أسهل قولًا من فعل، نظرًا لأنّ المؤسسة قد تخضع لمئات اللوائح في مختلف القطاعات والولايات القضائية. لكلّ لائحة من هذه اللوائح متطلباتها الخاصة، ممّا يستلزم من المؤسسة اتخاذ تدابير شاملة لأمن البيانات لضمان الامتثال الكامل. قد يؤدي التقصير في ذلك، ولو في لائحة واحدة، إلى غرامات وإجراءات قانونية، والأهمّ من ذلك، فقدان ثقة العملاء.

هذا ما يجعل إطار حوكمة أمن البيانات القوي والمرن بالغ الأهمية، إذ يدمج متطلبات أمن البيانات والخصوصية الأساسية ضمن عمليات إدارة البيانات في المؤسسة. وتشمل هذه المتطلبات، على سبيل المثال لا الحصر، إدارة حقوق أصحاب البيانات، والاحتفاظ بسجلات أنشطة المعالجة ، واكتشاف خروقات البيانات والإبلاغ عنها، وتقييمات أثر الخصوصية ، وتقييمات الموردين. كلٌّ من هذه المتطلبات يُعدّ ركيزة أساسية في معظم لوائح وإرشادات أمن البيانات والخصوصية الحديثة.

إنّ المنظمة التي تبادر إلى تبني هذه العمليات وتطبيقها، وتعتبرها أدوات أساسية في هيكل إدارة بياناتها، ستتمكن من الامتثال لمختلف التزاماتها التنظيمية بسهولة أكبر. علاوة على ذلك، يؤكد هذا على ضرورة النظر إلى الامتثال التنظيمي كعملية مستمرة ومتواصلة، يجب دمجها في استراتيجية الأمن والبيانات الشاملة للمنظمة.

د. وضع إطار واضح لحوكمة البيانات

يُدمج إطار حوكمة البيانات الواضح والمُحدد جيدًا اعتبارات الأمن والامتثال وإدارة المخاطر بسلاسة في استراتيجية إدارة البيانات الشاملة للمؤسسة. ومن الناحية المثالية، يُشكل هذا الإطار المخطط الأساسي لكيفية جمع البيانات وتخزينها ومعالجتها واستخدامها وحمايتها والتخلص منها عند الحاجة طوال دورة حياتها.

من المهم لأي إطار لحوكمة البيانات تحديد الجهات المعنية الرئيسية المسؤولة عن تنفيذه وتقييمه من جوانب متعددة، مثل مسؤول أمن المعلومات ( CISO )، ومسؤول الخصوصية (CPO)، ومسؤول حماية البيانات (DPO) ، بالإضافة إلى موظفي أمن تكنولوجيا المعلومات والامتثال الآخرين الذين تتضمن مهامهم ضمان توافق سياسات الأمان مع أهداف العمل للمؤسسة. ومن خلال هذا التحديد، تُرسّخ حوكمة أمن البيانات هيكلاً واضحاً للمساءلة ، حيث يتحمل جميع أصحاب المصلحة المعنيين مسؤولية مشتركة تتعلق بأمن البيانات، بدلاً من أن تتبنى كل إدارة نهجاً منعزلاً تجاه البيانات ومسؤولياتها تجاهها.

علاوة على ذلك، يمكن أيضاً إنشاء مجالس إدارة البيانات داخل المؤسسة للإشراف على مبادرات الأمن الجديدة، ومراجعة الحوادث المحتملة، وتسهيل التحسينات المستمرة.

أربع أفضل الممارسات لحوكمة أمن البيانات

يتطلب تطبيق حوكمة أمن البيانات اتباع نهج متوازن مماثل، حيث يتم اختيار ضوابط الأمان ونشرها مع مراعاة أهداف العمل العامة للمؤسسة. ومن أفضل الممارسات التي يمكن للمؤسسات تبنيها كجزء من تطبيق حوكمة أمن البيانات ما يلي:

1. تحديد الأدوار والمسؤوليات بوضوح

يجب التأكيد على هذا الأمر باستمرار للتأكيد على أهمية تحديد أدوار ومسؤوليات جميع العاملين في المؤسسة. إن الفلسفة التقليدية التي تحصر أمن البيانات في مسؤولية فريق تكنولوجيا المعلومات أو الأمن السيبراني فقط، عاجزة عن توفير الحماية اللازمة ضد التهديدات السيبرانية الناشئة. يجب على المؤسسات الآن تشجيع وتيسير التعاون بين مختلف الإدارات، كالشؤون القانونية والعمليات والإدارة التنفيذية، لضمان تبني جميع الجهات المعنية لإطار حوكمة أمن البيانات المُطور، وضمان تطبيق السياسات وفهمها بشكل متسق.

يمكن لمجلس أو لجنة إدارة البيانات أن يقدم مساهمة كبيرة في هذا المجال من خلال ضمان تطبيق التدابير المطورة بفعالية، ومراقبة أدائها، واقتراح التعديلات بناءً على تواصلهم المستمر مع الإدارة. علاوة على ذلك، يضمن توثيق مسؤوليات أمن البيانات وبرامج التدريب والتوعية المنتظمة حصول جميع الموظفين على تدريب وتثقيف شاملين حول دورهم في الحفاظ على أمن البيانات المناسب داخل المؤسسة.

2. تطبيق نظام التحكم في الوصول إلى البيانات والتشفير

إنها إحدى أقدم الطرق المجربة والمختبرة: أفضل طريقة لمنع الوصول غير المصرح به هي منع الوصول كليًا. قد يبدو هذا مبالغة، لكن آليات أمن البيانات الحديثة تُمكّن المؤسسات من تطبيق مزيج من التحكم في الوصول القائم على الأدوار (RBAC) وسياسة منع الوصول (PoLP) لضمان حصول الموظفين والأدوات المصرح لهم فقط بالوصول إلى البيانات الحساسة على تصريح مسبق. علاوة على ذلك، يمكن ربط حقوق الوصول بأدوار الموظفين ورتبهم، مما يضمن أن يقتصر الوصول إلى مورد بيانات معين على الموظفين الذين يُفترض منطقيًا أن يكون لديهم حق الوصول إليه. يتيح توثيق هذا الوصول المساءلة والشفافية في حال اختراق أي أصل من البيانات، مما يُسهّل التحقيقات المستقبلية.

بالتزامن مع ضوابط الوصول، يمكن للمؤسسات الاستفادة من التشفير كإجراء أمني موثوق. فحتى في حال تمكن شخص غير مصرح له من الوصول إلى البيانات، ستظل محمية. يشهد مجال التشفير تطورات متسارعة، مع وجود بروتوكولات ومعايير متنوعة مصممة خصيصًا لتلبية الاحتياجات الفريدة لكل مؤسسة فيما يتعلق بالبيانات المخزنة والمنقولة. وسواءً كان التشفير التقليدي AES-256 بت أو التشفير الشبكي للمعلومات بالغة الحساسية، فهناك حل تشفير يلبي احتياجات كل مؤسسة.

ويمكن تعزيز هذه الأمور بشكل أكبر من خلال سياسات إدارة كلمات المرور، والمصادقة البيومترية، وبنية الثقة الصفرية ، والتي تقضي فعلياً على أي فرص للوصول غير المصرح به إلى موارد بيانات المؤسسة.

3. مراقبة ومراجعة إجراءات أمن البيانات بانتظام

يُعدّ الرصد والتدقيق المستمران ضروريين للغاية للكشف الاستباقي عن التهديدات الأمنية وضمان تحديث السياسات والإجراءات بشكل مناسب للتعامل معها. ومن بين الطرق التي يمكن للمؤسسات اتباعها لتحقيق ذلك، تطبيق نظام إدارة معلومات وأحداث الأمان (SIEM) الذي يُحدد التهديدات ويحللها ويستجيب لها في الوقت الفعلي. يرصد هذا النظام السلوكيات الشاذة ومحاولات الوصول غير المصرح بها والمخالفات التي تتوافق مع محاولات تسريب البيانات السابقة، ويتعامل معها وفقًا لذلك قبل أن تؤدي إلى حوادث جسيمة.

يمكن الاستفادة من معايير وأطر امتثال متنوعة، مثل ISO 27001 و NIST ، لإجراء عمليات تدقيق أمني داخلية وخارجية. إضافةً إلى هذه التدقيقات، يمكن للمؤسسات إجراء اختبارات اختراق وتقييمات دورية للثغرات الأمنية تحاكي هجومًا إلكترونيًا واقعيًا لتقييم فعالية ضوابطها الأمنية.

بإمكان المؤسسات الاحتفاظ بسجلات تدقيق شاملة كإجراء إضافي لتعزيز الشفافية والمساءلة. وتُعد هذه السجلات ذات قيمة عالية كدليل على الامتثال أثناء عمليات التفتيش الرقابية، كما أنها تُسهم بشكل كبير في عمليات التدقيق والتقييم الداخلي.

4. تثقيف الموظفين بشأن الوعي بأمن البيانات

بغض النظر عن مدى فعالية ومرونة وتحديث إطار حوكمة أمن البيانات في أي مؤسسة، ستظل الحلقة الأضعف هي العنصر البشري المسؤول عنه. فالأخطاء البشرية لا تزال تشكل الخطر الأكبر على الأمن السيبراني للمؤسسات، خاصةً لصعوبة التنبؤ بها ووضع تدابير مضادة لها. ويمكن للموظفين أن يقعوا بسهولة ضحية لهجمات التصيد الاحتيالي، أو مخططات الهندسة الاجتماعية ، أو كلمات المرور الضعيفة، أو أي أسلوب آخر يهدف إلى اختراقهم.

وهذا من شأنه أن يسلط الضوء على مدى أهمية برامج التدريب وورش العمل المنتظمة في مساعدة الموظفين على فهم التهديدات الأمنية التي تواجهها مؤسساتهم، وكيف يمكن استهدافهم كأفراد، وما هي أفضل الممارسات التي يمكنهم تبنيها.

موضوع ذو صلة : التدريب على الخصوصية: لماذا هو مطلوب للموظفين؟

بإمكان المؤسسات إجراء محاكاة دورية لمحاولات التصيد الاحتيالي لتقييم قدرة موظفيها على كشف هذه المحاولات. كما يُسهم ذلك في تعزيز وعي الموظفين بأهمية كلمات المرور الآمنة، ومشاركة الملفات بشكل آمن، وطرق التخلص من البيانات لمنع أي تسريبات غير مقصودة.

كيف Securiti يمكن المساعدة

من المهم وضع أسس قوية لإدارة البيانات الفعالة والكفؤة والموثوقة في أسرع وقت ممكن، خاصة وأن البيانات ستكتسب درجة عالية من الأهمية في السنوات المقبلة نظراً لاعتماد المؤسسات بشكل متزايد على موارد البيانات الخاصة بها في البحث والتطوير المتعلق بالذكاء الاصطناعي.

هذا هو المكان Securiti يقدم حلاً سريعاً وفعالاً.

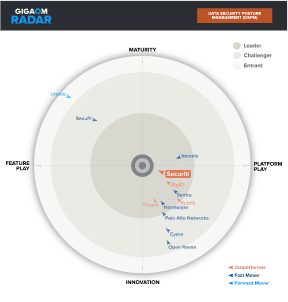

Securiti هو رائد في Data Command Center ، وهي منصة مركزية تُمكّن من الاستخدام الآمن للبيانات والذكاء الاصطناعي. وقد صنّفتها شركة التحليلات GigaOm كأفضل مزود Data Security Posture Management ( DSPM ) . Securiti توفر هذه المنصة ذكاءً موحدًا للبيانات، وضوابط، وتنسيقًا عبر بيئات الحوسبة السحابية الهجينة والمتعددة. وتعتمد عليها العديد من الشركات العالمية المرموقة. Securiti 's Data Command Center لتلبية احتياجاتهم المتعلقة بأمن البيانات والخصوصية والامتثال، والأهم من ذلك، الحوكمة.