أدركت المؤسسات الحديثة ضرورة وأهمية دمج الذكاء الاصطناعي في عملياتها للاستفادة من مزاياه العديدة، والتي تشمل فرصًا غير مسبوقة للابتكار، وكفاءة عالية بفضل تحليل البيانات الشامل، والأهم من ذلك، إمكانية توفير تجربة مستخدم شخصية لكل عميل على حدة. مع ذلك، ومع التطور السريع لهذه التقنية، تواجه المؤسسات أيضًا تحديات معقدة تتعلق بأمن البيانات وحوكمتها، والتي تُشكل أساس هذا التطور.

تعتبر تدابير أمن البيانات التقليدية رد فعلية وغير كافية لمعالجة المخاطر الحديثة المرتبطة بالبنية التحتية للبيانات التي تعتمد على الذكاء الاصطناعي، والتي تقوم المؤسسات بنشرها بشكل متزايد.

يشير تقرير مؤشر أمن البيانات لعام 2024 الصادر عن مايكروسوفت إلى أن المشكلات المتعلقة بالأمان في تطبيقات الذكاء الاصطناعي قد تضاعفت من 27% في عام 2023 إلى أكثر من 40% في عام 2024، مما يسلط الضوء على الأهمية البالغة لأطر أمن البيانات المتكاملة المصممة للتكيف مع تعقيد الذكاء الاصطناعي.

في مثل هذا السياق، data security posture management ( DSPM ) برزت مرارًا وتكرارًا كخيار رئيسي للمؤسسات التي تتطلع إلى تعزيز أمن بياناتها.

تابع القراءة لمعرفة المزيد عن DSPM ، وأهميتها في عصر الذكاء الاصطناعي، وأفضل الممارسات لتطبيقها ضمن البنية التحتية لمؤسستك، والأهم من ذلك، أي حل تختار لـ DSPM الاحتياجات.

فهم DSPM نهج حديث لأمن البيانات

DSPM يُعدّ هذا النهج استباقيًا ومتكاملًا للغاية لترسيخ إطار أمن البيانات في المؤسسة. تركز معظم منهجيات أمن البيانات التقليدية بشكل أكبر على الدفاعات المحيطية ونهج رد الفعل العام. في المقابل، DSPM يعتمد هذا النهج على مزيج من الأتمتة الدقيقة والمراقبة المستمرة والرؤية الآنية للبيانات لاكتشافها وتصنيفها وإدارتها عبر أنظمة البيانات التنظيمية الجماعية. ومن خلال هذا النهج، تستطيع المؤسسات اكتشاف ومعالجة الثغرات ونقاط الضعف المحتملة قبل أن تؤدي إلى حوادث خطيرة.

نتيجة ل، DSPM يغطي هذا النظام بيئات الحوسبة السحابية المتعددة ، والبنى التحتية الهجينة، والأنظمة البيئية الواسعة، مستفيدًا من سير عمل الذكاء الاصطناعي وتطبيقاته. تمتلك المؤسسات الحديثة كميات هائلة من البيانات التي يتم نقلها باستمرار والوصول إليها عبر منصات متنوعة. DSPM وبذلك يحصلون على رؤية شاملة وفورية لتدفقات البيانات هذه، مما يسمح بتحديد الأصول الحساسة بشكل فوري تقريبًا وتطبيق السياسات حسبما تراه المنظمة ضروريًا.

بفضل هذا التحكم المركزي والآلي في أمن البيانات وآليات الامتثال، DSPM يُقلل بشكل كبير من تعرض المؤسسة للمخاطر الإجمالية، ويُقلل من الجهد اليدوي، ويُعزز الكفاءة التشغيلية بشكل ملحوظ. كل هذه العوامل تجعله ضرورة موثوقة وحاسمة للشركات في بيئة الأعمال الحديثة التي تعتمد بشكل متزايد على الذكاء الاصطناعي.

3 مكونات رئيسية

أنا. Data Discovery & Classification

يُعد اكتشاف البيانات وتصنيفها من العناصر الأساسية لـ DSPM إذ تُمكّن هذه التقنيات من تحديد أصول البيانات الحساسة وتصنيفها وفهرستها بشكل منهجي. ويتم ذلك من خلال مسح شامل لجميع مستودعات البيانات في بيئات الحوسبة السحابية والمحلية للمؤسسة لتحديد مواقع أصول البيانات. ثم تُصنّف هذه الأصول بناءً على حساسيتها أو أي نظام تصنيف آخر تراه المؤسسة ضروريًا، أو وفقًا للالتزامات التنظيمية، مثل تصنيفها حسب الاختصاص القضائي أو بناءً على الجهات الخارجية التي لديها حق الوصول إليها. وبفضل هذه المعلومات، تستطيع المؤسسات الاحتفاظ بجرد شامل لبنية بياناتها التحتية، مما يُتيح إجراء تقييمات المخاطر في السياق المناسب.

هذا الجانب من DSPM ويمكن القول إنها الأهم لأنها تمنح المؤسسة المعلومات الضرورية حول موارد بياناتها، مثل مكان تخزين بياناتها الحساسة، ومن لديه حق الوصول إليها، وكيف يتم استخدامها أو مشاركتها، وآليات حماية البيانات المعمول بها، وجميع التعديلات التي أجريت عليها منذ جمعها.

ثانياً: تقييم المخاطر وإنفاذ السياسات

مع DSPM بفضل هذه التقنية، تكتسب المؤسسات القدرة الحيوية على إجراء تقييمات مستمرة للمخاطر وتطبيق السياسات آليًا، مما يعزز وضعها الأمني العام. ويمكن مراقبة تدفقات البيانات وأنماط استخدامها في الوقت الفعلي لرصد جميع المخاطر المحتملة، مع تحديد جميع الحالات الشاذة فورًا. وتشمل هذه الحالات أي شكل من أشكال الوصول غير المصرح به، أو سوء الاستخدام، أو الكشف الذي من شأنه أن يعرض أصول بيانات المؤسسة للخطر. ومن خلال التطبيق الديناميكي لتطبيق السياسات، يمكن التخفيف من حدة جميع التهديدات المحددة بسرعة عبر مجموعة محددة مسبقًا من التدخلات الآلية.

إنفاذ السياسة من خلال DSPM يُوفر هذا النظام درجةً غير مسبوقة من المرونة والتحكم الدقيق، حيث يُمكن إنشاء قواعد مُخصصة بناءً على الاحتياجات التجارية الفريدة لكل مؤسسة، والمتطلبات التنظيمية، أو ملف تعريف التهديدات العام. ويُساهم أتمتة تطبيق هذه القواعد وإنفاذها في تقليل وقت الاستجابة للحوادث، والحد من احتمالية الخطأ البشري، وتعزيز إطار حوكمة البيانات في المؤسسة بشكل عام.

ثالثًا: التكامل مع أطر الأمان

من خلال التكامل السلس مع أطر الأمان الحالية، DSPM يضمن ذلك قدرة المؤسسة على مواصلة الاستفادة الفعّالة من استثماراتها السابقة في مجال الأمن السيبراني، وتطبيق إطار عمل شامل ومتكامل لإدارة الأمن عبر بنية بيانات المؤسسة. وقد يشمل ذلك خدمات الحوسبة السحابية وحماية نقاط النهاية.

علاوة على ذلك، من خلال دمج DSPM بدمج هذه التقنيات في بنية الأمن الشاملة للمؤسسة، يمكنهم تحقيق فوائد أكبر من خلال إمكانيات تشمل تعزيز قدرات الكشف عن التهديدات، وتوحيد المعلومات الأمنية، وتبسيط الاستجابة للحوادث. وهذا بدوره يؤدي إلى تحسين كبير في الكفاءة التشغيلية للمؤسسة عبر إطار عمل متكامل يعزز قدرتها على الاستجابة الاستباقية لجميع تهديدات أمن البيانات.

أهم 3 فوائد لـ DSPM تطبيق

بعض الفوائد الرئيسية لـ DSPM يشمل التنفيذ ما يلي:

أولاً: تحسين رؤية البيانات

DSPM يُتيح ذلك مستوىً لا يُضاهى من الشفافية في مجموعات البيانات الضخمة والمعقدة للمؤسسة، والتي تُعدّ بالغة الأهمية لتطبيقات الذكاء الاصطناعي. تعتمد معظم نماذج الذكاء الاصطناعي اعتمادًا كبيرًا على مجموعات البيانات هذه، حيث تقوم باستيعابها ومعالجتها وإنتاج كميات هائلة من المخرجات بناءً على هذه البيانات. DSPM يمكن للمؤسسات، من خلال هذه التقنية، اكتشاف وتصنيف ومراقبة ما إذا كانت البيانات الحساسة تُغذّى في هذه النماذج بشكل منهجي. وتتيح هذه الرؤية للمؤسسة الحصول على رؤى قيّمة تتعلق بتدفق البيانات وكيفية استخدامها ضمن عمليات الذكاء الاصطناعي، وهو ما يمكن الاستفادة منه بدوره لاتخاذ قرارات أفضل بشأن إدارة البيانات وتدابير إدارة المخاطر.

وأخيرًا، تتيح هذه الرؤية المحسّنة الكشف الاستباقي والسريع عن أي وصول غير مصرح به إلى البيانات الحساسة. ومع سعي المؤسسات المستمر لتوسيع نطاق قدراتها في مجال الذكاء الاصطناعي، DSPM يجب أن يكون إطارًا أساسيًا للحفاظ على التحكم والإشراف المناسبين على أصول البيانات الخاصة بهم طوال دورة حياة الذكاء الاصطناعي.

ثانياً: تخفيف المخاطر

تشكل أنظمة الذكاء الاصطناعي العديد من المخاطر الأمنية والخصوصية الفريدة للمؤسسات، مثل هجمات الحقن الفوري، والاستخدام غير المصرح به للذكاء الاصطناعي العام، والكشف غير المقصود عن البيانات الحساسة . DSPM تضمن المراقبة المستمرة لجميع تفاعلات الذكاء الاصطناعي، بما في ذلك المدخلات والمخرجات وعمليات مشاركة البيانات، تحديد جميع نقاط الضعف المحتملة والتخفيف من حدتها بشكل استباقي قبل وقوع أي حادث كبير.

يقلل هذا النهج من احتمالية حدوث اختراقات للبيانات مرتبطة بشكل واضح بتطبيقات الذكاء الاصطناعي، مما يضمن امتثال المؤسسات للمتطلبات التنظيمية الصارمة والمعايير الأخرى، مع تمكينها أيضاً من تطبيق سياسات أمنية مصممة خصيصاً للتهديدات المتعلقة بالذكاء الاصطناعي.

ثالثًا: الكفاءة التشغيلية

DSPM يُحسّن هذا النظام كفاءة العمليات التشغيلية في المؤسسات التي تعتمد على الذكاء الاصطناعي، وذلك من خلال أتمتة آليات أمن البيانات الحيوية، لا سيما في بيئات الذكاء الاصطناعي. وتشمل هذه الآليات اكتشاف البيانات المستمر، والتصنيف الفوري، ومراقبة الامتثال، مما يقلل الجهد اليدوي المطلوب وما يتبعه من أخطاء بشرية، ويضمن في الوقت نفسه تطبيق سياسات الأمان بشكل متسق عبر مسارات العمل المعقدة التي تجمع بين البيانات والذكاء الاصطناعي.

من خلال التكامل DSPM بفضل دمج هذه العمليات، تستطيع المؤسسات تقليل وقت الاستجابة للحوادث المحتملة بشكل ملحوظ، وتبسيط جهودها في مجال الامتثال التنظيمي. ونتيجة لذلك، يمكن للمؤسسات تخصيص المزيد من الوقت والموارد لتحقيق الابتكار والمرونة في مبادرات الذكاء الاصطناعي دون المساس بمعايير أمن البيانات.

ذات صلة: أهم 5 فوائد لـ DSPM

أفضل الممارسات في DSPM تطبيق

بعض أفضل الممارسات التي ينبغي أن تصاحب أي DSPM يشمل التنفيذ داخل المؤسسات ما يلي:

التقييم والتخطيط

كما هو الحال مع أي إطار عمل جديد يتم تطبيقه داخل المؤسسة، فإن مرحلة التقييم والتخطيط الأولية الشاملة ضرورية لتحقيق الفعالية. DSPM التنفيذ. في هذه المرحلة الأولية، يجب على المؤسسات إجراء تقييم شامل لوضع أمن بياناتها الحالي. يُساعد هذا التقييم في تحديد الثغرات ونقاط الضعف، والأهم من ذلك، فرص التحسين. ينبغي أن يشمل هذا التقييم رسم خرائط لموارد بيانات المؤسسة وتصنيفها بناءً على حساسيتها. بعد ذلك، يجب مطابقة هذه الأصول مع متطلبات الامتثال التنظيمي ذات الصلة، بالإضافة إلى المخاطر المحددة المرتبطة بها في سياق عمليات دمج الذكاء الاصطناعي.

بمجرد الانتهاء من هذا التقييم، يمكن الانتقال إلى وضع وتنفيذ خارطة طريق تحدد الأولويات والجداول الزمنية وتخصيص الموارد المتعلقة بـ DSPM تطبيق ذلك على مستوى الشركة بأكملها. وهذا أمر مهم لضمان DSPM يتوافق التنفيذ مع أهداف المنظمة مع وضع مقاييس أداء قابلة للقياس وأهداف للتقييمات المستقبلية.

التكاملات الحاسمة

يجب على المنظمات أن تبذل قدراً كبيراً من العناية لضمان DSPM يمكن دمج الحل بسلاسة مع البنية التحتية الأمنية الحالية، حيث يُعدّ ذلك أمرًا بالغ الأهمية لتحقيق حماية شاملة للبيانات. ولتحقيق هذه الغاية، يجب أن يكون التكامل مع التقنيات والحلول والأطر الأمنية الأساسية، مثل أنظمة إدارة معلومات وأحداث الأمان (SIEM) وأنظمة تنسيق وأتمتة واستجابة الأمان (SOAR) ومنصات أمان الحوسبة السحابية وأنظمة إدارة الهوية والوصول (IAM)، في صميم العملية. DSPM النشر. تتيح عمليات التكامل هذه إدارة منسقة ومتماسكة لجميع مخاطر البيانات المحددة، وتعزيز قدرات الكشف عن التهديدات، والسماح باستجابة موحدة داخل المؤسسة في حالة وقوع حدث ما.

علاوة على ذلك، يجب أن تتجاوز عمليات التكامل هذه الأدوات والحلول التقنية المذكورة آنفًا، وأن تُدمج بفعالية ضمن عمليات المؤسسة وسير العمل فيها، لا سيما تلك المتعلقة بالذكاء الاصطناعي. ولا يضمن ذلك فقط تطبيق السياسات بشكل متسق عبر مختلف الأقسام، بل يُعزز في نهاية المطاف القيمة الإجمالية المُستمدة من ذلك. DSPM تطبيق.

المراقبة المستمرة

يمكن القول إن المراقبة المستمرة هي أهم ميزة يقدمها DSPM إذ يتيح ذلك رؤيةً فوريةً لحالة أمن البيانات بأكملها. وبفضل هذه الرؤية، تستطيع المؤسسات اكتشاف وتحليل والقضاء على جميع التهديدات المتعلقة بالبيانات، وانتهاكات السياسات، وأي حالات شاذة أخرى يتم رصدها، وذلك على الفور عبر جميع بيئات البيانات والتطبيقات وعمليات التكامل. علاوةً على ذلك، وبفضل التحليلات المدعومة بالذكاء الاصطناعي، يمكن الارتقاء بقدرات المراقبة هذه لتشمل خطط استجابة شاملة تُفعّل فور وقوع أي حدث، مما يضمن استجابةً سريعةً لمعالجة أكثر فعالية.

علاوة على ذلك، تسمح المراقبة المستمرة بعملية صنع قرار أكثر ديناميكية واستنارة في تحسين السياسات الأمنية، وتحسين إجراءات الاستجابة للتهديدات الحالية، وضمان بقاء الوضع الأمني متوافقًا مع المتطلبات التنظيمية اللازمة.

التدريب والتوعية المنتظمة

ستظل الأخطاء البشرية نقطة ضعف قاتلة للمؤسسات فيما يتعلق بالأمن. على عكس العمليات والأدوات الرقمية، يصعب اكتشاف الأخطاء البشرية إلا بعد فوات الأوان. لذا، تُعد برامج التدريب والتوعية المنتظمة أفضل الخيارات المتاحة للمؤسسات للتخفيف من هذا التهديد قدر الإمكان. ويجب ضمان فهم جميع الموظفين المعنيين لـ DSPM تُعد المبادئ وبروتوكولات إدارة البيانات ذات الصلة وأفضل ممارسات الأمان والآليات الأخرى المستخدمة للحد من المخاطر الداخلية أمراً حيوياً في تعزيز أضعف حلقة في البنية التحتية لأمن البيانات في المؤسسة.

يمكن، بل ينبغي، أن تتضمن الدورات التدريبية موارد تُبرز أهمية تصنيف البيانات، واستخدامها الآمن، وإجراءات الإبلاغ عن الحوادث. وتزداد هذه الجوانب أهميةً في بيئات الذكاء الاصطناعي حيث تتزايد تعقيدات التفاعلات بين البيانات. يجب عقد هذه الدورات والبرامج بشكل دوري وتحديثها باستمرار لمواكبة أحدث التهديدات والالتزامات التنظيمية. علاوة على ذلك، ينبغي الاستفادة من دراسات الحالة الواقعية وأساليب التعلم التفاعلية لتزويد الموظفين بتجربة عملية حول ما يجب فعله وما يجب تجنبه.

ذات صلة: قائمة مراجعة إدارة وضع DSPM لعام 2025: خطوات أساسية Data Security Posture Management

كيف Securiti يمكن المساعدة

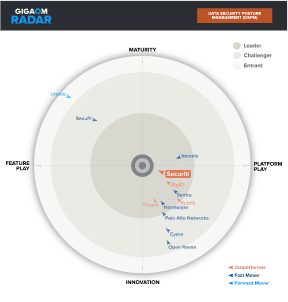

Securiti هي شركة عالمية رائدة في توفير حلول البيانات والذكاء الاصطناعي المتعلقة بالخصوصية والأمن والحوكمة والامتثال، والتي تعتمد عليها بعض الشركات الرائدة في العالم.

من بين العديد من وحداتها، هناك sensitive data intelligence ، الذي يمكّن المؤسسات من اكتشاف وتصنيف ووضع علامات على جميع عناصر البيانات الحساسة في أنظمة البيانات متعددة السحابات وأنظمة البيانات المنظمة وغير المنظمة ذاتية الإدارة على نطاق بيتابايت، data lineage الذي يساعد الفرق على اكتساب رؤى دقيقة حول التغييرات والتحولات التي تمر بها البيانات خلال دورة حياتها بأكملها، وذكاء الوصول إلى البيانات وحوكمتها الذي يوفر تفاصيل في الوقت الفعلي حول إعدادات وصول المستخدم حول أنظمة البيانات والبيانات الموجودة داخل هذه الأنظمة، مما يساعد في تحديد المسؤوليات المحتملة وإنفاذ السياسات عالية المستوى التي تمنع الوصول غير المصرح به.

Securiti Data Security Posture Management ( DSPM ) هو حل شامل يوفر رؤى شاملة حول الوضع الأمني لأصول بيانات أي مؤسسة ويعالج تلقائيًا حالات سوء التكوين، مما يضمن بقاء بياناتك الحساسة محمية في جميع الأوقات.

اطلب عرضًا تجريبيًا اليوم وتعرف على المزيد حول Securiti 's DSPM والوحدات النمطية المرتبطة بها والتي يمكن أن تكون حيوية للغاية لاحتياجات أمن البيانات الخاصة بمؤسستك، لا سيما في سياق الذكاء الاصطناعي.