الاستباقية مقابل التفاعلية: لماذا لا يكفي اكتشاف التهديدات وحده في حماية البيانات

في عصرٍ تتسارع فيه وتيرة التحول الرقمي واعتماد الذكاء الاصطناعي بوتيرة غير مسبوقة، باتت البيانات شريان الحياة للمؤسسات الحديثة. ومع تسارع الشركات لدمج الذكاء الاصطناعي في منتجاتها وخدماتها، أدى انتشار البيانات غير المهيكلة إلى ظهور تحديات معقدة، لا سيما في مجال تأمين وإدارة الأصول الحساسة.

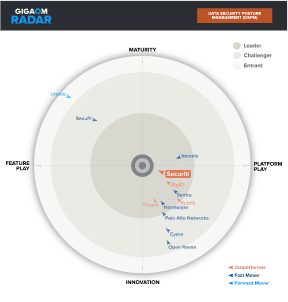

يُؤدي الاعتماد المتزايد على اكتشاف التهديدات بدلاً من الوقاية منها، إلى جانب نقص الشفافية في البيانات غير المهيكلة، إلى مخاطر جسيمة تواجه المؤسسات. فبدون استراتيجية واضحة لتحديد البيانات الحساسة وحمايتها، قد تُفضي الاختراقات إلى عقوبات مالية باهظة، ومخالفات تنظيمية، وتشويه سمعة المؤسسة. تتناول هذه المدونة هذه التحديات، وتقدم حلولاً عملية، من بينها Data Security Posture Management ( DSPM ) ، لتمكين المؤسسات من السيطرة على أمن بياناتها.

المشكلة: التحول من الوقاية إلى الكشف

تُركز المؤسسات بشكل متزايد استراتيجياتها الأمنية على اكتشاف التهديدات بعد وقوعها بدلاً من اتخاذ تدابير وقائية استباقية. ورغم أهمية أدوات اكتشاف التهديدات، إلا أن الاعتماد عليها وحدها غير كافٍ لإدارة مخاطر البيانات بفعالية. فالمهاجمون الإلكترونيون يُطورون أساليبهم باستمرار، مستغلين الثغرات في الأنظمة الأمنية حيث تكون الضوابط الوقائية ضعيفة أو معدومة. وبحلول وقت اكتشاف التهديدات، قد يكون الضرر الجسيم قد وقع بالفعل، لا سيما عند اختراق البيانات الحساسة.

فيما يتعلق بمخاطر البيانات، يُعدّ اتباع نهج وقائي أمرًا بالغ الأهمية. ويشمل ذلك ضمان قيام المؤسسات بتحديد وتقليل النسخ الزائدة من البيانات الحساسة في بيئتها، ومعالجة الثغرات الأمنية بشكل استباقي من خلال تطبيق ضوابط أمنية مناسبة، والاحتفاظ فقط بالبيانات الحساسة ذات الصلة في أصول تتمتع بوضع أمني سليم، وضمان تقييد الوصول إليها على الأفراد الذين يحتاجون إليها فعلاً. من خلال اتخاذ هذه الخطوات الاستباقية، تستطيع المؤسسات تقليل مساحة الهجوم على البيانات الحساسة، والحد من مخاطر عدم الامتثال، وبناء أساس متين لإدارة أمن البيانات .

معضلة البيانات غير المهيكلة

أدى التبني السريع للذكاء الاصطناعي إلى دفع عجلة الابتكار، ولكنه تسبب أيضاً في طفرة هائلة في البيانات غير المنظمة - كالملفات ورسائل البريد الإلكتروني وسجلات المحادثات ومقاطع الفيديو وغيرها - التي تنتشر عبر بيئات المؤسسات. ويخلق هذا الانتشار غير المنضبط للبيانات تحديات جمة.

- البيانات الحساسة المخفية: غالباً ما تمر الأصول الحيوية التي تحتوي على معلومات تعريف شخصية (PII) والملكية الفكرية وغيرها من البيانات الحساسة دون أن يلاحظها أحد.

- غياب الحوكمة: بدون التصنيف والإشراف المناسبين، تكافح المنظمات لإدارة وحماية البيانات غير المهيكلة بشكل فعال.

- مخاطر الامتثال: تتطلب المتطلبات التنظيمية (مثل قانون حماية البيانات الأسترالي، واللائحة العامة لحماية البيانات، وقانون خصوصية المستهلك في كاليفورنيا) من المؤسسات معرفة مكان وجود البيانات الحساسة ومن لديه حق الوصول إليها. وتخلق البيانات غير المهيكلة ثغرات تزيد من خطر عدم الامتثال.

تزداد الحاجة المُلحة لمواجهة هذه التحديات وضوحاً أثناء الاختراقات الإلكترونية. فبدون رؤية واضحة لبياناتها الأكثر حساسية وقيمة، تجد المؤسسات نفسها في موقف صعب لتقييم الأضرار، مما يُعرّضها لخطر غرامات باهظة وفقدان سمعتها.

الاختراقات الإلكترونية: عندما تصبح البيانات غير المهيكلة مصدرًا للمسؤولية

أثناء وقوع حادث أمني، يُعد الوقت عاملاً حاسماً. ومع ذلك، تفتقر العديد من المؤسسات إلى القدرة على:

- تحديد أماكن وجود البيانات الحساسة في مختلف بيئاتهم.

- حدد من لديه حق الوصول إلى تلك البيانات.

- قم بتقييم ما إذا كانت البيانات مخزنة في أصول معرضة للخطر يمكن للمهاجمين استغلالها.

يؤدي هذا النقص في وضوح البيانات غير المهيكلة إلى تأخير كبير في جهود الاستجابة للاختراقات، مما يزيد من نطاق الحادث وتأثيره. وبالنسبة لمسؤولي أمن المعلومات ومسؤولي البيانات، فإن عدم القدرة على تحديد موقع البيانات الحساسة وحمايتها يُسبب عواقب وخيمة على الصعيد المالي والتشغيلي والسمعة.

الحل: Data Security Posture Management ( DSPM )

ولمواجهة هذه التحديات، تحتاج المؤسسات إلى حل استباقي يوفر الرؤية والتحكم والأمان للبيانات الحساسة، سواء كانت منظمة أو غير منظمة. وهنا يكمن دور Data Security Posture Management ( DSPM ) يدخل حيز التنفيذ.

DSPM تُمكّن الحلول المؤسسات من:

1. اكتشاف أصول البيانات الظلية والأصلية

سمة بارزة من DSPM تكمن الحلول في قدرتهم على الكشف عن البيانات الخفية - وهي أصول بيانات غير معروفة أو غير مُدارة قد توجد داخل المؤسسة دون علمها. ومن خلال تحديد هذه الأصول المخفية، DSPM تساعد الأدوات المؤسسات على التخفيف من المخاطر المرتبطة بالبيانات غير المراقبة والتي قد تكون عرضة للخطر.

2. الكشف عن البيانات الحساسة في جميع أنحاء المؤسسة

DSPM تقوم الحلول تلقائيًا باكتشاف وتصنيف البيانات الحساسة في جميع بيئات البيانات، بما في ذلك التخزين السحابي وقواعد البيانات وأنظمة الملفات وأدوات التعاون. وهذا يزيل الثغرات ويضمن عدم إغفال أي أصل حساس.

3. ربط البيانات بضوابط الوصول

لا يكفي مجرد معرفة مكان وجود البيانات الحساسة، بل يجب على المؤسسات أيضاً فهم من لديه حق الوصول إليها. تربط أدوات إدارة أمن البيانات DSPM موقع البيانات بصلاحيات الوصول، مما يضمن أن الأفراد المصرح لهم فقط هم من يمكنهم عرض الأصول الحيوية أو التفاعل معها.

4. تقييم المخاطر الأمنية

DSPM تقوم الحلول بتقييم الوضع الأمني للأصول التي تحتوي على بيانات حساسة، وتحديد ما يلي:

- إعدادات خاطئة قد تعرض البيانات للمهاجمين.

- ضوابط أمنية ضعيفة تجعل البيانات عرضة للخطر.

- مخاطر التعرض العام حيث يمكن الوصول إلى البيانات الحساسة عن غير قصد.

من خلال التكامل DSPM يمكن للمؤسسات، من خلال دمج ذلك في استراتيجيتها لأمن البيانات، ما يلي:

نجحت إحدى أكبر شركات المرافق في أستراليا في الاستفادة من حلول إدارة بيانات DSPM للحصول على رؤية شاملة لبياناتها الحساسة عبر بيئاتها المحلية والسحابية وبيئات البرمجيات كخدمة (SaaS). ومن خلال فهرسة البيانات غير المهيكلة والمهيكلة تلقائيًا في جميع أنحاء مؤسستها، DSPM وقد ساعدهم هذا الحل أيضاً في إنشاء data catalog شامل. لا يُحسّن هذا الفهرس من وضوح البيانات فحسب، بل يُمكّن أيضاً أصحاب المصلحة في الأعمال من الحصول على رؤى قابلة للتنفيذ، مما يضمن حوكمة أفضل للبيانات وكفاءة تشغيلية أعلى.